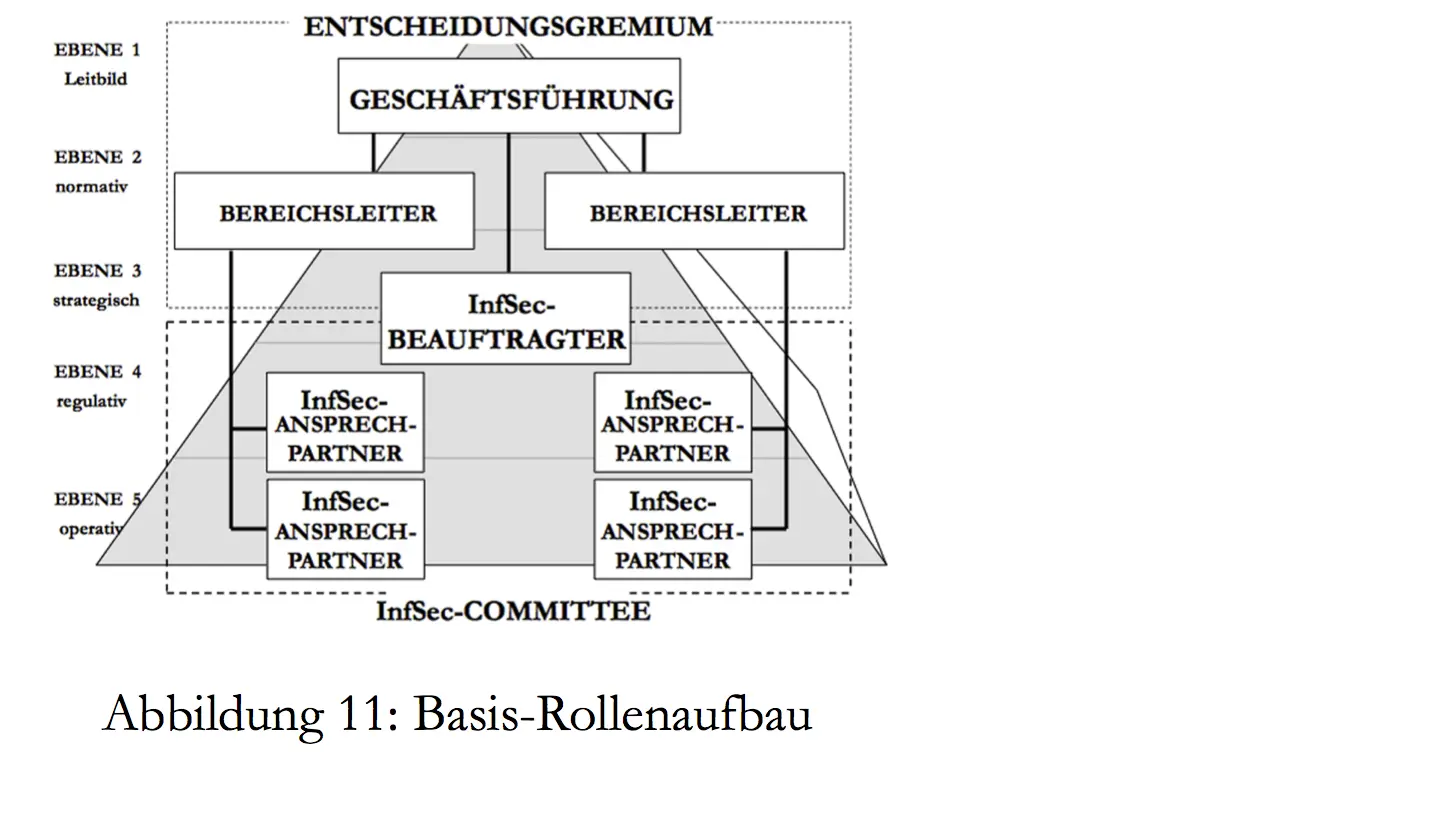

In der Regel wird das InfSec-Management in existierende Strukturen eingebettet. Das nachfolgend beschriebene grundsätzliche Organisationsgefüge hat den Vorteil, dass es sich universell anwenden lässt. Mit Hilfe des dargestellten Prinzips können individuell sowohl eine optimale Aufbau-, als auch eine Ablauforganisation abgeleitet werden.

4.2.1.1.Organisationsprinzip

Alle Posten innerhalb der Beispiel-Organigramme sind als Rollen gedacht. Diese unterscheiden sich voneinander durch verschiedene Aufgaben, Kompetenzen, Verantwortung und hierarchische Position. Die Hierarchiestufe wird durch die Institution repräsentiert, der die Stellung zugeordnet ist. Die Grundidee hinter der Zusammensetzung der personellen Ressourcen bleibt in allen Fällen gleich: Eine zentrale Stelle koordiniert alle InfSec-Aktivitäten. Die operative Ausführung wird dezentral geregelt und vorgenommen.

Die Funktionalität des vorgeschlagenen Systems beruht auf einem guten Dialog zwischen allen Teilnehmern. Je besser die Verständigung, desto brauchbarer ist das Ergebnis. Funktioniert die Kommunikation, dann bietet das Organisationsprinzip den Vorzug, relativ billig die so immens wichtige Aufgabe der Sensibilisierung zu unterstützen. Somit wird nebenbei kostengünstig ein nützlicher und fundamentaler Beitrag zur InfSec erreicht.

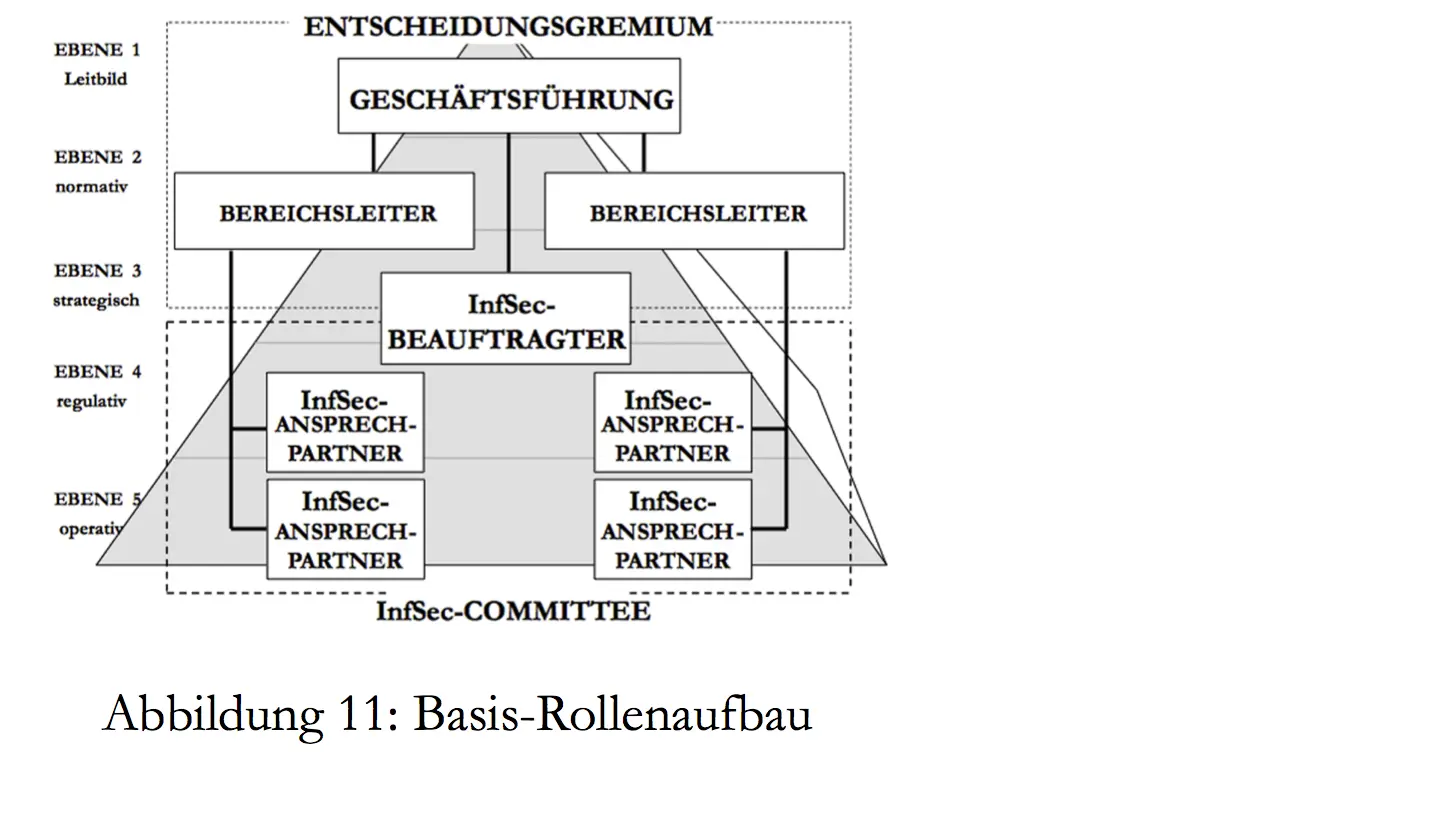

Umgelegt auf den Rahmen unserer Richtlinienpyramide sieht der Basis-Rollenaufbau folgendermaßen aus:

Die beiden gestrichelten Kästchen zeigen zwei verschiedene Handlungsbereiche:

1 Das Entscheidungsgremium, welches den strategischen Teil der personellen Ressourcen bildet, sowie

2 ein operativer Part, das Information-Security-Committee (InfSecC).

Diese Gruppe trifft die maßgeblichen Beschlüsse in Bezug auf InfSec. Das Team wird von der Geschäftsführung geleitet und von den Bereichsleitern ergänzt.

In der Praxis wird die Trennung zwischen den beiden Zirkeln nicht so scharf vorgenommen, wie in der Beispieldarstellung. Hier geht es ja lediglich darum, das zugrunde liegende Prinzip darzustellen. De facto werden bei Bedarf immer wieder diverse Experten aus dem Kreis der Ansprechpartner zu den Meetings des Entscheidungsgremiums eingeladen. Dort haben sie die Möglichkeit, Informationen vorzutragen, die für weitere fundamentale Dispositionen relevant sind.

Geschäftsführung: In Säule 1 - Bewusstseinsbildung 4.1.Säule 1 - Bewusstseinsbildung Wirkungsvolle Sicherheitsvorkehrungen für den wertvollen Produktionsfaktor „Wissen“ lassen sich auf zweierlei Wegen erzielen: 1 Mit Hilfe von Technik. 2 Durch Motivation, Schulung und Training der Menschen. Das gegenständliche Kapitel beschäftigt sich mit der zweiten Komponente, dem Menschen. Der Titel „Bewusstseinsbildung“ umfasst drei Kernelemente, wie nachfolgende Illustration darstellt:  Je größer die Schnittmenge aller drei Ellipsen ausfällt, desto umfangreicher ist das Verständnis und damit die Wirkung von InfSec. Um zu möglichst umfangreicher Kongruenz zu gelangen, ist eine Top-Down-Methode zielführend: 1 Ausgangspunkt bildet die Sensibilisierung der Führungsspitze. Zuerst muss der höchste Entscheidungsbefugte die Notwendigkeit eines Sicherheitsmanagements erkennen und fordern. 1 Der nächste Schritt ist, die Aufmerksamkeit der gesamten Firmenbelegschaft und aller Geschäftspartner auf die Notwendigkeit eines Security-Managements zu lenken. Vor allem das mittlere Management muss verstehen, dass hierzu dessen Mitarbeit erforderlich ist. 1 In weiterer Folge ist eine Menge Marketingarbeit, Information und Schulung bei allen sonstigen betroffenen Mitarbeitern, Kunden und Lieferanten zu leisten. Alle Beteiligten sollen einsehen, warum Sicherheitsmaßnahmen getroffen werden. 1 Als anschließende Dokumentation eines gelungenen solidarischen Security-Verständnisses erfolgt die Festlegung der InfSec-Politik, die diesbezügliche Ziele und Strategien festlegt.

wurde die Rolle der Geschäftsführung bereits ausgiebig beschrieben. Die Unternehmensleitung nimmt aktiv üblicherweise nur an der Erstellung des Leitbilds (Ebene 1) und möglicherweise an der Formulierung der Elemente der normativen Stufe (Ebene 2) teil. In den anderen Schichten der Richtlinienpyramide erfolgen nur mehr Entscheidungs- und Genehmigungstätigkeiten. Die Firmenleitung bestimmt in der Regel einen Verantwortlichen - den InfSec-Beauftragten - der alle Sicherheitsagenden wahrnimmt.

Bereichsleiter: Diese Bezeichnung umfasst alle Führungskräfte der maßgeblichen Bereiche, wie Revision, Marketing, IKT, Einkauf, Vertrieb, Forschung, usw. Nicht nur technische Stellen, sondern auch Vertreter der Fachabteilungen werden in das Entscheidungsgremium einbezogen. Schlussendlich fungieren diese ja als Auftraggeber für jegliche Art von Informationsverarbeitung. Als „Datenherren“ sind sie für ihre Anwendung verantwortlich. Folglich liegt es nahe, zuständige Abteilungsleiter in alle sie betreffenden Sicherheitsbemühungen zu involvieren.

Die Grenzen zwischen Informationssystemen werden durch Eigentumsrechte gezogen. Als Eigentümer wird in der Regel der verantwortliche Auftraggeber, Leiter oder Verursacher von Informationen angesehen. Da Geschäftsprozesse den Rahmen für die inhaltliche Datenverarbeitung bieten, ist in vielen Fällen der Zuständige des jeweiligen Produktionsablaufs dessen Inhaber. Werden mehrere Prozesse, wie Bestellung, Lieferung oder Lagerhaltung innerhalb einer Anwendung, beispielsweise der „Buchhaltung“ durchgeführt, dann ist deren Eigner der Leiter der Buchhaltung. Selbstverständlich kann er seine Aufgaben an die Führungskräfte der einzelnen Prozessvorgänge delegieren. Als Ausschlaggebender für die Gesamtanwendung gilt jedoch in allen Fällen er selbst. Ist die Kompetenz nicht klar bestimmt, dann wird diese von der Geschäftsleitung festgelegt. Der Rolle des Eigentümers eines Informationssystems werden wir später noch bei der Klassifizierung der schützenswerten Objekte begegnen.

Dazu ein konkretes Beispiel: Der Leiter der Buchhaltung als Fachabteilung und der IKT-Abteilungschef als Dienstleister sind in das Entscheidungsgremium integriert. Beide können hier zusammen unter Mithilfe anderer Know-How-Träger optimale Lösungen erarbeiten. Darin liegt der Synergie-Effekt. Erfahrungsgemäß kommt es mitunter vor, dass Techniker eine aus deren Sicht sinnvolle Sicherheitslösung vorschlagen. Aus der Perspektive der Betroffenen kann diese aber völlig unpraktikabel sein. Auf der anderen Seite erkennt die Fachabteilung aufgrund intensiver Beschäftigung mit der Anwendung eher Handlungsbedarf als die IKT-Abteilung, die ja lediglich das System betreibt, auf der die Applikation läuft.

InfSec-Beauftragter: An diese Stelle wird die oberste Verantwortung für InfSec delegiert. Der InfSec-Beauftragte bildet das Bindeglied zwischen allen Teilnehmern des Organisationsprinzips. Aus diesem Grund ist in der Darstellung seine Position Teil von beiden Sicherheitszirkeln, dem InfSecC und dem Entscheidungsgremium. Während er ersterer Gruppierung vorsteht, hat er in der Zweiten lediglich eine beratende Funktion.

Grundsätzlich obliegt der Rolle des InfSec-Beauftragten die zentrale Koordination bei der:

1 Festlegung der InfSec-Ziele des Unternehmens,

1 Entwicklung einer unternehmensweiten InfSec-Politik,

1 Realisierung der Sicherheitskonzepte in organisatorischer und technischer Hinsicht,

1 Überwachung aller Maßnahmen zur Einhaltung der Sicherheitsvorschriften,

1 Beschaffung, Durchführung der Ausschreibungen, Installation, Management und Wartung der Sicherheitssysteme,

1 Benutzer- und Rechteverwaltung,

Читать дальше