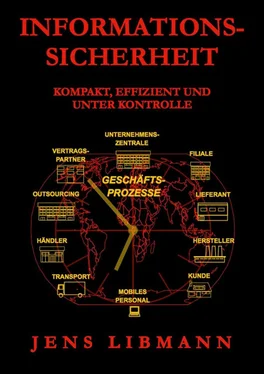

Autorenprofil – Jens Libmann

Studium der Betriebswirtschaft und Informatik.

Berufspraxis als Security Manager und Geschäftsführer für große internationale IT- und Telekomunternehmen.

Senior Security Consultant und Auditor in verschiedenen Informationssicherheitsprojekten für KMU, Verwaltungen und Industrie.

Außerordentliche Lehrtätigkeit an verschiedenen Hochschulen.

Sein Wissen fasst er nun in mehreren Büchern zu den Themen Informationssicherheit, Controlling sowie der Erstellung von Business Plänen zusammen.

Kurzbeschreibung

Seit vielen Jahren beschäftigt sich Jens Libmann beruflich mit Security-Management und dessen Umsetzung im Betrieb.

Im Zuge seiner Tätigkeit hat er die Erfahrung gewonnen, dass trotz verschiedenster Strategien, Branchen, Unternehmen, Nationalitäten und involvierter Menschen im Grund genommen immer gleichartige Anforderungen an die Informationssicherheit bestehen. Schenkt man diesen fundamentalen Ansprüchen genügend Aufmerksamkeit und hält sich dabei an einige grundsätzliche Prinzipien, lassen sich relativ schnell, einfach und kostengünstig gute Fortschritte erzielen.

In der vorliegenden Lektüre "INFORMATIONSSICHERHEIT - kompakt, effizient und unter Kontrolle" hat Jens Libmann alle wesentlichen Aspekte der Standardliteratur extrahiert, zusammengefasst und leicht verständlich formuliert. Unnötiger Overhead an Inhalten wird vermieden. Aufwendige Prozeduren sind weitgehend vereinfacht, wodurch sie - Zeit und Kosten sparend, aber dennoch – wirksam umgesetzt werden können. Sämtliche aufgezählten Maßnahmen sind universell umsetzbar.

Durch den umfassenden und kompakten Aufbau des Buchs ist es für den Leser möglich, rasch einen ausgiebigen Überblick über die gesamte Materie zu erlangen. Jens Libmann hat Wert darauf gelegt, eine praxisgerechte und realistische Einschätzung von Bedrohungen, Risiken und Kosten zu vermitteln. Wer weiss, wo wirklich Gefahren lauern und welche Mittel dagegen existieren, kann gezielt und angemessen agieren. Unternehmen, egal welcher Größe und Branche, haben die Möglichkeit, anhand beschriebener Prinzipien leicht zu erkennen, was zu beachten ist, damit sie rasch, wirksam und kostengünstig ein hohes Maß an Sicherheit erreichen.

Ein besonderes „Add-On“ stellt ein Abschnitt über Security-Controlling. Mit Hilfe ausgewählter Steuerungsmechanismen ist es möglich, das Sicherheitsgeschehen aktiv zu gestalten und somit optimale Wertschöpfung zu lukrieren.

INFORMATIONS-

SICHERHEIT

–

kompakt, effizient und unter kontrolle

Praxisorientierte Prinzipien

FÜR ein profitableS und effizienteS

Security-Management und -controlling

für Unternehmen

von

Jens LIBMANN

Impressum

©2016 Jens Libmann

http://on.fb.me/1PECGl0

http://on.fb.me/1PECGl0

http://bit.ly/1Tq50eA

http://bit.ly/1Tq50eA

http://bit.ly/1R7ukmm

http://bit.ly/1R7ukmm

Erste Auflage 2016

Umschlaggestaltung und Illustration: Daque Kurt www.daque.eu  https://www.facebook.com/kurt.daque

https://www.facebook.com/kurt.daque

Lektorat und Korrektorat: Mischa Roffeis   http://bit.ly/1TnAcK1

http://bit.ly/1TnAcK1

Druck und Verlag: epubli GmbH, Berlin, www.epubli.de

ISBN 978-3-7375-9258-1

Printed in Germany

Bibliografische Information der Deutschen Nationalbibliothek:

Die Deutsche Nationalbibliothek verzeichnet diese Publikation in der Deutschen Nationalbibliografie; detaillierte bibliographische Daten sind im Internet über http://dnb.d-nb.deabrufbar.

Das Werk, einschließlich seiner Teile, ist urheberrechtlich geschützt. Jede Verwertung ist ohne Zustimmung des Autors unzulässig. Dies gilt insbesondere für die elektronische oder sonstige Vervielfältigung, Übersetzung, Verbreitung und öffentliche Zugänglichmachung.

Seit vielen Jahren beschäftige ich mich beruflich mit Security-Management und dessen Umsetzung im Betrieb. Der Weg dazu ist mehr oder weniger standardisiert, wird in diverser Literatur (siehe auch „ Weiterführende Literatur

“) ausgiebig beschrieben und bei mittlerweile vermehrt angebotenen Aus- und Weiterbildungsveranstaltungen vorgetragen. Der Gedanke liegt nahe, es brauchen nur entsprechende Kurse besucht, die dazugehörigen Handbücher gekauft zu werden und schon kann es losgehen. Doch: Weit gefehlt!

Die Wirklichkeit sieht anders aus: Häufig tun sich gerade dort nahezu unüberwindbare und fundamentale Hindernisse auf, wo die Theorie diese gar nicht als solche dargestellt hat. Ich musste erkennen, dass derzeit existierende Standardwerke nur bedingt für meine informationsorientierte Praxis geeignet sind. Die Ansätze dieser Bücher sind unterschiedlich, wobei sie allesamt einige Nachteile aufweisen: Jene Publikationen decken in vielen Fällen nur einzelne Bereiche eines Unternehmens ab. Zudem sind die Werke oftmals teuer, komplex und umfangreich, außerdem unflexibel, unvollständig, vergangenheitsbezogen und mitunter praxisfremd. Die Inhalte zielen auf ein Fachpublikum, Verständnis und Realisierung erfordern Expertenwissen.

All diese Mankos führen dazu, dass die Verwirklichung der beschriebenen Erkenntnisse sehr oft unnötig aufwendig, langwierig und teuer wird. Dies schreckt viele Betriebe ab. Tatsächlich wird im Sicherheitsbereich teilweise sehr verhalten vorgegangen 1

.

Meint es dennoch eine Firma ernst mit dem Thema Informationssicherheit (in Folge InfSec genannt), erschreckt oft, wie stümperhaft agiert wird 2. Zurzeit erlebt die Sicherheitsbranche einen Boom. Viele einschlägige Firmen schießen förmlich aus dem Boden 3. Teure und aufwendige Produkte versprechen wahre Wunder. Die Medien übertreffen sich gegenseitig mit Horrormeldungen 4hinsichtlich Sicherheitsverletzungen 5. Spätestens seit bekannt wurde, dass die NSA flächendeckend elektronische Kommunikation 6überwacht und diese Tätigkeit möglicherweise auch Wirtschaftsspionage 7dient 8, wurden viele Betroffene hellhörig 9. Das Bekanntwerden von fundamentalen Sicherheitslücken 10, welche die Grundfesten des Internets erschüttern 11tun ihr Übriges, um auch den letzten Skeptiker von der Notwendigkeit ausreichender InfSec zu überzeugen 12.

Im Dezember 2015 einigte sich die EU auf das erste europäische Gesetz zur Cybersicherheit 13. Demnach werden Firmen verpflichtet, bestimmte Sicherheitsmaßnahmen umzusetzen und Angriffe auf ihre Systeme zu melden.

Damit stellt sich für viele Unternehmen die Frage: Was tun? Aus Unkenntnis der tatsächlichen Bedrohungssituation 14erliegen viele Entscheidungsträger dynamischen Marketingstrategien diverser Anbieter. Viele Unternehmen geben unnötig eine Menge Geld aus, ohne im Endeffekt wirklich an Sicherheit zu gewinnen 15. Das Ergebnis spiegelt sich nicht selten in mancher Hinsicht skurrilen Situationen, wie:

1 Eine Firma gibt Millionen für eine Alarmanlage aus. Nach einiger Zeit wird sie nicht mehr eingeschaltet, weil einige Fehlalarme aufgetreten sind. Hauptproblem ist fehlendes Personal, das zu jeder Zeit Ursachen der Meldung nachgeht. Weiters stellt sich heraus, dass Schnittstellen mit bereits vorhandenen Systemen nicht kompatibel sind. Deshalb wäre eine Neuanschaffung in zusätzlicher Millionenhöhe nötig, um volle Funktionalität aller vorhandenen Möglichkeiten zu erhalten.

Читать дальше

http://on.fb.me/1PECGl0

http://on.fb.me/1PECGl0 http://bit.ly/1Tq50eA

http://bit.ly/1Tq50eA http://bit.ly/1R7ukmm

http://bit.ly/1R7ukmm http://bit.ly/1TnAcK1

http://bit.ly/1TnAcK1