1 Ebene 3 („Grundsätze der Netzwerksicherheit“): „... Zugriff auf das Netzwerk unseres Unternehmens ist nur berechtigten und eindeutig identifizierten Personen zu ermöglichen. Identifizierte Personen sind verlässlich zu authentifizieren. Entsprechende Passwortregeln und Mechanismen sind zu implementieren...“

1 Ebene 4 ( „Richtlinien der Netzwerksicherheit“): „... Die Ausstellung eines Benutzer-Accounts für einen Mitarbeiter setzt die eindeutige Identifikation der Person voraus. Verantwortung für die Identität und Authentizität von Mitarbeitern, sowie der Evidenzhaltung der persönlichen Daten trägt die Personalabteilung. Zugriffsrechte für eine Person erfolgen aufgrund ihrer Tätigkeit und der damit verbundenen Rolle im Unternehmen. Für jeden Account ist genau eine Person verantwortlich. Accounts müssen sorgfältig verwahrt werden. Das Passwort darf nicht in Klartext notiert werden. Die Weitergabe von Account/Passwort-Information an andere Mitarbeiter ist verboten ...“

1 Ebene 5 (operativ): Hier befinden sich in unserem Beispiel Installationsanweisungen und Benutzerhandbücher für Arbeitsmittel der Benutzerverwaltung, die für die Handhabung der Benutzerkennzeichen benötigt werden. Das sind abteilungsspezifische Arbeitsanleitungen, die aber letztendlich nach den Vorgaben der InfSec-Policy und den darauf aufbauenden Grundsätzen und Richtlinien angewendet werden.

Abschließend sei nochmals erwähnt: Alle angeführten Textfassungen sind nur beispielhaft zu sehen. Individuelle Formulierungen hängen natürlich von der speziellen Firmenphilosophie ab. Prinzipiell braucht jedes einzelne Papier einen Verantwortlichen, um eine konsistente und effiziente Linie beizubehalten. Das wird in den meisten Fällen der Autor sein. Der Name dieser Person wird im Dokument vermerkt.

Bis jetzt haben wir darüber gesprochen, dass jeder Firmenleiter gefordert ist, sich der unverzichtbaren Bedeutung der InfSec bewusst zu werden und entsprechende Handlungen zu setzen. Der Impuls, aktiv für den Schutz des Unternehmens gegen Bedrohungen von Innen und Außen zu sorgen, muss von höchster Stelle ausgehen.

Erwiesenermaßen liegt das höchste Gefahrenpotenzial beim Menschen, nicht im Bereich der Technik. Daher ist es unerlässlich, das Bewusstsein aller an den Geschäftsprozessen teilhabenden Personen hinsichtlich InfSec zu fördern. Die Betroffenen müssen über den Wert von Informationen und den sicheren Umgang damit Bescheid wissen und dementsprechend handeln.

Als Handlungsgrundlage aller Sicherheitsaktivitäten dient die schriftliche Festlegung und Inkraftsetzung von Zielen und Aufgaben der InfSec-Politik durch das Topmanagement. In Form des Dokuments „InfSec-Policy“ werden in knappen und einfachen Worten zumindest folgende Themen dargestellt:

1 Grund und Zweck des Schriftstücks.

1 Umgang mit Informationen.

1 Definition von Geltungsbereichen, -zeitraum und beabsichtigte Schutzziele.

1 Verantwortlichkeiten.

1 Kontrollaufgaben.

Aufbauend auf diesem Grundsatzdokument werden weiterführende Schriften, Pläne, Ziele und sämtliche Tätigkeiten der InfSec entwickelt.

Der nächste Abschnitt beschreibt, welche Ressourcen benötigt werden, um InfSec auch wirklich erfolgreich zu praktizieren. Mögliche Aufwände werden explizit aufgezählt und beschrieben. Diese Ausführungen sollen helfen, einen realistischen Überblick über denkbare Ausgaben zu erlangen, um vorausblickend zu planen und zu steuern.

Das Kapitel Säule 1 - Bewusstseinsbildung veranschaulicht, wie InfSec-Politik festgelegt wird. Um darin angestrebte Ziele zu erreichen, ist im Normalfall notwendig, Investitionen in materielle und personelle Ressourcen vorzunehmen. Eng damit verbunden ist der Faktor Zeit. Alle Vorhaben im InfSec-Bereich beanspruchen eine angemessene Dauer. Von heute auf morgen ist es nicht möglich, gesetzte Vorsätze zu erreichen. Ganz gleich, wie diese im Speziellen aussehen, bis ein zufriedenstellendes Maß an Sicherheit erreicht ist, dauert es seine Weile. Dieser Umstand wird leider oft übersehen.

Bedauerlicherweise ist in der Praxis oftmals eine paradoxe Situation anzutreffen: Nahezu jeder Verantwortungsträger gesteht ein, dass InfSec absolut unvermeidbar ist. Kein Unternehmen will beispielsweise seine Geschäftsgeheimnisse durch Hacker im Internet oder in anderen Medien publiziert sehen 50. Immer wieder wird die Absicht bekräftigt, die Sicherheit zu erhöhen und dafür Investitionen zu tätigen. Aber sobald es gilt, Mittel zu mobilisieren, wird doch lieber gespart und zwar vorrangig beim Sicherheitsbudget. Letztendlich bleibt es nur bei einer Absichtserklärung der Geschäftsleitung, mehr nicht.

Eines liegt auf der Hand: Wenn Bemühungen zur InfSec nicht vergeblich sein sollen, muss sich jeder Verantwortliche bewusst sein, Security ist nicht gratis! Sinnvollerweise plant man mögliche Aufwände an Ressourcen bereits von Anfang an. Auf diese Weise lassen sich zeitgerecht zur Verfügung stehende Mittel realistisch im weiteren Entscheidungsprozess berücksichtigen. Am Ende sollte eine in sich geschlossene Gesamtlösung vorliegen, die wirtschaftlich vertretbar ist. Böse Überraschungen, wie etwa versiegende Geldquellen bleiben dadurch erspart.

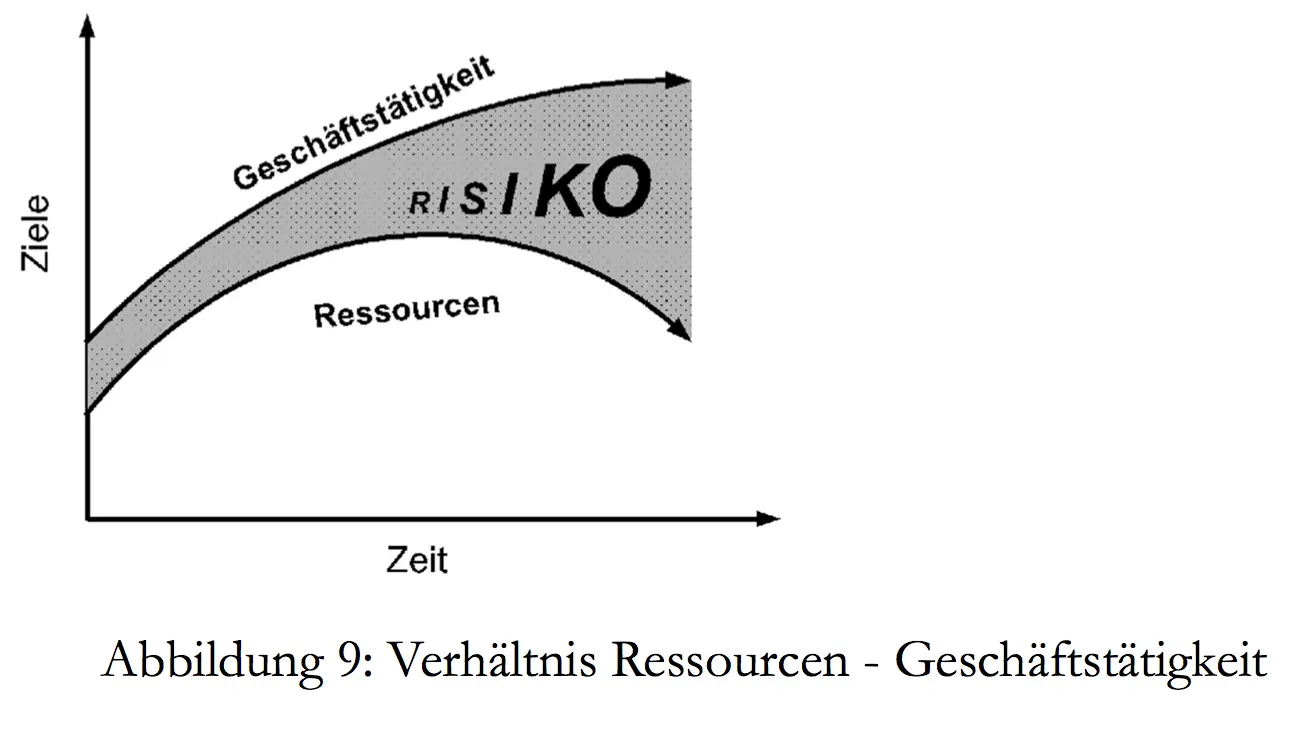

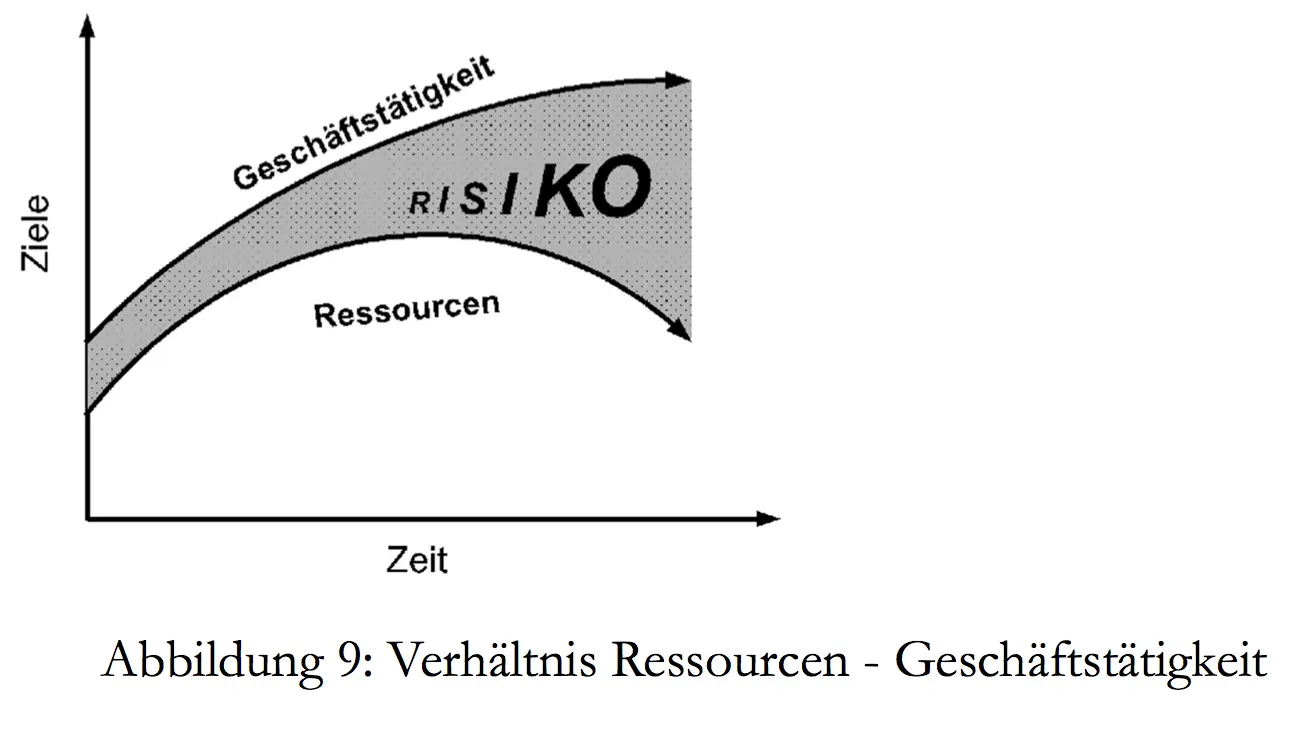

Die momentane Wirtschaftslage ist von einer Konsolidierung der Weltmärkte geprägt. Medien bombardieren uns mit Meldungen über Personalabbau und Kosteneinsparungen. Gleichzeitig soll jedoch die Geschäftstätigkeit gesteigert werden. Was aus unternehmerischer Sicht verständlich ist, birgt jedoch aus der Perspektive des Security-Experten enorme Gefahr in sich. Das Risiko steigt gefährlich, wenn Ressourcen im Sicherheitsbereich nicht mit der Geschäftstätigkeit mitziehen 51. Die nachfolgende Abbildung verdeutlicht dies:

Ein Mindesteinsatz an Ressourcen ist demnach unerlässlich.

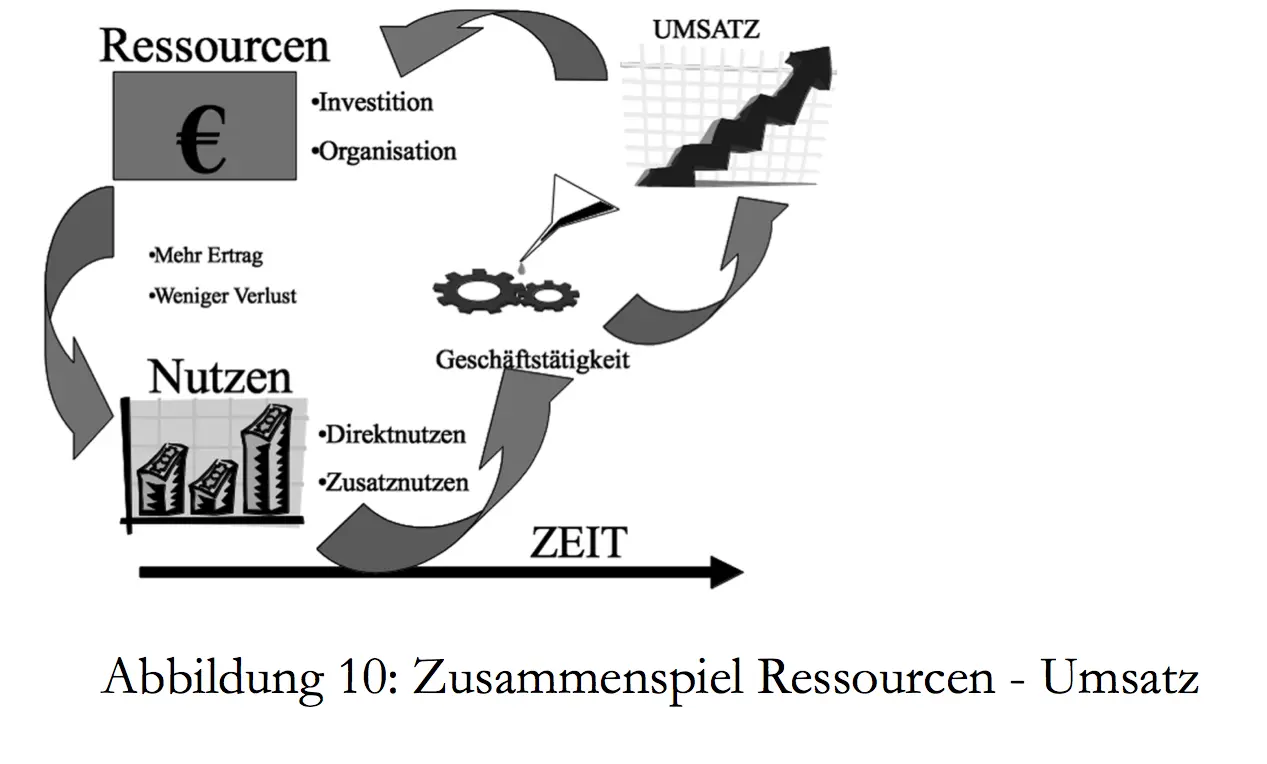

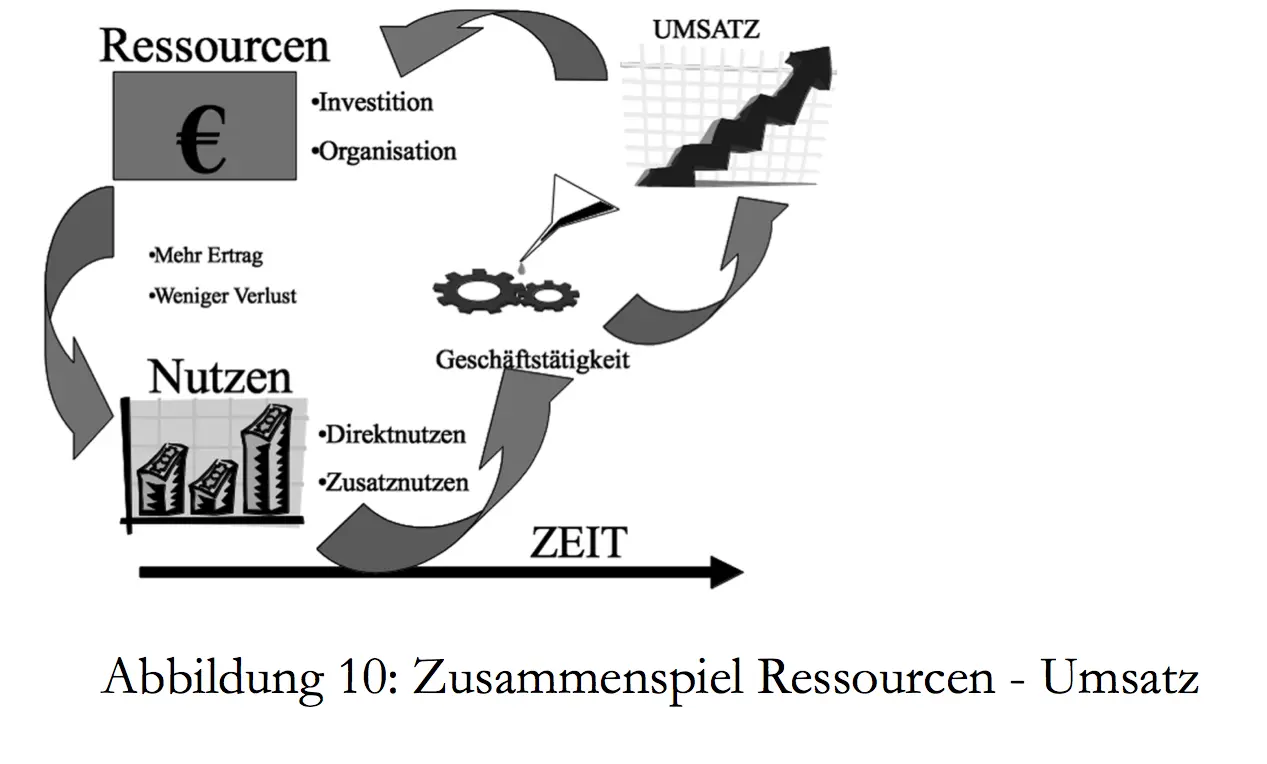

Im Endeffekt spiegelt sich im Produkt und in weiterer Folge am Unternehmenserfolg wider, wie gut Security-Management funktioniert. Optimal eingesetzt, hilft es jedem Betrieb seinen Umsatz höchstmöglich zu steigern. Das bedeutet, dass gut etablierte InfSec nicht nur Kosten verursacht, sondern auch für einen Teil des Profits sorgt. Die nachstehende Abbildung fasst das Zusammenspiel von Umsatz und Ressourcen zusammen:

Die Erfahrung zeigt, dass zur Gefahrenabwehr zwei Drittel Organisation und ein Drittel Investition notwendig sind. Genau diese beiden Faktoren werden anschließend beschrieben.

4.2.1.Personelle Ressourcen

Regulative strukturelle Notwendigkeiten als Teil der erforderlichen organisatorischen Mittel wurden bereits im vorangehenden Abschnitt behandelt. Dazu ergänzt dieser Teil ein Grundprinzip für eine effektive InfSec-Personalstruktur. Wie deren Umsetzung in der Praxis aussehen kann, zeigt anschließend ein Beispiel. Zusätzlich werden die Aufgaben der dargestellten Rollen und deren Zusammenwirken beschrieben. Abschließend erfolgt ein Exkurs zum Thema Outsourcing, das auch im Sicherheitsbereich zunehmend an Bedeutung gewinnt.

Die InfSec-Policy bietet die Grundvoraussetzung für die Tätigkeiten aller im Security-Prozess involvierten Personen. Dieses Dokument definiert alle Verantwortlichkeiten klar und wird von der Geschäftsleitung bestätigt. Wie der jeweilige Aufbau einer optimalen Organisation aussieht, ist für jedes Unternehmen unterschiedlich. Schließlich hängt die Ausführung von Größe, Struktur, Geschäftsfeld und Politik einer Firma ab. Was aber in allen Fällen gesagt werden kann ist, dass besonders im Bereich der personellen Organisation höchstes Augenmerk liegen sollte.

Читать дальше