Besonderheit:Keine

Sicherheit:Sehr hoch

Andere Namen:VR-SecureGo, EasyTAN, TAN2go, PushTAN, Sparda-SecureApp

Das brauchen Sie:Ein Smartphone und die App Ihrer Bank, die Sie nach der Installation aktivieren müssen. Die App ist mit einem Passwort geschützt, das Sie zum Einrichten der App, zum Entsperren und für die Freigabe der Transaktion benötigen.

So geht es:Geben Sie die Überweisungsdaten am PC ein und fordern Sie eine TAN an. Starten Sie danach die passwortgeschützte App, worauf Sie die Auftragsdaten und eine TAN sehen. Stimmen die Daten mit jenen am PC überein, tragen Sie die TAN in das vorgegebene Feld im Onlinebanking ein.

Besonderheit:Sie können das Verfahren auch für das Smartphone-Banking nutzen und die TAN auf demselben Gerät empfangen, auf dem sich die Banking-App befindet. Im Smartphone wird die PushTAN-App isoliert von anderen Apps betrieben.

Sicherheit:Hoch

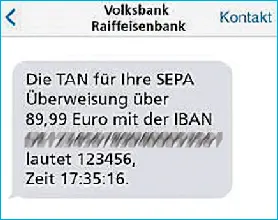

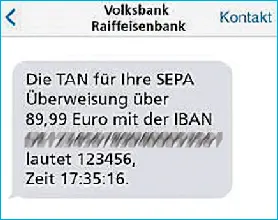

Andere Namen:MobileTAN, mTAN

Das brauchen Sie:Ein einfaches Mobiltelefon genügt. Sie müssen der Bank Ihre Mobilfunknummer mitteilen, die Bestätigung erfolgt im Anschluss über eine SMS an diese Nummer.

So geht es:Geben Sie die Überweisungsdaten auf dem PC ein, erhalten Sie Sekunden später eine SMS auf Ihr Handy. Neben der TAN sehen Sie den Betrag und mindestens die letzten vier Stellen der Kontonummer (IBAN) des Empfängers. Die auf diesem Weg gesendete TAN ist nur für diese Überweisung und zeitlich begrenzt gültig.

Besonderheit:Nutzen Sie für die Überweisung ein Smartphone, können Sie keine SMS-TAN auf demselben Gerät empfangen.

Sicherheit:Mittel. Inzwischen bieten die meisten Banken und Sparkassen dieses Verfahren nicht mehr an.

Wie funktioniert ein TAN-Generator?

Wie funktioniert ein TAN-Generator?

Ein TAN-Generator erzeugt eine Transaktionsnummer (TAN), um beim Onlinebanking Zahlungsaufträge etwa per ChipTAN- oder photoTAN-Verfahren an Ihre Bank zu bestätigen. Bevor Sie den Generator nutzen können, müssen Sie ihn mit Ihrem Konto synchronisieren. Es gibt drei verschiedene Varianten:

1. Der manuelle Generatorerfordert die Eingabe des Zugangscodes und einiger, eventuell auch aller Transaktionsdaten. Anschließend erscheint auf dem Display eine TAN.

2. Der optische Generatorempfängt die Überweisungsdaten durch das Scannen eines Strichcodes, Fotos oder QR-Codes. Daraus wird eine TAN erzeugt, die Sie auf dem Display sehen.

3. Der Secoderverfügt über eine spezielle Sicherheitssoftware. Sobald Sie ihn per USB-Anschluss oder Bluetooth mit dem PC verbinden, sehen Sie die Transaktionsdaten auf dem Display. Nach Eingabe der PIN erfolgt die verschlüsselte Übertragung eines Codes, um den Zahlungsauftrag freizugeben. Hierbei gibt es keine sichtbare TAN.

Finanztest veröffentlichte in seiner August-Ausgabe 2019 einen Vergleichstest der Onlinebanking-Verfahren von insgesamt 22 Kreditinstituten, darunter Privatbanken, Direktbanken, Sparkassen sowie Volks- und Raiffeisenbanken.

Bei vier der insgesamt sechs getesteten Verfahren (siehe Seite 11) wurde die Sicherheit als sehr hoch eingestuft: ChipTAN und BestSign, beide mit Lesegerät, sowie photoTAN – sofern hierbei ein Lesegerät verwendet wird – und QR-TAN, für das Sie ein Smartphone und eine spezielle App zum Lesen des QR-Codes brauchen.

Eine hohe Sicherheit bieten das photoTAN-Verfahren mit Smartphone und das App-TAN-Verfahren, ebenfalls mit Smartphone. Nur die Sicherheit beim SMS-TAN-Verfahren gilt als mittel.

Die angebotenen Verfahren von mehr als 120 Banken finden Sie unter test.de/girokontenlaufend aktualisiert.

Wann und wo auch immer Sie Geldgeschäfte tätigen – gewisse Risiken gibt es überall. Im Einkaufszentrum droht der Taschendiebstahl, wenn Sie Pech haben samt Geldbörse mit Führerschein und Personalausweis. Der Geldautomat könnte manipuliert, das unbewachte Auto eine lohnende Beute sein.

Den besten Schutz bieten die Kenntnis eventueller Risiken sowie eine Kombination aus Aufmerksamkeit und entsprechenden Hilfsmitteln wie etwa Alarmanlagen oder Sicherheitsschlösser.

Das Internet hat seine eigenen Gefahren. Die größten lauern beim Abrufen von E-Mails und beim Zugriff auf gefälschte oder manipulierte Internetseiten. Trotzdem sollten Sie sich nicht verunsichern lassen. Die Wahrscheinlichkeit, dass sich jemand über Onlinebanking oder Onlinebezahldienste Zugang zu Ihrem Konto verschafft, ist sehr gering.

Zudem lassen sich mit geeigneten Vorkehrungen und diversen Schutzprogrammen Schädlinge wie Computerviren, Würmer und Trojaner in der Regel gut abwehren.

Die bekanntesten Risiken haben wir nachfolgend für Sie zusammengestellt. Und wie sich diesen begegnen lässt, zeigen wir Ihnen in den anschließenden Sicherheitsvorkehrungen.

Attacke durch „Mittelsmann“

Attacke durch „Mittelsmann“

Bei dem Angriff durch einen „Man-in-the-Middle“ (MITM) handelt es sich um ein Schadprogramm oder einen Internetkriminellen, der sich in die Kommunikation zwischen zwei oder mehreren Netzwerkteilnehmern einklinkt, beispielsweise zwischen einem Kunden und der Website seiner Bank. Dabei täuscht er die Identität des jeweils anderen Kommunikationspartners vor. Aus diesem Grund wird eine MITM-Attacke auch als Janusangriff bezeichnet.

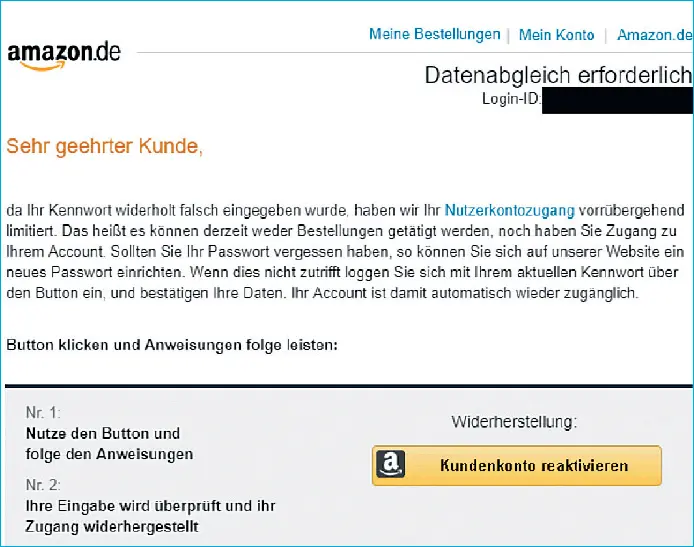

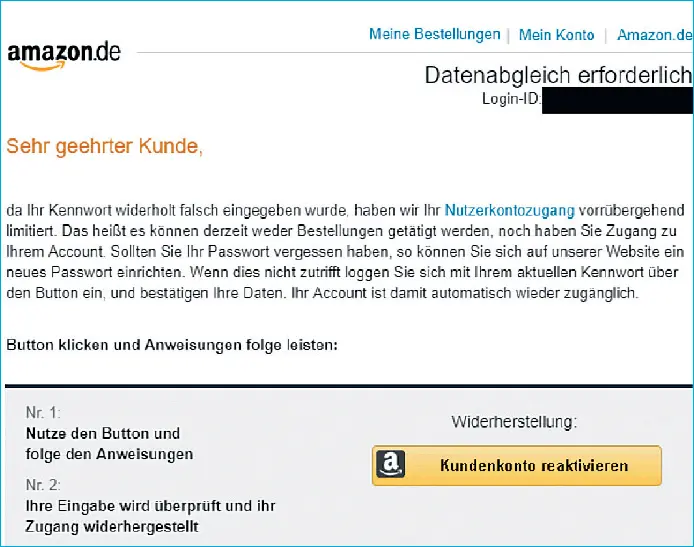

Eine beliebte Methode, an personalisierte Daten wie Passwörter zu kommen, stellt die Versendung von Phishing-Mails dar. Laut Bundeskriminalamt handelt es sich beim Phishing um „digitalen Identitätsdiebstahl“.

Der Begriff setzt sich zusammen aus den englischen Begriffen „password harvesting“ (deutsch: Passwort sammeln) und „fishing“ (deutsch: angeln). Über E-Mail-Links und -Anhänge versuchen Kriminelle, Zugangsdaten und andere zahlungsrelevante Informationen zu erbeuten.

Meist handelt es sich um eine vorgeblich von Ihrer Bank, einem Onlinebezahldienst oder irgendeinem anderen Unternehmen stammende Nachricht, die unter Bezugnahme auf Schlagwörter wie „Sicherheitsupdate“ und „Datenschutz“ dazu auffordert, über einen Link die Website des angeblichen Absenders zu besuchen.

Die E-Mail kann aber auch mit einem Anhang versehen sein. Beliebt sind beispielsweise Formulare, die ausgefüllt zurückgeschickt werden sollen. Oder aber das Öffnen der angehängten Datei setzt einen Virus frei.

Die meisten Phishing-Mails sind anhand folgender Merkmale relativ einfach zu erkennen:

Sie werden nicht persönlichangesprochen oder die Anrede fehlt gänzlich. Wenige Phishing-Täter haben zuvor Ihren Namen herausgefunden, um der Nachricht durch eine persönliche Ansprache mehr Glaubwürdigkeit zu verleihen.

Sie werden nicht persönlichangesprochen oder die Anrede fehlt gänzlich. Wenige Phishing-Täter haben zuvor Ihren Namen herausgefunden, um der Nachricht durch eine persönliche Ansprache mehr Glaubwürdigkeit zu verleihen.

Читать дальше

Wie funktioniert ein TAN-Generator?

Wie funktioniert ein TAN-Generator?

Sie werden nicht persönlichangesprochen oder die Anrede fehlt gänzlich. Wenige Phishing-Täter haben zuvor Ihren Namen herausgefunden, um der Nachricht durch eine persönliche Ansprache mehr Glaubwürdigkeit zu verleihen.

Sie werden nicht persönlichangesprochen oder die Anrede fehlt gänzlich. Wenige Phishing-Täter haben zuvor Ihren Namen herausgefunden, um der Nachricht durch eine persönliche Ansprache mehr Glaubwürdigkeit zu verleihen.