1 Produktivität: Ordnungsgemäß etablierte InfSec sorgt für reibungslosen Betriebsablauf und dient damit einer Steigerung der Mitarbeiterproduktivität.

1 Haftung: Je nach Gesellschaftsform haftet der verantwortliche Leiter bei Verstößen gegen bestimmte Rechtsbestimmungen mit seinem Privatvermögen. Letztendlich trägt er alle Konsequenzen der Sicherheitspolitik.

1 Dazu ein Beispiel: Ein Hacker dringt in die Systeme der Firma A ein und benützt diese, um Firma B mit einem Angriff lahm zu legen. Firma B sieht als Verursacher des Schadens natürlich das Unternehmen, von dem die Attacke ausgegangen ist. Sie wird versuchen, sich an Firma A schadlos zu halten. Besonders leicht gelingt das, wenn diese nicht nachweisen kann, ausreichende Vorkehrungen gegen den stattgefundenen Missbrauch getroffen zu haben.

4.1.2.Bewusstseinsbildung bei Stakeholdern

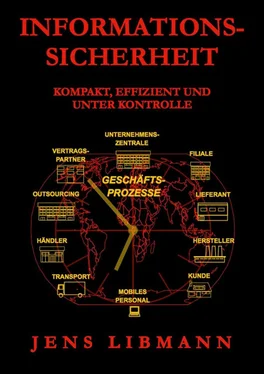

Angenommen, der Schritt wurde bereits vollbracht, die Unternehmensleitung über den wichtigen Stellenwert von InfSec zu überzeugen, besteht die nächste Herausforderung darin, dafür zu sorgen, das Sicherheitsbewusstsein auch bei allen Stakeholdern zu schüren. Wenn diese Gruppen ihren Einfluss auf die Wertschöpfung des Unternehmens nachvollziehen können, werden sie sich für das Unternehmen engagieren. Das Ziel ist, die Effektivität der Sicherheitsbemühungen durch bewusste, aktive Mitarbeit der Betroffenen zu erhöhen. Je motivierter die Menschen sind, desto geringer ist der spätere Aufwand! In den Individuen liegt zweifellos das größte Potenzial, Schadensfälle zu vermeiden.

4.1.2.1.Schwachstelle Mensch

Was darunter zu verstehen ist, kann leicht erklärt werden: Die größte Schwachstelle ist bei jedem Unternehmen die Gleiche: der Mensch 46. Er ist als einzige Bedrohung in der Lage, bewusst zu handeln. Diese Eigenschaft prädestiniert ihn, jedes Sicherheitssystem zu unterminieren. Die Motive für derartige Taten sind vielfältig, Unwissen, Ignoranz, Faulheit, Absicht, und dergleichen mehr können letztendlich Ursachen für Sicherheitsprobleme sein.

Oftmals täuscht auch blinder Glaube in die Technik trügerische Sicherheit vor. Nahezu alle Systeme bieten grundsätzlich recht gute physische Mechanismen, um ein gewisses Maß an Sicherheit zu gewährleisten. Aber: ab dem Moment, in dem Menschen in Interaktion treten, können alle Vorkehrungen mitunter sehr leicht ad absurdum geführt werden. Mit einem Schlag werden alle Sicherheitsausgaben plötzlich obsolet und nutzlos. InfSec ist keine Frage der Technologie, sondern eine Frage der Anwendung der Technologie durch Individuen. Hardware alleine hat bestimmte, abgegrenzte Funktionalitäten. Der Mensch hingegen, ist vielseitig, lernfähig, unberechenbar und wandlungsfähig und stellt damit die größere Herausforderung an die Sicherheit!

Um Schutz und Zuverlässigkeit von Informationsinfrastrukturen zu erhalten, bedarf es des Wissens ihrer richtigen Verwendung und wirksamen Gebrauchs. Häufig ahnen Anwender nicht, wie sie ihre Hilfsmittel optimal nutzen können oder was diese überhaupt zu leisten imstande sind. Weiß jeder genau, was der Computer wirklich tut, wenn er eine Webseite aufruft, ein paar Mal auf „OK“ drückt und dann bemerkt, wie die Festplatte rattert? Für viele Personen ist ein Computer eine Black-Box, die besser gar nicht näher gereizt werden sollte.

Bedeutendes Potenzial, hier Licht in das Dunkel zu bringen, liegt in Schulung, Information und Sensibilisierung. Jedermann muss verstehen, was bei der Verwendung seines Werkzeugs - welches der PC ja letztendlich ist – abläuft. Dabei gilt es, dem Betroffenen alle Abläufe, deren Bedeutung und Zusammenhänge mit InfSec zu vermitteln. Anforderungen, Rechte, Pflichten und Möglichkeiten von Datensicherheit und Datenschutz, sowie mögliche Gefahren vor Augen zu führen, erfordern nicht nur explizite Vermittlung, sondern auch das Verstehen der Betroffenen.

Grundsätzlich sollte aber jeder Führungsperson bewusst sein: Ihr Verhalten beeinflusst natürlich alle Betroffenen sehr stark. Eine Sensibilisierung der Menschen zur tatkräftigen Unterstützung ist nur mit Hilfe der Geschäftsleitung möglich. Unabdingbar für die Akzeptanz und Glaubwürdigkeit aller InfSec-Bemühungen ist, dass der Chief-Executive (und in weiterer Folge natürlich auch die anderen Verantwortlichen) mit gutem Beispiel vorangeht. Die Stakeholder müssen erkennen, es ist das vordringliche Anliegen des Chefs, sein Unternehmen abzusichern, indem er die Umsetzung aller Maßnahmen unterstützt und verantwortet. Keinesfalls darf passieren, dass Regelungen aufgrund von Machtpositionen umgangen werden.

Wie bekommt man nun alle Mitarbeiter, Kunden und Lieferanten usw. in dasselbe Boot? Wissen über die Problematik allein genügt nicht. Selbst wenn alle Menschen über gleichen Wissensstand verfügen, bedarf es immer noch einer kritischen Masse von Teilnehmern, die bereit sind, am gleichen Strang zu ziehen. Genau diesen Punkt gilt es zu erreichen. Erst dann ist ein Quantensprung im Sicherheitsbereich möglich.

InfSec dient der Qualität und soll Vertrauen schaffen. Menschen fühlen sich gerne sicher. Sie haben ein grundlegendes Bedürfnis danach. Das Gefühl von Sicherheit und Verlässlichkeit muss ihnen vermittelt werden! Dazu zwei Beispiele:

1 Wenn ein Kunde sicher sein kann, dass seine Daten nicht kompromittiert werden, wird er gerne weiter „seiner“ Firma treu bleiben.

2 Wenn ein Lieferant weiß, dass elektronische Zahlungs- und Bestellsysteme abgesichert sind und er deswegen garantiert zu seinem Geld kommt, wird er weiter gerne liefern.

Bewusstseinsbildung hat in erster Linie mit Marketing, Verkauf, Vertrieb, Werbung und Öffentlichkeitsarbeit zu tun, weniger mit Technik. Tatsächlich ist das in „Teil 2 - Operativer Bereich“ beschriebene Konzept sehr marketingorientiert.

Neben grundsätzlichem Verständnis für die Problematik ist auch die Akzeptanz aller erforderlichen Security-Aktivitäten nötig. Sicherheit darf nicht als Bürokratie und zusätzliche Belastung, sondern muss als Schutzfunktion für jeden Einzelnen gesehen werden. Natürlich kommt es durch verschiedenste Sicherheitsmaßnahmen mitunter zu momentan ungewohnten Einschränkungen der Funktionsweise. Langfristig gesehen verhindern eingesetzte Vorkehrungen Missbrauch und dienen der Existenzsicherung des Unternehmens.

Wenn die Mitarbeiter wissen, ihr Arbeitgeber ist bemüht, ihren Job zu sichern, werden sie gerne für ihn arbeiten. In Zeiten der Globalisierung ist genaugenommen jeder Einzelne gefährdet. Eine langfristige Anstellung ist nicht mehr garantierbar. Im schlimmsten Fall kann nach einem Angriff die Existenz der Firma und damit der Verlust der Arbeitsplätze auf dem Spiel stehen. Aus diesem Grund trägt jeder Beschäftigte, von der Putzfrau bis zum Chef, persönliche Mitverantwortung an der InfSec! Wenn dieser Umstand und der Stellenwert sicherheitsbewussten Handelns jedem Betroffenen klar gemacht wird, ist bereits viel für den Schutz getan.

Auch Stakeholder müssen von der Sicherheitslage eines Unternehmens informiert und überzeugt werden sowie diese akzeptieren. Wenn sie sehen, ein Partner meint es mit diesem Thema ernst und ehrlich, werden sie dieses Qualitätsmerkmal gerne annehmen. Die Problematik liegt hierbei nur darin, externe Zielgruppen, wie Kunden, Lieferanten, Aktionäre usw. anzusprechen. Die in Frage kommenden Personengruppen außerhalb des Betriebs sind wesentlich heterogener als jene innerhalb.

Zur aktiven Einbindung in das Sicherheitsgeschehen ist es erforderlich, Betroffenen Feedback über deren Sichtweise zu ermöglichen. Gute Beziehungen leben von gelungener Kommunikation. Dazu gehört, Möglichkeiten anzubieten, um Mitteilungen zu deponieren. Gibt es Verbesserungsvorschläge, Kritiken oder Hinweise auf Schwächen? Alle müssen wissen, es ist letztendlich in ihrem eigenen Interesse wichtig und notwendig, Rückmeldungen zu liefern. Derartige Gelegenheiten bestätigen, dass InfSec sich an den Wünschen der Nutzer orientiert und um permanente Verbesserung bestrebt ist.

Читать дальше