77

Wörtlich übersetzt ist die Due Diligence die im Rahmen einer Unternehmensakquisition erforderliche bzw. angemessene oder gebührende Sorgfalt bei der Analyse des Untersuchungsobjektes (hier der IT-Service-Gesellschaft des Kunden).[85] Im übertragenen Sinne ist die Due Diligence damit die umfassende, formalisierte, aber auch kreative, alle für die Zielsetzung relevanten Aspekte berücksichtigende Analyse und Bewertung des Untersuchungsobjektes. Alle wesentlichen Einflussfaktoren, Chancen und Risiken sollten durch eine Due Diligence aufgezeigt werden.[86]

78

Während häufig eine Unternehmensbewertung auf Basis der Handels- und Steuerbilanz bereits in Zeitraum des Proposals[87] des strategischen Outsourcing vorgenommen wird, wird die eigentliche Due Diligence erst nach der Entscheidung für einen bestimmten Provider vorgenommen (ausgenommen hiervon sind sog. Kleine oder Vor Due Diligence im Rahmen des Proposals). Die Ergebnisse der Due Diligence werden dann am Ende der Implementierungsphase mit in die Vertragsgestaltung aufgenommen.

79

In der eigentlichen Due Diligence analysiert der Provider Spin-off des Kunden, mit der Zielsetzung, die IT-Service-Gesellschaft des Kunden zu übernehmen. Die eigentliche Due Diligence beginnt nach der Entscheidung für einen bestimmten Provider und ist mehr als eine Detailbetrachtung des Kaufobjektes[88] mehr als eine Unternehmensbewertung auf Basis von Kennzahlen. Z.T. beinhaltet die Due Diligence neben der Unternehmensbewertung auf Basis von Ratings und einer Detailbetrachtung auch ein IT-Assessment. Übernimmt der Provider nicht eine Gesellschaft, sondern einen Betriebsteil so gelten die gleichen Grundsätze der Due Diligence auch hierfür, lediglich die gesellschaftsrechtlichen Aspekte der Betrachtungen fallen hierbei weg.

80

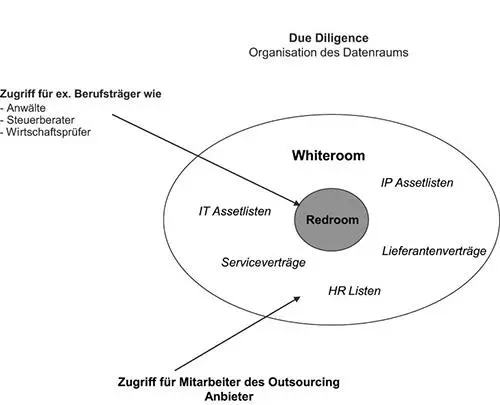

Der Datenraum für die Due Diligence ist in der Regel nicht für die IT-Fragen gesondert aufgebaut. Daher müssen sich die Personen für die Fragen der IT-Diligence ihre Informationen quer durch den Datenraum zusammensuchen. Viele Datenräume sind nach folgendem Muster aufgebaut:

| 1. |

Neue Dokumente |

| 2. |

Commercial 2.1 Company & Market 2.2 Kunden 2.3 Produktionsbereiche 2.4 Lieferanten 2.5 Sonstige Informationen |

| 3. |

Finance 3.1 Jahresabschlüsse 3.2 G/V 3.3 Businessplan 3.4 Asset Listen 3.5 Debitoren/Kreditoren |

| 4. |

Tax 4.1 Status of Tax compliance 4.2 Tax Audit 4.3 Steuerliche Betrachtung verbundener Unternehmen 4.4 Sonstige Informationen |

| 5. |

Legal 5.1 Unternehmensstrukturen (Beteiligungen) 5.2 Verträge 5.3 IPs (Lizenzen, Patente, Schutzrechte: z.B. Marken) 5.4 Software 5.5 Anlagevermögen 5.6 Sitzungsprotokolle 5.7 Garantien |

| 6. |

HR 6.1 Mitarbeiter (Übersicht) 6.2 Pensionen 6.3 Angestelltenverträge 6.4 Managementverträge (Redroom) 6.5 Freie Mitarbeiter 6.6 Sozialpläne |

81

Die Aufbereitung und die Einscannung und zur Verfügungstellung der benötigten Informationen werden i.d.R. von internen Mitarbeitern des Zielunternehmens oder durch beauftragte Consulting-Firmen oder Wirtschaftsprüfungsgesellschaften durchgeführt. Grundsätzlich sollte ein Datenraum auch über ein Berechtigungskonzept verfügen. In einem solchen Berechtigungskonzept wird festgelegt, welche Mitarbeiter des Käufers auf welche Unterlagen im Datenraum zugreifen dürfen. Hierbei wird i.d.R. schon die Anzahl der Mitarbeiter des Käufers begrenzt, aber auch eine grundsätzliche Begrenzung pro Themenbereich ist möglich (z.B. IT, legal, HR, etc.).

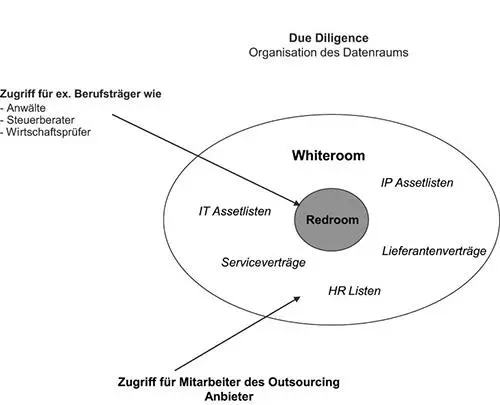

Abb. 7:

Due Diligence

[Bild vergrößern]

82

Häufig findet sich auch eine Aufteilung nach einem Whiteroom und Redroom wieder. Hierbei werden im Whiteroom alle notwendigen Informationen zur Verfügung gestellt, die einen „normalen“ Vertrauensgrad benötigen (i.d.R. abgesichert durch eine Geheimhaltungsvereinbarung/NDA), während im Redroom Unterlagen enthalten sind, die nach Ansicht des Zielunternehmens einen „besonderen“ Vertrauensschutz genießen. Auf die Informationen im Redroom dürfen in der Regel nur externe Berufsträger wie Rechtsanwälte, Steuerberater und Wirtschaftsprüfer zugreifen, da diese im besonderen Maße durch ihr jeweiliges Standesrecht zum Vertrauensschutz verpflichtet sind und die Gefahr besteht, wenn sie einen Vertrauensbruch begehen, dadurch auch ihre Zulassung als Berufsträger zu verlieren. Dadurch ist natürlich das Standesrecht für diese Berufsgruppen höher anzusehen als eine Absicherung durch eine Geheimhaltungsvereinbarung/NDA. Der jeweilige Berufsträger muss dann selbst entscheiden, welche Informationen er für seinen Mandanten für wichtig erachtet und welche nicht.

83

Durch die Bereitstellung von Informationen im Datenraum werden eine erhebliche Anzahl von unternehmenswichtigen Informationen den möglichen Käufern zur Verfügung gestellt, welche sicherlich den Tatbestand der Geschäfts- oder Betriebsgeheimnisse i.S.v. § 17 Abs. 1 UWG erfüllen würden. Werden auch personenbezogene Daten im Datenraum zur Verfügung gestellt, gilt der gesetzliche Rahmen der §§ 28 Abs. 1 bzw. 29 Abs. 1 BDSG. Diese Normen regeln, dass (geschäftsmäßiges) Erheben, Speichern oder Verändern personenbezogener Daten zum Zweck der Übermittlung zulässig ist, wenn der Betroffene kein schutzwürdiges Interesse an dem Ausschluss der Erhebung, Speicherung oder Veränderung hat. Für die Durchführung oder Beendigung eines rechtsgeschäftlichen oder rechtsgeschäftsähnlichen Schuldverhältnisses mit dem Betroffenen besteht sicherlich keine Ausschlussmöglichkeit. Des Weiteren besteht gem. § 28 Abs. 1 Nr. 2 BDSG kein Grund zu der Annahme, dass das schutzwürdige Interesse des Betroffenen an dem Ausschluss der Verarbeitung oder Nutzung überwiegt, wenn die Daten allgemein zugänglich sind oder die verantwortliche Stelle sie veröffentlichen dürfte.[89]

(2) Transaktionskosten und Unternehmensbewertung

84

Im Rahmen der Due Diligence wird der Provider das Spin-off des Kunden analysieren und bewerten (Unternehmensbewertung). Die Kosten für die Übernahme der IT-Service-Gesellschaft (sog. Transaktionskosten) des Kunden fließen in die Gesamtkalkulation für das Outsourcing-Projekt ein. Dabei bestehen Transaktionskosten aus den Kosten für Due Diligence, für das Einschalten externer Berater wie Rechtsanwälte, Wirtschaftsprüfer oder Unternehmensberater und dem Unternehmenswert der Zielgesellschaft (IT-Service-Gesellschaft). Die Transaktionskosten wirken sich dabei entsprechend negativ auf das spätere Projektergebnis aus und werden i.d.R. auf die Laufzeit des Outsourcing-Vertrages verteilt.[90]

85

| Verminderung des jährlichen Projektergebnissesdurch Transaktionskosten |

= |

TransaktionskostenLaufzeit des Outsourcing-Vertrages (in Jahren) |

86

Die Transaktionskosten[91] ergeben für den Provider nur Sinn, wenn der Provider im Gegenzug für die Übernahme einen langfristigen Outsourcing-Vertrag vom Kunden erhält (sog. Kontingente). In einem solchen langfristigen Outsourcing-Vertrag wird der Kunde i.d.R. eine Pauschale (ggf. kommen noch einige Change Requests hinzu) bezahlen, indem der Provider seine Transaktionskosten gegenrechnet.

87

Die Transaktionskosten sind i.d.R. sehr unterschiedlich hoch, in Abhängigkeit von Größe und Komplexität der zu übernehmenden IT-Service-Gesellschaft des Kunden. Ein wesentlicher Block der Transaktionskosten ergibt sich aus Unternehmenswert des Zielunternehmens (IT-Service-Gesellschaft). Der Unternehmenswert setzt sich durch bestimmte Kennzahlen (Ratings) zusammen.

Читать дальше