1 Revisión de los sistemas de la organización para identificar cuáles son los controles que dispone.

2 Realización de pruebas de cumplimiento que evalúen el correcto funcionamiento de los controles identificados.

3 Evaluación de las evidencias obtenidas en las pruebas de cumplimiento para determinar la extensión y precisión de las pruebas sustantivas.

4 Evaluación de la validez de los datos con las evidencias obtenidas en las pruebas sustantivas.

Actividades

5. Después de conocer con más detalle los distintos pruebas de auditoría, busque ejemplos concretos de pruebas sustantivas y de pruebas de cumplimiento.

Aplicación práctica

En su organización están en pleno proceso de planificación de las tareas de auditoría y no tienen claro qué tipo de pruebas deben realizar. Quieren evaluar la gestión de la organización comprobando sus procedimientos y controles internos para detectar sus posibles debilidades.

¿Qué tipo de pruebas deberían realizar? Si se obtienen buenos resultados con estas pruebas, ¿sería necesario realizar con profundidad el otro tipo de pruebas? ¿Por qué?

SOLUCIÓN

Cuando el objeto auditado es la gestión de la organización y el objetivo principal es comprobar los procedimientos y controles internos de la organización, deben realizarse pruebas de cumplimiento.

En caso de obtener buenos resultados en las pruebas de cumplimiento, no será necesario ejecutar exhaustivamente pruebas sustantivas, ya que los buenos resultados garantizan que los sistemas de control se aplican correctamente y es poco probable encontrar debilidades importantes.

6. Tipos de muestreo a aplicar durante el proceso de auditoría

Los auditores informáticos, para que la auditoría se ejecute dentro de unos estándares de calidad adecuados, deben obtener una serie de evidencias para realizar análisis, comprobaciones y obtener resultados concluyentes que permitan la elaboración del informe correctamente. Para que los resultados no sean erróneos, es necesario que las evidencias sean comprobatorias, suficientes y competentes, siempre teniendo en cuenta las limitaciones que pueden encontrarse en el desarrollo de las tareas de auditoría.

No obstante, es fundamental que la auditoría detecte y señale las deficiencias del sistema analizado de un modo eficaz y eficiente.

El muestreo es una herramienta de investigación científica muy utilizado para obtener las evidencias necesarias para detectar estas deficiencias. Su finalidad principal es determinar y facilitar información sobre cuáles son las partes analizadas que requieren un examen más exhaustivo para obtener los resultados y conclusiones más relevantes.

Importante

El concepto de evidencia en las auditorías informáticas no solo abarca las técnicas de muestreo, es un concepto mucho más amplio que facilita información suficiente como para que el auditor sea capaz de tomar decisiones firmes y correctas.

El muestreo de auditoría deberá permitir a los auditores informáticos la obtención y evaluación de las evidencias de auditoría sobre una cierta característica de los elementos seleccionados; su finalidad principal será la de ayudar a determinar una conclusión respecto a la población de la que se ha obtenido la muestra (decidiendo si se cumplen o no las hipótesis formuladas previamente).

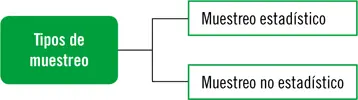

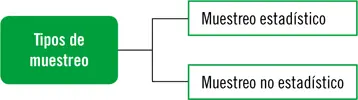

La obtención de muestras se puede llevar a cabo mediante varios tipos de muestreos: estadístico y no estadístico.

6.1. Muestreo estadístico

Los muestreos estadísticos son aquellos en los que el auditor utiliza técnicas matemáticas para decidir varios aspectos importantes de la muestra como:

Puntos relevantes a auditar.

1 Tamaño de la muestra.

2 Grados de confianza.

3 Márgenes de error admitidos.

Esta técnica para obtener la muestra sirve de complemento para reforzar los criterios del auditor, facilitando información que permita confirmar sus hipótesis. También en caso de que el auditor esté incurriendo en análisis erróneos, las técnicas de muestreo estadístico le confirmarán su error y le facilitarán pistas para formular nuevas hipótesis.

Nota

El método de muestreo estadístico no debe ser el único a utilizar para obtener la muestra, sino que debe servir como complemento al muestreo no estadístico.

Ejemplo de muestreo estadístico

Se obtienen los siguientes datos referentes al tiempo de ejecución de un proceso de varios empleados de la organización:

| Empleado |

1 |

2 |

3 |

4 |

5 |

| Tiempo |

10 min |

12 min |

9 min |

11 min |

15 min |

De estos datos, se deduce que:

1 El promedio de tiempo de ejecución del proceso es de 11,4 minutos, suma de todos los tiempos dividida entre el número de empleados: (10+12+9+11+15)/5.

2 Las desviaciones de los distintos empleados se calculan restando el tiempo de cada empleado del tiempo medio obtenido, siendo:

| Empleado |

1 |

2 |

3 |

4 |

5 |

| Tiempo |

10 min |

12 min |

9 min |

11 min |

15 min |

| Desviaciones |

–1,4 min |

0,6 min |

–2,4 min |

–0,4 min |

3,6 min |

Viendo las desviaciones el empleado número 4, es el que más se ha acercado al promedio obtenido.

Las diferencias extremas (empleado 3 y empleado 5), tanto positivas como negativas, deberán estudiarse con más profundidad para detectar alguna deficiencia que pueda provocarlas.

6.2. Muestreo no estadístico

El método de muestreo no estadístico se basa sobre todo en el criterio del auditor informático, siendo un criterio subjetivo.

En este caso, el auditor decide la muestra utilizando las técnicas aprendidas en el desarrollo de su profesión y los conocimientos adquiridos por su experiencia como auditor informático.

De este modo, decidirá el tamaño de la muestra teniendo en cuenta aquellos aspectos que considere menos confiables según sus criterios personales. También decidirá el grado de profundización del análisis de la muestra según la confiabilidad obtenida en el análisis del control interno del sistema o sistemas analizados.

Actividades

1. Dentro de los métodos de muestreo estadístico y no estadístico, hay varias técnicas de obtención de muestras. Busque información adicional sobre estas técnicas y profundice en aquella que le resulte más útil para la auditoría informática.

Читать дальше