Además, el equipo debe estar formado por profesionales con conocimientos básicos en cuanto a:

1 Desarrollo de proyectos informáticos.

2 Gestión del departamento de sistemas.

3 Análisis de riesgos en sistemas informáticos.

4 Sistemas operativos.

5 Redes locales y telecomunicaciones.

6 Gestión de bases de datos.

7 Seguridad física y del entorno.

8 Planificación informática.

9 Gestión de la seguridad de los sistemas.

10 Gestión de problemas, incidencias y cambios en entornos informáticos.

11 Administración de datos.

12 Ofimática.

13 Permisos de acceso y encriptación de datos.

14 Comercio electrónico.

Además, a todos estos conocimientos básicos habría que añadir otros conocimientos más especializados, atendiendo a las características de los sistemas y organizaciones a auditar. Por ejemplo, para auditar empresas cuya actividad principal es el desarrollo del negocio on-line no se requerirá el mismo conocimiento que para empresas cuya actividad se desarrolla enteramente off-line; para las primeras será necesario que los auditores tengan conocimientos más específicos de comercio electrónico, plataformas de pago seguras para Internet, etc.

Nota

El equipo auditor, para que la auditoría termine con éxito, deberá contar con el apoyo de la alta dirección de la organización. Si se cuenta con el apoyo suficiente, la obtención de los datos necesarios para la auditoría y la colaboración de los empleados y departamentos será más fácil y rápida, mejorando la eficiencia y eficacia de los procesos de auditoría.

Debido a la gran variedad de conocimientos específicos necesarios para abarcar todo tipo de empresas, el equipo auditor deberá contar con una serie de colabores directos en la realización de la auditoría para complementar las posibles deficiencias técnicas que puedan surgir. En concreto, es recomendable contar con colaboradores con características como:

1 Técnicos en informática.

2 Conocimientos en administración y finanzas.

3 Experiencia en informática y análisis de sistemas.

4 Experiencia y conocimiento en psicología industrial.

5 Conocimientos específicos de sistemas operativos, bases de datos, redes, etc., según el área que se vaya a auditar.

6 Conocimientos en análisis de riesgos.

Una vez decidido el equipo auditor y el personal que va a colaborar en la auditoría informática, ya se podrá proceder a la elaboración del contrato o carta convenio en la que se definan específicamente los objetivos, miembros, limitaciones, colaboración necesaria por parte de la organización, informes a elaborar y entregar y responsabilidad asumida por los auditores.

Este contrato o carta convenio deberá ser aceptada por la organización y el equipo auditor para poder comenzar con las tareas específicas de la auditoría.

Actividades

4. ¿Por qué es necesario contar con miembros con conocimientos multidisciplinares en el equipo auditor? Aparte de los conocimientos referentes al área informática, ¿considera que hay algún otro conocimiento indispensable que deba tener el auditor? Justifique su respuesta.

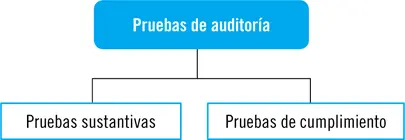

5. Tipos de pruebas a realizar en el marco de la auditoría. Pruebas sustantivas y pruebas de cumplimiento

Una de las tareas fundamentales de la auditoría informática son las pruebas de auditoría. Las pruebas clásicas consisten en el desarrollo de un conjunto de técnicas para probar las aplicaciones y sistemas operativos con datos de prueba. Mediante la observación de los datos de entrada, los datos de salida obtenidos y los datos de salida esperados, se pueden realizar comparaciones para verificar la calidad, eficiencia y eficacia de los sistemas evaluados.

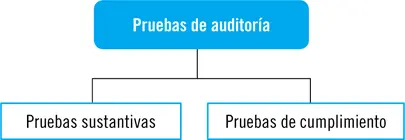

En auditoría informática, se distinguen dos tipos de pruebas:

1 Pruebas sustantivas: pruebas que pretenden identificar los errores derivados de la falta de seguridad o confidencialidad de los datos. Evalúan la calidad de los datos y verifican si los controles establecidos por las políticas o procedimientos son eficaces.

2 Pruebas de cumplimiento: las que permiten determinar si un sistema de control interno y/o procedimiento funciona correctamente y si es acorde con las políticas, normativas y procedimientos definidos por la organización.

Mientras que las pruebas de cumplimiento tienen como objeto la obtención de evidencias que prueben el cumplimiento de los procedimientos de control, las pruebas sustantivas pretenden obtener evidencias para evaluar la integridad de los datos y procedimientos individuales.

Las pruebas de cumplimiento verifican la correcta utilización de los controles de un modo acorde con las políticas y procedimientos de la gestión establecidos por la organización. Un ejemplo de estas es la prueba de la auditoría para determinar si los controles de una librería de programas es adecuada: el auditor puede hacer una selección de programas y determinar la adecuación de su utilización con las políticas de la organización.

Sin embargo, las pruebas sustantivas pretenden obtener evidencias de la validez e integridad de los datos almacenados en los equipos y dispositivos. Por ejemplo, una prueba sustantiva sería la revisión del inventario para comprobar si todos los dispositivos magnéticos están correctamente inventariados.

En concreto, las diferencias fundamentales entre ambas pruebas se determinan en la tabla siguiente.

| Tipo de prueba |

De cumplimiento |

Sustantiva |

| Objetivo |

Funcionamiento de los procedimientos y controles internos de la organización. |

Validar la integridad y exactitud de los datos del sistema. |

| Objeto auditado |

Gestión de la organización. |

Sistema de información de la organización. |

5.1. Relación entre las pruebas de cumplimiento y las pruebas sustantivas

Existe una correlación directa entre las pruebas de cumplimiento y las pruebas sustantivas necesarias para una correcta auditoría.

Si los resultados obtenidos de las pruebas de cumplimiento indican que los controles de sistemas aplicados son correctos y adecuados, son motivo de justificación para utilizar menos pruebas sustantivas (se entiende que, si los controles son correctos, se cumple con las políticas de la organización y hay menos probabilidades de detectar errores y fallos de seguridad).

Sin embargo, si los resultados de las pruebas de cumplimiento determinan fallos y debilidades en los controles, las pruebas sustantivas deben ser más detalladas y extensas para comprobar la validez, integridad y exactitud de los datos del sistema (si hay fallos en los controles es muy probable que las políticas de seguridad establecidas en la organización no se cumplan adecuadamente y, por lo tanto, que existan problemas de integridad y validez de los datos).

De este modo, la relación entre los dos tipos de pruebas de auditoría se puede visualizar en la siguiente tabla.

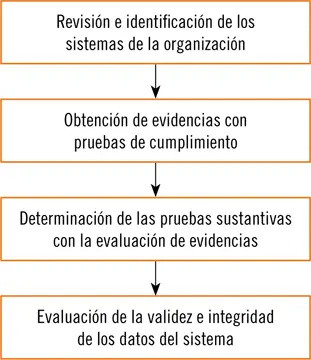

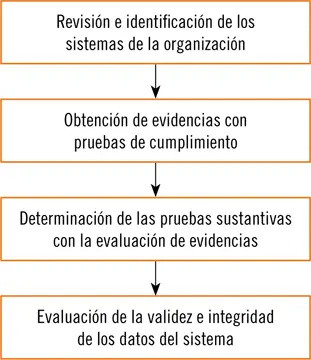

El procedimiento para la obtención y análisis de evidencias que relaciona ambas pruebas se define en varias fases:

Читать дальше