SAP Security

Mehr Sicherheit und Schutz durch Härtung der SAP-Systeme

Das Buch richtet sich an SAP-Basisadministratoren (SAP NetWeaver Application Server ABAP), die ihre SAP-Landschaft absichern möchten. Der Fokus liegt dabei auf ABAP-Stacks, wobei aber auch Java-Stacks (oder AS Java) teilweise behandelt werden. Der Leser erfährt, wie ein SAP-System sicher konfiguriert wird, Grundlagen der Kommunikationssicherheit, Secure Code und Patch-Management erfolgreich umgesetzt werden und wie man SAP-Systeme effektiv überwachen kann. Des Weiteren vermittelt das Buch grundlegende Security-Kenntnisse bezüglich Rollen- und Berechtigungsmanagement sowie die dazugehörige Infrastruktur (Netzwerke / Betriebssysteme / Datenbanken / Frontends). Es wird aufgezeigt, wie Sicherheitslücken geschlossen und SAP-Systeme gehärtet werden können. Der Leser kann Angriffspunkte für Hacker identifizieren und absichern. Cyber-Angriffe können so durch Prävention von technischen Maßnahmen und Systemüberwachung verhindert werden.

Vorwort

Inhaltsverzeichnis

Literaturtipps

1. IT-Sicherheit in Unternehmen

2. Infrastruktursicherheit

2.1 Netzwerk-Sicherheit

2.2 Betriebssystem-Sicherheit (Server)

2.3 Datenbank-Sicherheit

2.4 Frontend-Sicherheit

3. SAP Rollen- und Berechtigungsmanagement / GRC (Data Security)

3.1 Transaktionen Berechtigungsmanagement

3.2 Kritische Berechtigungen

4. SAP-Basis Sicherheitskonfigurationen

4.1 Transaktionen SAP-Basis

4.2 Standardbenutzer mit Default-Passwörtern

4.3 Transportmanagementsystem

4.4 Systemänderbarkeit

4.5 Authentifizierung: Kennwörterrichtlinien für User

5. Secure Code und Patch-Management

5.1 SAP Code Security

5.2 Custom Code Security

6. Kommunikationssicherheit

6.1 Überflüssige Internetdienste einschränken (SICF)

6.2 Verschlüsselte Anmeldung und Kommunikationsverbindungen

6.3 SAProuter

7. Systemüberwachung / Systemanalyse (Threat Detection und Forensik)

7.1 Security-Audit-Log

7.2 Systemprotokoll

7.3 Systemtrace

7.4 Performancetrace

7.5 CCMS

7.6 SAP Web Dispatcher und ICM

7.7 Message Server Monitor

7.8 Tabellenänderungen protokollieren

7.9 ETD (Enterprise Threat Detection)

8. Sicherheit als Prozess

8.1 Kurse und Schulungen im Bereich SAP-Security

8.2 Veranstaltungen und Konferenzen

8.3 Sicherheitsbewusstsein im Unternehmen schaffen

8.4 SAP Services

8.5 SAP Hacking-Tools

8.6 Dienstleistungen im Bereich Sicherheit (externes Consulting)

8.7 Notfallkonzept

8.8 Weiterführende Links zum Thema Security

Praxishandbuch Büro: Methoden, Checklisten, Soft Skills

ISBN-10: 384760807X

ISBN-13: 9783847608073

Kurzbeschreibung: Mehr als 40% der gut 41 Mio. Erwerbstätigen in Deutschland sind heute im Büro tätig. Seien es nun Verwaltungsberufe, Bank-/, Versicherungs-/, Steuer- und Rechtsberufe, kaufmännische Berufe, technische Berufe oder das Management - ein Großteil der Aufgaben werden vom Schreibtisch aus erledigt. Dabei gibt es zumeist Überschneidungen zwischen den verschiedenen Büroberufen. Ob nun das richtige Schreiben von E-Mails, die Organisation von Besprechungen, das Vortragen einer Präsentation, die Nutzung von Kreativitätstechniken, die Anwendung des angemessenen Führungsstils und noch viel mehr - vieles ist im Büro universell anwendbar. Dieses Buch zeigt sowohl Berufseinsteigern als auch Berufserfahrenen, wie die meisten Alltagssituationen im Büro gemeistert werden können. Vermittelt werden dabei sowohl methodische als auch soziale Kompetenzen.

Praxishandbuch Assessment Center: Tipps, Aufgaben, Lösungen

ISBN-10: 384769586X

ISBN-13: 9783847695868

Assessment Center haben in den letzten Jahren eine immer größere Bedeutung für die Personalauswahl erfahren. Es handelt sich hierbei um umfangreiche Tests für Führungskräfte und solche, die es werden wollen. Die wenigsten Trainee- oder Führungspositionen werden noch ohne einen Durchlauf durch ein solches Verfahren besetzt.

Dieses Buch soll helfen, einen Überblick über die häufigsten möglichen Aufgaben zu bekommen. Der Fokus liegt auf den verschiedenen Aufgaben und deren Bewältigung, deshalb richtet sich dieses Buch vor allem an AC-Kandidaten, welche sich in kurzer Zeit möglichst effektiv auf einen Assessment Center vorbereiten wollen.

1. IT-Sicherheit in Unternehmen

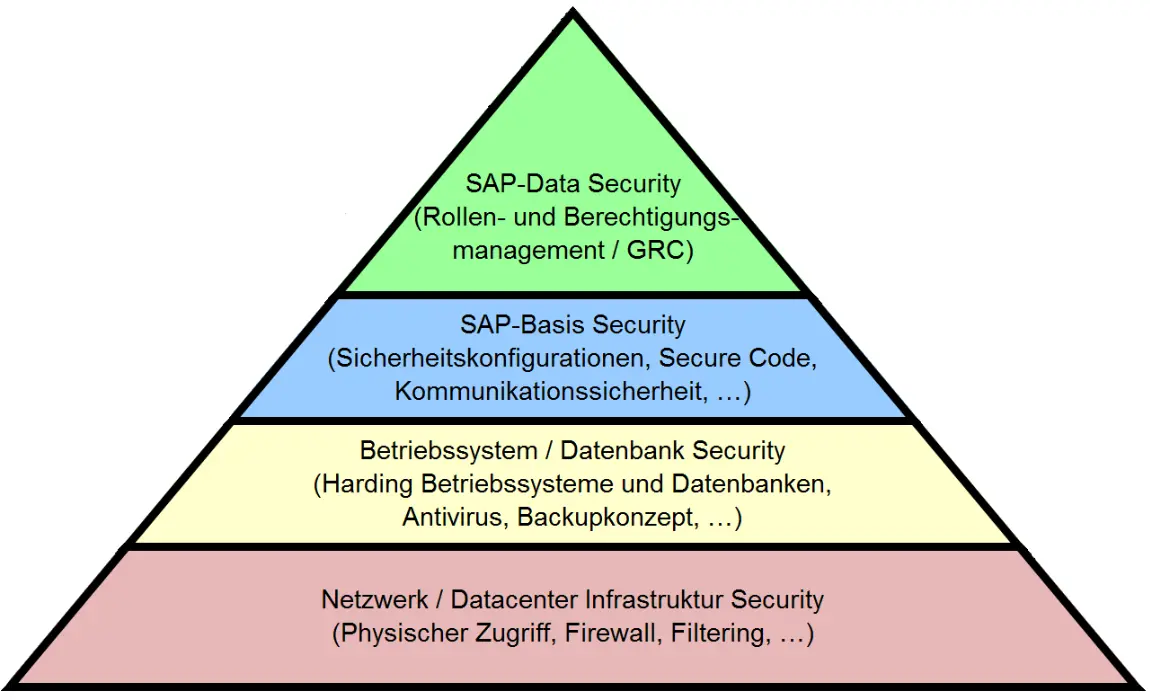

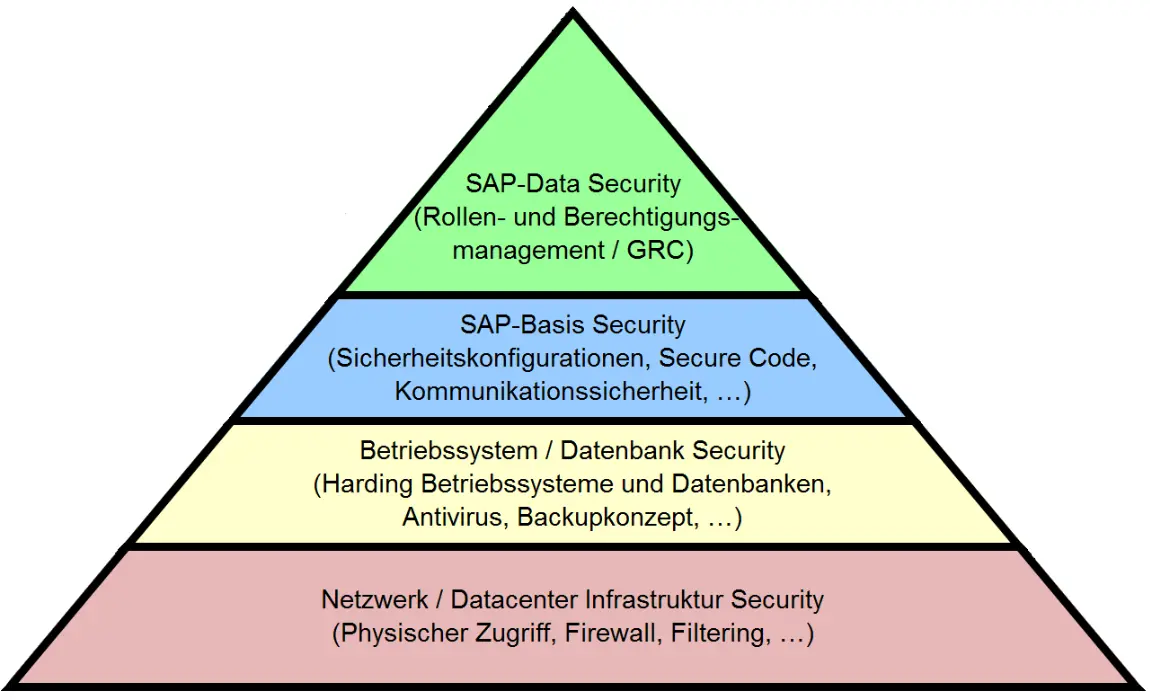

In den meisten Unternehmen wird heute viel für IT-Sicherheit getan. Der physische Zugang zu den Servern ist beschränkt, Betriebssysteme von Servern und Clients werden meist regelmäßig gepatcht, Netzwerke sind durch Firewalls und Virenscanner geschützt und ein ausgefeiltes Backup-Konzept ist häufig etabliert. Doch was wird für die meist wichtigste Anwendung – das SAP-System – hinsichtlich Sicherheit unternommen? In vielen Fällen nur ein Rollen- und Berechtigungsmanagement. Doch das genügt nicht bei versierten externen, als auch internen Angreifern. IT-Sicherheit ist stets als ein Gesamtkonzept anzusehen. Sie besteht immer aus etlichen Schichten. Ist eine Schicht angreifbar, ist das Ganze gefährdet. Ähnlich mehrerer Scheiben Schweizer Käse: Ein Scheibe ist löchrig; legt man allerdings viele Käsescheiben aufeinander, ist das Ganze nicht mehr durchlässig. Mit der „Sicherheitspyramide“ kann dieses Schichtmodell der IT-Sicherheit sehr gut visualisiert werden:

Alle Schichten werden in diesem Buch grundlegend behandelt, wobei das Hauptaugenmerk auf der Ebene „SAP-Basis Security“ liegt.

2. Infrastruktursicherheit

Wie in der obigen Sicherheitspyramide dargestellt, bezeichnet die Infrastruktur den Teil der IT, auf dem SAP aufsetzt. Das SAP-System benötigt für seinen Betrieb ein Netzwerk, ein Betriebssystem, eine Datenbank und ein Frontend (Workstation oder Mobilgerät). Wie schon gesagt: Sicherheit beinhaltet immer ein Gesamtkonzept. Die Vernachlässigung eines Bereichs führt zu einer Angreifbarkeit des Ganzen. Da eine ausführliche Beschreibung der Infrastruktursicherheit den Rahmen dieses Handbuchs sprengen würde, werden nur die grundlegenden Sicherheitsvorkehrungen aufgezeigt.

IT-Sicherheit beginnt mit dem Schutz der Hardware. Der physische Zugriff auf Data-Centers darf nur wenigen Personen möglich sein. Firmwareupdates sind auf den einzelnen Netzwerkkomponenten regelmäßig durchzuführen. Für das Netzwerk selbst wird empfohlen, dass es in mehrere Segmente aufgeteilt ist. Zugriffe von außerhalb gehen zunächst an die Außen-DMZ, dann an die Innen-DMZ und schließlich in den Netzwerkhochsicherheitsbereich (Servernetzwerk mit SAP, Datenbaken, …) bzw. in das Clientnetzwerk. Das Servernetzwerk muss auch vom Clientnetzwerk geschützt sein und ist von diesem nur durch SAPGUI oder HTTP / HTTPS erreichbar (z.B. über SAProuter).

Читать дальше