Безопасность вычислительных сетей

Практические аспекты

Иван Андреевич Трещев

Игорь Александрович Кожин

Общий анализ Анастасия Сергеевна Ватолина

© Иван Андреевич Трещев, 2020

© Игорь Александрович Кожин, 2020

ISBN 978-5-4498-9454-0

Создано в интеллектуальной издательской системе Ridero

Использование средств вычислительной техники сегодня не ограничивается выполнением математических расчетов для нужд различных отраслей народного хозяйства.

В настоящее время сложно найти семью в которой не было бы компьютера или другого устройства подключенного ко «всемирной паутине». Вопрос защиты данных в информационных сетях общего пользования является достаточно актуальным и обеспечение конфиденциальности информации сегодня выходит на первый план.

Конфиденциальная переписка, дистанционные технологии взаимодействия в рамках корпоративного общения, проведения семинаров, деловых встреч.

Данная книга скорее содержит общую информацию об обеспечении информационной безопасности в распределенных информационных системах, чем представляет из себя практическое руководство к действию.

Глава 1. Техника и технология сниффинга пакетов

2.1 Перехват трафика при использовании в сети концентратора

Наиболее опасны снифферы в сетях где циркулирует незашифрованный траффик. Сегодня использование сетей с коммутаторами существенно затрудняет перехват чужого траффик. Коммутатор в зависимости от МАС адреса устройства на его порту не производит широковещание пакетов а целенаправленно отправляет их адресату. сетевой пакет, принадлежащий сети, которая спроектирована с использованием концентраторов. Порой при анализе сетей все же используют концентраторы.

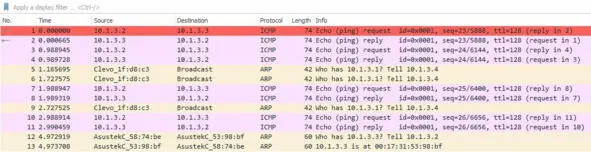

Для проверки уязвимости соберем лабораторный стенд по топологии, представленный на рисунке 1. На атакующем компьютере был установлен сниффер Wireshark, позволяющий перехватывать сетевой трафик для дальнейшего анализа.

Рисунок 1 – Лабораторный стенд для проверки уязвимости

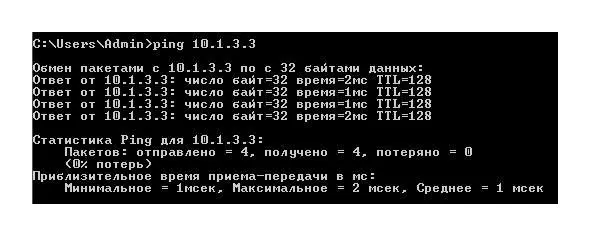

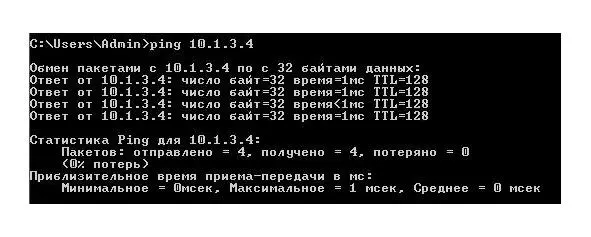

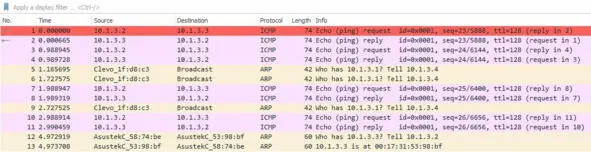

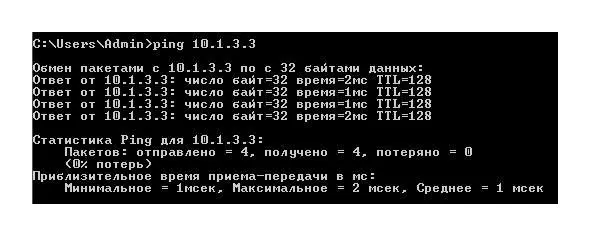

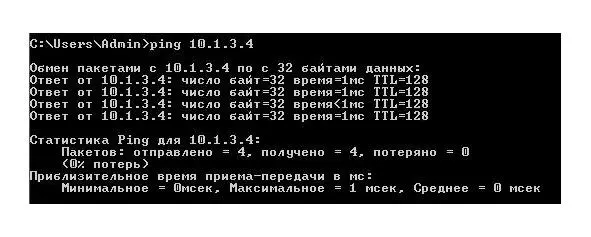

Компьютеры жертв имеют IPv4-адреса 10.10.1.3 и 10.10.1.4 (рисунки 2 и 3). Между ними будет проходить Echo-запрос посредством ввода команды ping «адрес». Атакующий с запущенным Wireshark должен обнаружить Echo-запросы по пакетам протокола ICMP (Internet Control Message Protocol – протокол межсетевых управляющих сообщений). Это продемонстрировано на рисунке 4.

Рисунок 2 – Echo-запрос от компьютера с адресом 10.1.3.4

Рисунок 3 – Echo-запрос от компьютера с адресом 10.1.3.3

Рисунок 4 – Обнаружение Echo-запросов

2.2 Перехват мультимедийных файлов

Организация атаки на незащищённые серверы SMB является одной из наиболее привлекательных среди злоумышленников. Так, например, с помощью использования уязвимостей протокола SMB были осуществлены взлом серверов Sony Pictures Entertainment и распространение вредоносного ПО DoublePulsar, WannaCry (уязвимость EternalBlue) и Petya.

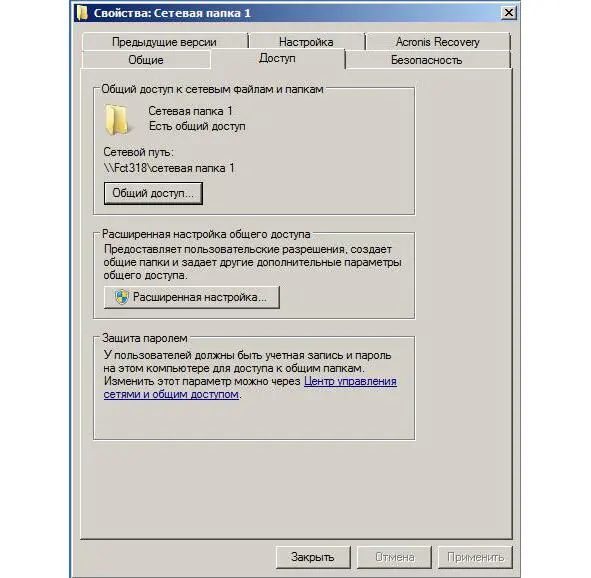

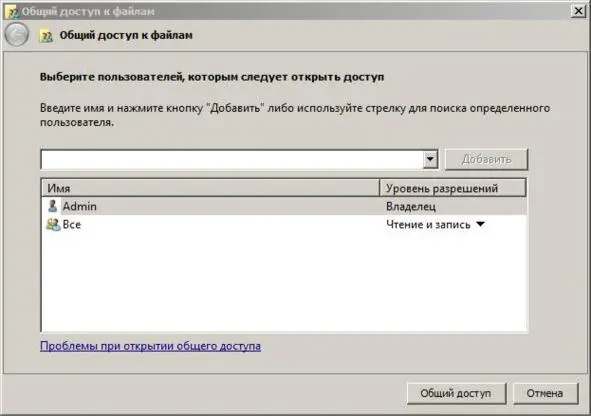

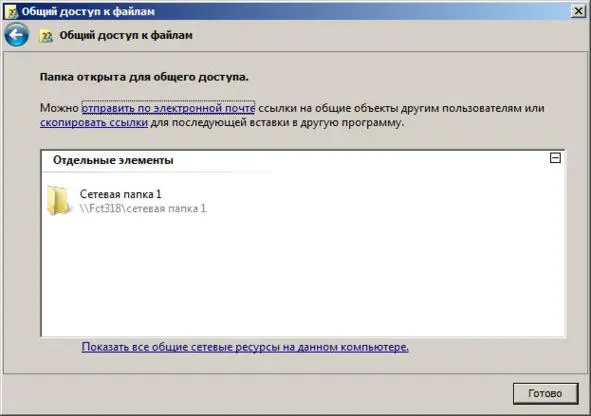

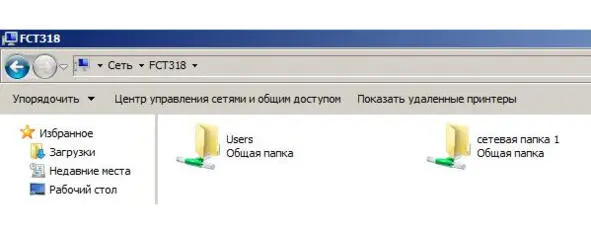

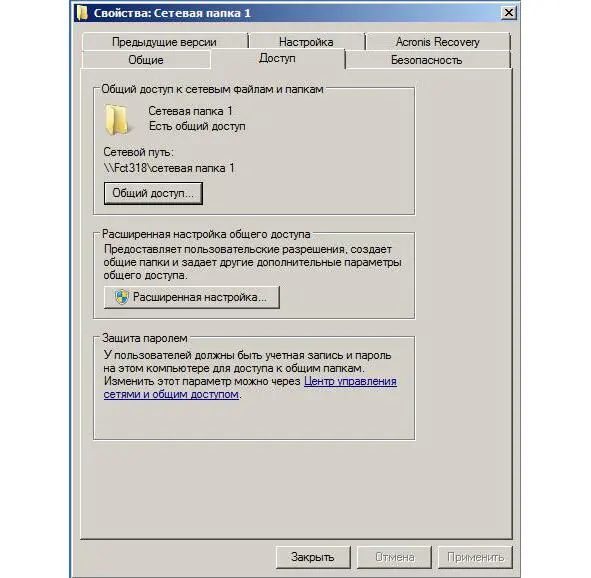

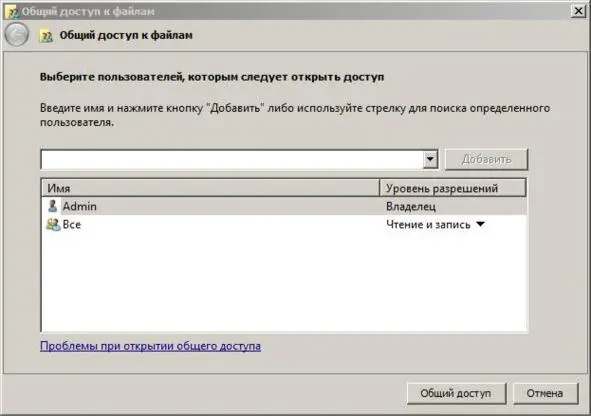

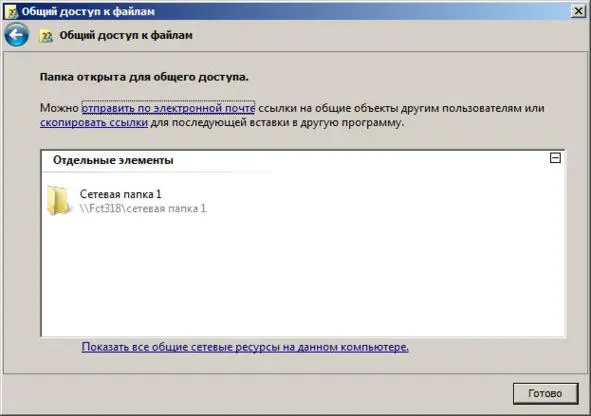

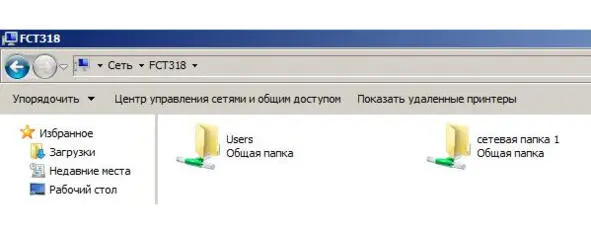

Сначала настроем протокол SMB2 на компьютерах жертв. Для этого на рабочем столе жертв создали папку «Сетевая папка 1». Вызываем ПКМ контекстное меню папки и выбираем «Свойства». В открывшемся окне во вкладке «Доступ» выбрать «Общий доступ», выбрать пользователя «Все», выставить уровень разрешений «Чтение и запись». Теперь папка будет доступна всем в данной локальной сети (рисунки 5 – 8).

Рисунок 5 – Свойства сетевой папки

Рисунок 6 – Выбор пользователей для открытия общего доступа

Рисунок 7 – Завершение настройки общего доступа

Рисунок 8 – Настроенная сетевая папка

Читать дальше