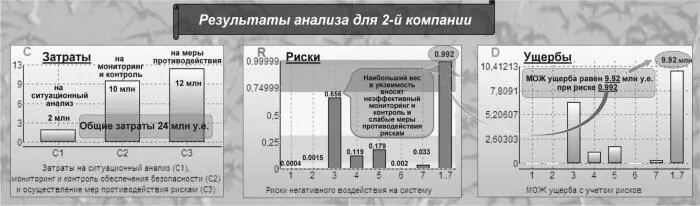

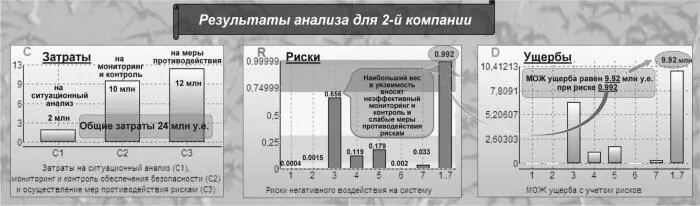

Рис. 38. Исходные данные и результаты анализа для 2-й компании, пример 2

Несмотря на существенно меньшие расходы 2-й компании (24 против 74 млн. у.е.), математическое ожидание ущерба 9,92 млн. у.е. в три раза превышает ожидаемый ущерб 1-й компании (3,34 млн. у.е.), при этом ущерб соизмерим с затратами. Наибольший вес в уязвимость (0,656 из 0,992) вносят неэффективные мониторинг и контроль и слабые меры противодействия рискам. Риск негативного воздействия на компанию, равный 0,992, свидетельствует о неизбежности реализации потенциальных угроз 2-й компании в течение ближайших 2 лет, несомненно, это отрицательно скажется на конкурентоспособности продукции и услуг компании. Более того, цифры говорят о том, что если даже принимаемые меры ситуационного анализа, мониторинга и контроля и противодействия рискам 2-й компании оформлены в виде документа «Техническая политика», приходится констатировать отсутствие таковой политики из-за ее неэффективности.

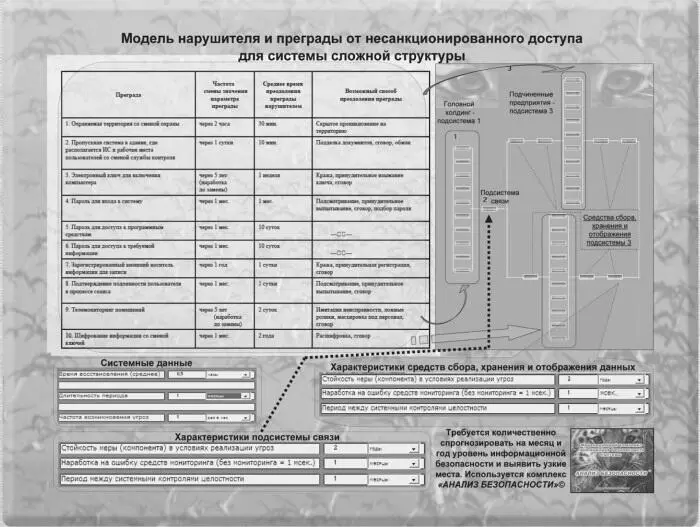

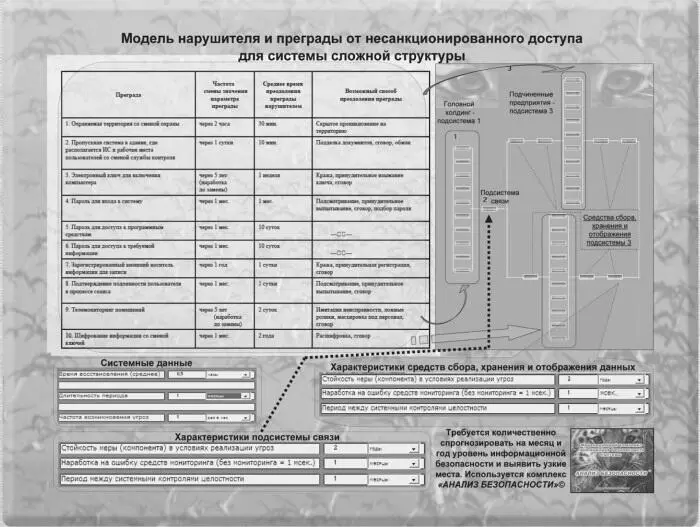

Пример 3.Положим, требуется оценить уровень информационной безопасности для крупного холдинга, включающего в свой состав головное предприятие и два других подчиненных предприятия. Территориально распределенная система информационной безопасности характеризуется подсистемами безопасности головного предприятия (подсистема 1), подсистемой связи (подсистема 2) и подсистемой из двух подчиненных предприятий (подсистема 3), каждая из которых базируется на средствах и технологиях защиты, принятых в головном предприятии (рис. 39).

Предполагается, что различного рода угрозы безопасности возникают с частотой не более 1 раз в час, среднее время восстановления системы безопасности после случайного или умышленного выведения из строя составляет не более 30 минут. При этом подсистема 1 защиты головного предприятия использует модель нарушителя, характеризуемую комплексом преград из таблицы на рис. 39. Непрерывный мониторинг осуществляется лишь для 10-й преграды, то есть системы криптографической защиты, наработка на ошибку соизмерима со стойкостью и принята на уровне 2 лет. Наработка на ошибку средств непрерывного мониторинга подсистемы связи составляет 1 месяц. В каждом из подчиненных предприятий подсистемы 3 реализованы те же технические решения по системе защиты, что и в подсистеме 1, поэтому они характеризуются теми же табличными данными, что отражены на рисунке. Каждый из оставшихся компонентов (на рисунке это отдельные клеточки, соединенные последовательно) подсистемы 3 – это обеспечивающие средства сбора и хранения данных, а на предприятии сверху – еще и средства отображения в виде контролируемого табло коллективного пользования, причем все без непрерывного мониторинга их состояния. Пусть характеристики этих средств одинаковы, они отражены справа внизу на рис. 39. Требуется количественно спрогнозировать степень информационной безопасности такой системы при функционировании в течение месяца и года и выявить ее узкие места.

Рис. 39. Структура системы информационной безопасности холдинга, пример 3

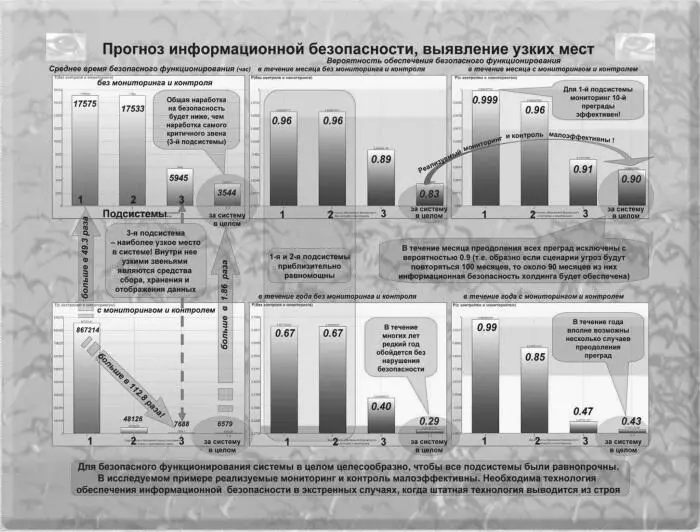

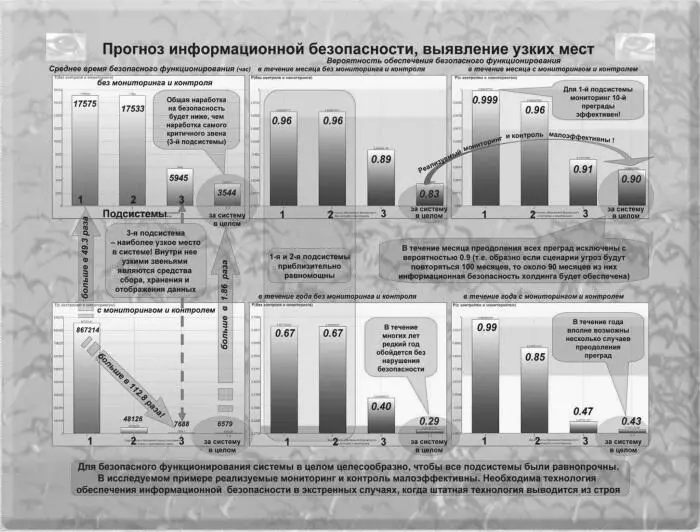

Решениебазируется на использовании модели «Анализ комплексной безопасности» комплекса «Анализ безопасности». Результаты расчетов комплексной безопасности отражены на рис. 40.

Рис. 40. Результаты анализа и прогноза уровня информационной безопасности холдинга, пример 8.4.3

Результаты анализа и прогноза информационной безопасности холдинга показали:

• 1-я и 2-я подсистемы приблизительно равномощны, при этом для 1-й подсистемы мониторинг криптографической системы защиты (10-й преграды) эффективен;

• 3-я подсистема – наиболее узкое место в системе, внутри нее узкими звеньями являются средства сбора, хранения и отображения данных;

• при реализации мониторинга и контроля в течение месяца преодоления всех преград исключены с вероятностью 0,9, а в течение года – с вероятностью 0,43, без мониторинга и контроля эти показатели снижаются до уровня 0,83 и 0,29 соответственно. Несмотря на высокую эффективность мониторинга и контроля для 1-й подсистемы, в целом они малоэффективны. Это говорит о том, что в течение года возможны случаи нарушения информационной безопасности холдинга.

Читать дальше

Конец ознакомительного отрывка

Купить книгу