Рисунок 1.1

Строго говоря, неавторизованным использованием является любое использование компьютерной системы без разрешения на это системного администратора. Поэтому неавторизованным пользователем нужно считать и хакера-злоумышленника, и безвредного путешественника по киберпространству, и даже сотрудника компании, не имеющего разрешения на работу в конкретной системе в определенное время или с определенной целью. В инциденте, произошедшем с First Fidelity, таким неавторизованным пользователем мог быть любой из трех его типов, описанных выше.

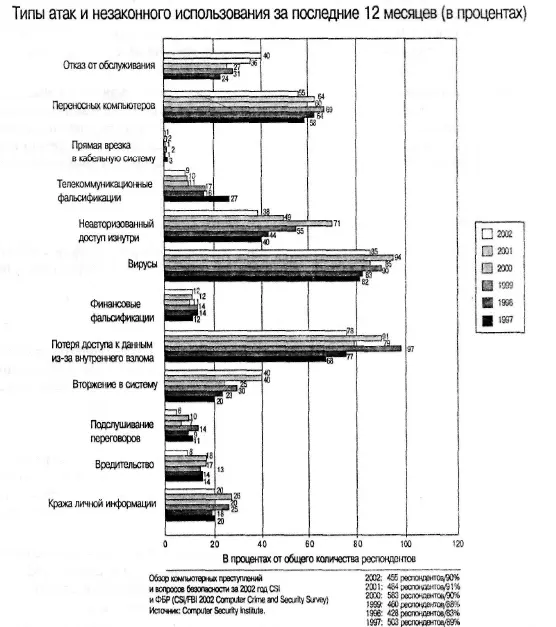

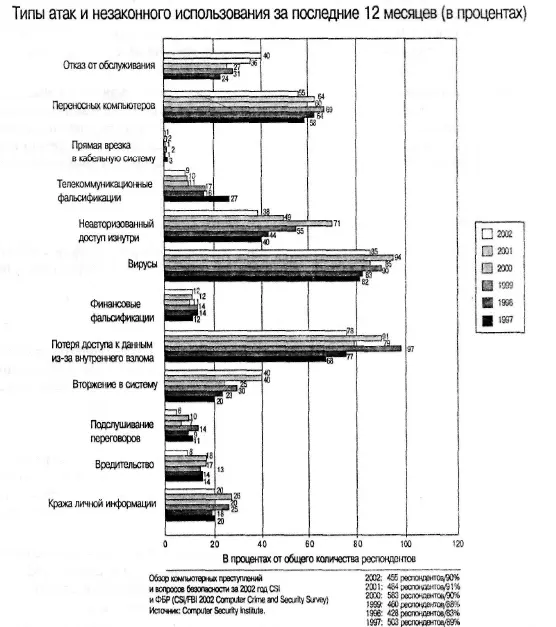

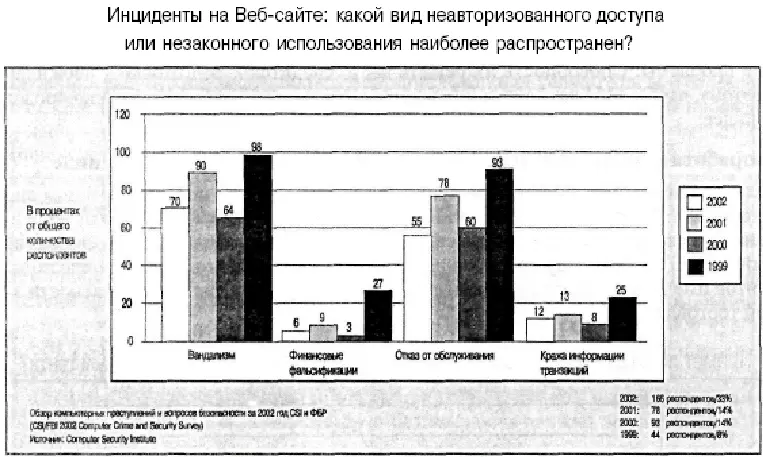

Как видно из недавнего обзора CSI (Института защиты информации в компьютерных системах), результаты которого показаны на рисунке 1.2, слишком многие из руководителей компаний не представляют себе, как широко распространен неавторизованный доступ и незаконное использование.

Рисунок 1.2

Знать, что началась атака

Главным при отражении вторжения является способность распознать, что ваша система взламывается! Вам нужно точно знать, что наблюдаемое вами явление действительно взлом, а не аппаратный или программный сбой или причуда пользователя. Определить, подвергается ли ваша система атаке, помогут вам в первую очередь программы-детекторы вторжения. Поэтому установка программ-детекторов до того, как вы подвергнетесь атаке, абсолютно оправдана. Вспомним недавнее вторжение вируса Code Red. 19 июля 2001 года Code Red «заразил» 359 104 хост-компьютера, которые были взломаны всего лишь за 13 часов. На пике своих действий вирус поражал около 2000 новых сайтов в минуту, даже тех, на которых были установлены программы обнаружения вторжения.

Большинство IDS (Intrusion-Detection Systems — систем обнаружения вторжения) могут определить атаку, только если имеется сигнатура атаки. [4] Сигнатура — в данном случае описание внешних признаков атаки. Например, большое число ТСР-соединений с различными портами указывает на то, что кто-то занимается сканированием TCP-портов. — Примеч науч. ред.

Если подумать, то это выглядит глупо. Это похоже на то, что вы думаете, что грабитель не заберется в дом, но забыли купить замок на дверь. Более того, после установки у себя такой сигнатуры у вас не будет уверенности в том, что противник не запустит новый вариант атаки и будет пропущен IDS.

Убедитесь в том, что ваша IDS может обнаруживать атаки «дня Зеро» (zero-day attacks), или атаки «первого удара» (first-strike attacks), или «неизвестные атаки» (unknown attacks), названные так потому, что о них еще не сообщалось, о них ничего пока не знают и их сигнатур не существует. Если ваша IDS не может определять атаки «дня Зеро», то нужно усовершенствовать вашу архитектуру. Это поможет защититься от атак, нацеленных на протоколы и осуществляемых вирусами Code Red, Nimda и их разновидностями.

Я не предлагаю вам устанавливать программы-детекторы на каждую систему вашей сети. Но стратегическое размещение их в ключевых местах (в сетях и наиболее важных для работы системах) даст вам несомненное преимущество.

Хотя предупредительные меры составляют 80 % всех средств, остаются еще целых 20 %. В действительности, как бы тщательно вы ни планировали, всегда остаются непредвиденные проблемы. Способность их решать часто сводится к подготовке к неожиданностям. Поэтому, чтобы избежать ситуации, в которой оказался First Fidelity, нужно проделать следующее.

Разработать политику действий при вторжении в письменном виде

Если в вашей компании нет политики действий при вторжении в письменном виде, то вы не одиноки. Хотя мы сосредоточились на больших компаниях США, но ослабленное внимание к безопасности простирается далеко за национальные границы. Опрос, проведенный KPMG [5] KPMG — фирма, предоставляющая консультационные услуги в области аудита, страхования, налогообложения и финансов. — Примеч. пер.

в 2001 году среди канадских фирм, показал, что только у половины респондентов имелись стандартные процедуры на случай взлома систем безопасности электронной торговли.

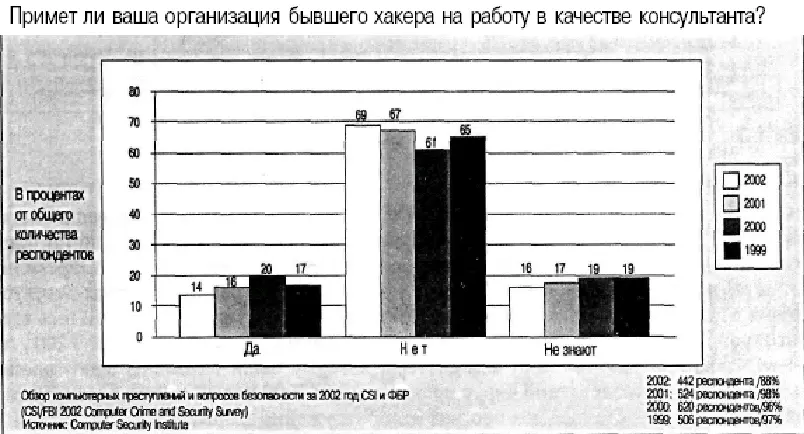

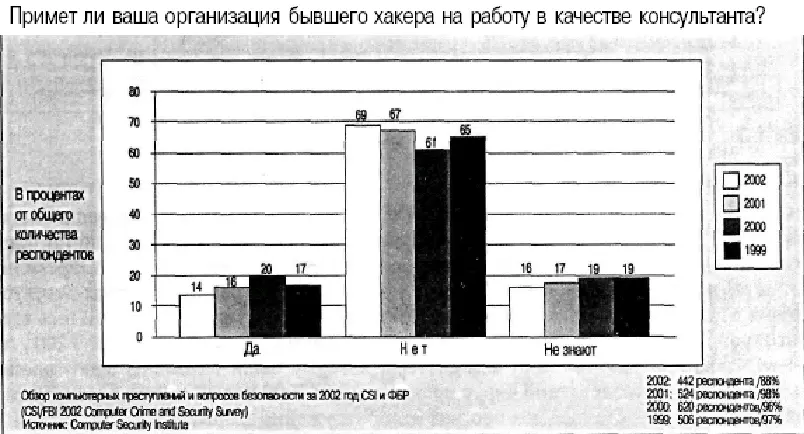

Рисунок 1.3

При необходимости нанять эксперта

Читать дальше