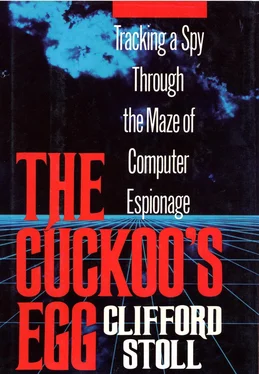

А кто оплачивал трансатлантические соединения? Если верить Стиву, то стоимость сеанса составляет от 50 до 100 долларов за час. Я понял, что гоняюсь за богатеньким хакером, а, может быть, за очень умным вором. Теперь я представлял, почему Майтер оплачивал тысячи одноминутных телефонных звонков. Хакер связывался с ним и давал команду системе вызвать по телефону другой компьютер. Получив ответ, он пытался подключиться с исходным стандартным именем и паролем. Обычно он терпел неудачу и повторял попытку с другим компьютером. Он перебирал варианты, а Майтер платил по счетам. Но он оставил след в счетах Майтера.

Тракт привел нас в Германию, но он мог там не заканчиваться. Может, тракт начинался в Монголии или в Москве.

Он искал военные секреты. Можно ли следить за шпионом? За настоящим шпионом, работающим на них. Но кто они? Боже мой, я никогда не знал, на кого работают шпионы. Три месяца назад я обнаружил маленькую мышку, заглянувшую в наши учетные файлы. Мы следили, как она бегает, выскакивает и попадает в военные компьютеры и сети.

Правда, мышка оказалась крысой.

Субботний вечер я потратил на заполнение журнала. Теперь я мог связать все в единое целое. Аннистонская гипотеза не подтвердилась: хакер не из Алабамы — промахнулись на пять тысяч миль. Стэнфордский хакер — определенно другой парень. Мой хакер писал домашние задания на немецком, а не на английском. Обзванивание Беркли ни к чему не привело: там не было парня по имени Хеджес. Не то имя. И не тот континент.

Высота стопки распечаток уже составила один фут. Я аккуратно их рассортировал и проставил даты на всех листингах. Большинство листингов совершенно неинтересны. Легко ли врываться в компьютеры? Элементарно, дорогой Ватсон. И до тупости скучно.

Я пришел домой в два часа ночи. Марта ждала — с лоскутным одеялом.

— Развлекался с девочками?

— Ага, — ответил я, — с таинственной иностранкой.

— Выяснилось, что хакер из Европы?

— Он может быть где угодно, но я ставлю на Германию.

Мне бы хотелось проспать в субботу допоздна, свернувшись калачиком рядом с Мартой. Но этот чертов биппер запищал в 10–44. Звук был резкий, неприятный, даже, сказал бы, настойчивый. Затем пошла азбука Морзе. Я выскочил в столовую и позвонил Стиву Уайту домой. Пока шли гудки, я включил Макинтош. На пятом гудке Стив взял трубку.

— Хакер опять ожил, Стив, — сказал я ему.

— Окей, Клифф. Я прослежу и перезвоню тебе.

Я повесил трубку и уселся у Макинтоша. Этого «зверя» я использовал в качестве удаленного терминала. Еще у меня был модем и одна программка: автоматически набирался номер моего компьютера, обеспечивалось подключение к нему и выводилось на экран все происходящее. Хакер прорывался через Милнет.

Через пару минут перезвонил Стив. Для связи не использовался канал ITT; сегодня был задействован RCA.

— RCA не работает через спутник Вестар, — сказал Стив, — его спутник — это Комсат.

Этот неугомонный хакер каждый день меняет спутники.

— Хакер не может выбирать сам, — объяснил Стив, — для обеспечения дополнительных услуг есть несколько международных маршрутов.

Для вызова Тимнета могут использоваться различные трансатлантические маршруты. Данные могут проходить через четыре или пять различных спутников и кабелей.

— Напоминает доставку груза из штата в штат.

— Не заставляй начинать все сначала, — сердито произнес Стив, — не хочешь же ты, чтобы я прочел лекцию о международных телекоммуникационных законах.

— Ладно. А откуда сегодня пришел хакер?

— Из Германии. Тот же адрес, то же место.

Я не мог наблюдать из дома, а Стив закончил выслеживание. Куда идти дальше? В лабораторию, и очень быстро. Нацарапав записочку для Марты, я натянул джинсы и вскочил на велосипед.

Я опоздал. Хакер исчез за пять минут до моего прибытия.

Я пролистал листинг утреннего воскресного сеанса, увидел все его старые трюки. Он последовательно пытался вломиться в военные компьютеры, пробуя очевидные пароли. Все это начинало надоедать.

Поскольку хакер появился утром, то стоило подождать, а вдруг он вернется? По статистике, он вновь появится через час или два. Действительно, он вернулся в 1-16 дня. Запищал биппер, и я бросился в коммутаторную. Он входил в систему, используя атрибуты Свентека. Как обычно, он проверил, кто работает на компьютере. Если бы я наблюдал за ним из дома, то он засек бы меня. Но в моей «крепости» — в коммутаторной — я был для него невидим: он не мог проникнуть через электронную завесу. Убедившись, что за ним никто не следит, он сразу же выскочил наружу через милнетовский порт. Введя несколько команд, поискал в каталоге Милнета аббревиатуру КЦУ. Раньше я никогда не видел такого сочетания букв. Может, он ошибся при наборе?

Читать дальше

Конец ознакомительного отрывка

Купить книгу

![Джон Уиндэм - День триффидов [День триффидов. Куколки. кукушки Мидвича. Кракен пробуждается]](/books/85014/dzhon-uindem-den-triffidov-den-triffidov-kukolk-thumb.webp)