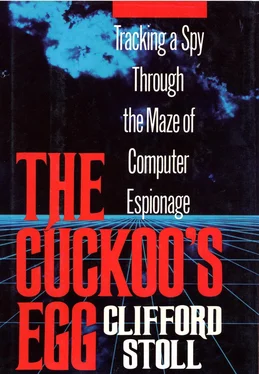

— Как удалось выяснить Тимнету, хакер связывается с ними через спутник ITT. Я могу определить спутниковый канал и выследить все соединение.

Не глаза, а прямо рентген. Через спутники видят.

— Номер DNIC — это код идентификатора сети. Это почти то же самое, что и номер телефона — там код области указывает, откуда звонят.

— Так откуда же подключается хакер?

— Из Германии.

— Восточной или Западной?

— Западной. Из немецкой сети Дейтекс.

— А что это?

— Дейтекс — это немецкий аналог Тимнета, их национальная сеть, — объяснил Стив. — Чтобы узнать поподробнее, мы должны позвонить в Бундеспост. Знаешь, DINC полностью идентифицирует компьютер, посылающий вызов. Первые четыре цифры указывают на сеть Дейтекс. Бундеспост может найти этот номер в каталоге и точно сообщить нам место расположения.

— Что такое Бундеспост?

— Это национальная почтовая служба Германии, государственная связная компания.

— Почему у них сетями занимается почта? У нас здесь почта доставляет письма, а не цифровую информацию.

— Но в большинстве стран телефонная служба находится под контролем почтового ведомства. Так исторически сложилось. В Германии все очень сильно централизовано, нельзя даже подключить автоответчик, не имея специального разрешения.

— Хочешь сказать, что хакер подключается с правительственного компьютера?

— Нет, скорее всего с частного. Однако каналами связи заведует Бундеспост. Позвоним туда утром.

Слушать, как Стив рассказывает о сетях, было поинтереснее, чем наблюдать, как хакер лазает по моему компьютеру и ищет слова типа «СОИ». Если послушать Стива, сеть — это живое существо, развивающийся организм. Чувствует боль и реагирует на окружение. Элегантность сети заключается в ее простоте.

— Всякий раз, когда твой гость бьет по клавише, — говорил Стив, — код символа передается из Дейтекса в ITT и далее в Тимнет и в твою систему. Когда он не бьет по клавишам, то сетевое время на него не расходуется.

Стив был пессимистически настроен и считал, что вряд ли удастся успешно завершить слежку.

— Хакер может подключаться с компьютера, находящегося в Германии, просто связавшись с Дейтексом. Если это так, то мы его прищучим. Нам известен его адрес, этот адрес укажет нам компьютер, а компьютер выведет на него.

— Кажется невероятным, — сказал я.

— Это и в самом деле невероятно. Скорее всего, хакер подключается к сети Дейтекс через модем.

— Так же, как и к Тимнету. С Дейтексом любой может связаться по телефону и подключиться к компьютерам сети. Очень удобно для бизнесменов и хакеров.

— Проблема в немецком законодательстве, — сказал Стив. — Они не считают хакерство преступлением.

— Ты, конечно, шутишь?

— Нисколько, — сказал он. — В массе стран устаревшие законы. В Канаде хакера, вломившегося в компьютер, скорее можно привлечь за украденное электричество, а не за нарушение права собственности.

— Но в США взлом компьютеров считается преступлением.

— Думаешь, нам его выдадут? Не дури, Клифф.

Пессимизм заразил меня. Дух мой был поколеблен.

Хакер, однако, не подозревал о слежке. Он окончательно отключился в 5-22.

Германия. Я бросился в библиотеку и отыскал там атлас. Время в Германии на десять часов опережает наше. Хакер появлялся около полудня или часа дня. Там в это время девять или десять часов вечера.

Я вспомнил как Мэгги Морли расшифровала пароль хакера. «Джегер — по-немецки охотник, хантер». Разгадка лежала прямо передо мной, но я был слеп.

Это объясняет результаты, полученные при замере времени прихода сигналов подтверждения, когда хакер использовал Кермит для передачи файлов. Тогда получилось, что до хакера 6000 миль. Хотя я никогда не относился с особым доверием к этой цифре. А следовало бы. От Германии до Беркли 5200 миль.

Не только слеп, но и глух.

Несколько месяцев я рыскал по Северной Америке, ища хакера. А ведь Дэйв Клэвленд не переставал повторять: «Хакер не с Западного Побережья». Нет, всего в 5200 милях от него.

Некоторые детали были еще неясны, но в целом я представлял его действия. Где-то в Европе хакер соединялся по телефону с немецкой сетью Дейтекс. Он просил связать его с Тимнетом и Бундеспост делал это, используя Международный Носитель Записей. Как только он попадал в Штаты, то связывался с моей лабораторией и отправлялся в путь по Милнету. Майтер должен являться его перевалочным пунктом. Он действует так: входит в Дейтекс, запрашивает Тимнет и затем подключается к Майтеру. Попав туда, он мог порыться в их компьютерах в свое удовольствие. Когда ему надоедало читать отчеты этой оборонной фирмы, он связывался оттуда с любой точкой Северной Америки — и в Майтер приходили счета.

Читать дальше

Конец ознакомительного отрывка

Купить книгу

![Джон Уиндэм - День триффидов [День триффидов. Куколки. кукушки Мидвича. Кракен пробуждается]](/books/85014/dzhon-uindem-den-triffidov-den-triffidov-kukolk-thumb.webp)