Система Cellscan, аналогична по функциям Cellmate-10B и также размещается в атташе-кейсе. Утверждается, что количество программируемых номеров не ограничено. В режиме сканирования на дисплей выводится информация о 895 каналах. Наблюдается вся телефонная система, и выбираются каналы, по которым происходят звонки. С помощью комплекта сотовых карт определяется район, в котором происходит подозрительный разговор, идентифицированный сканером по содержанию или голосу. Можно отключить каналы, которые вы не хотите осуществлять перехват. Используется доработанный сотовый телефон OKI, который может применяться и в качестве обычного сотового телефона. Вес системы — 9 кг.

Современные системы сотовой связи могут использовать различные системы кодирования и (или) перестройку частоты по случайному закону. Существуют и специальные комплекты радиоперехвата с возможностью анализа зашифрованных сообщений, например. Sigint/Comint Spektra фирмы Hollandes Signal, но подобная аппаратура очень дорога. В России разработаны и предлагаются программно-аппаратные системы перехвата пейджинговых сообщений. В состав подобной системы входят доработанный сканер (AR-З000A, IC-7100 и др.), устройство преобразования, компьютер и специальное программное обеспечение. Система позволяет осуществлять прием и декодирование текстовых и цифровых сообщений, передаваемых в системе радиопейджинговой связи и сохранять все принятые сообщения (с датой и временем передачи) на жестком диске персонального компьютера.

При этом может производиться фильтрация потока сообщений, выделение данных, адресованных конкретным абонентам. На рис. 1.18 представлен пример реализации подобного устройства.

Рис. 1.18. Программно-аппаратный комплекс перехвата пейдженговых сообщений

Перехват факс-сообщений принципиально не отличается от перехвата телефонных сообщений.

В заключение приведем пример организации прослушивания Агенством национальной безопасности США, имеющим в 6 раз больше служащих, чем ЦРУ. Четыре тысячи сто двадцать мощных центров прослушивания на базах в Германии, Турции, Японии и т. д., а также на кораблях, подводных лодках, самолетах и спутниках собирают и анализируют почти всю информацию, передаваемую электронным способом, включая излучения систем сигнализации автомобилей, квартир и т. д.

1.3.5. Использование телефонной линии для прослушивания помещений

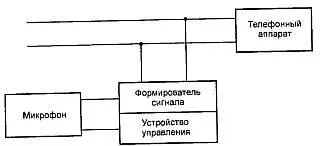

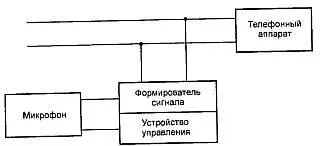

Схема устройства, предназначенного для прослушивания помещений с использованием телефонной линии, приведена на рис. 1.19.

Рис. 1.19. Схема прослушивания помещений по телефонной лини

Как видно из рисунка, телефонная линия используется не только для передачи телефонных сообщений, но и для прослушивания помещения. Чтобы включить подобное устройство, нужно набрать номер абонента. Первые два гулка "проглатываются" устройством, т. е. телефон не звонит. После этого необходимо положить трубку и через определенное время (30–60 секунд) позвонить снова. Только после этого система включается в режим прослушивания.

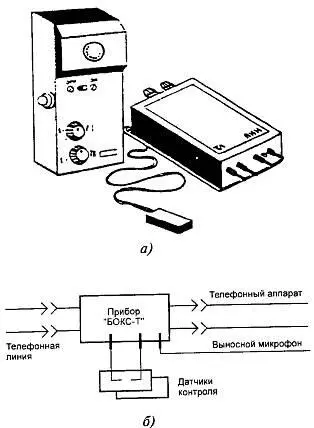

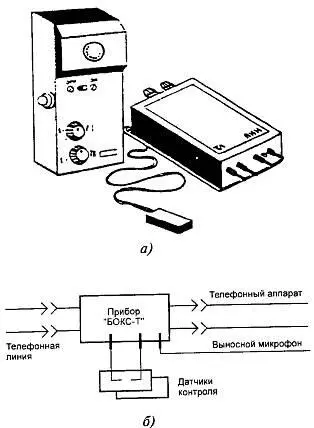

Подобным образом работают, например, устройства ST-01 ELSY, UM103. Цена таких устройств от 15 (отечественные) до 250 $ (зарубежные). В качестве примера одного из таких устройств на рис. 1.20 изображено устройство БОКС-Т. Это устройство позволяет контролировать помещение из любой точки земного шара но телефону.

Рис. 1.20. Внешний вид (а) и схема подключения (б) устройства "Бокс-Т"

Для этого достаточно набрать номер телефона, где уже установлен прибор "Бокс-Т", И произвести включение микрофона. Для выключения достаточно положить телефонную трубку. Модель TS-20-1 позволяет дополнительно контретировать подключенные к ней датчики охранной сигнализации, модель TS-10-T2 включается с помощью блока вызова. Электропитание всех моделей осуществляется от телефонной линии с напряжением 60 В. Блок вылова модели Т520-Т2 питается напряжением 9 В от батареи типа "Крона".

Необходимо иметь в виду, что существуют так называемые "беззаходовые" системы передачи акустической информации по телефонным линиям, позволяющие прослушивать помещения без установки какого-либо дополнительного оборудования. Также используются недостатки конструкции телефонного аппарата: акустические колебания воздействуют на якорь звонка, который, колеблясь, вызывает появление в катушке микротоков, модулированных речью. ЭДС, наводимая в катушке, в этом случае может достигать нескольких милливольт. Дальность этой системы не превышает (из-за затухания) нескольких десятков метров. Прием осуществляется на качественный, малошумящий усилитель низкой частоты.

Читать дальше