Wireshark: Wireshark es una herramienta multiplataforma de análisis de tráfico de red en tiempo real. Todo el tráfico en un nodo de red elegido se captura y desglosa en metadatos de paquetes útiles, incluidos el encabezado, la información de enrutamiento y la carga útil. Wireshark se puede usar para detectar y analizar eventos de seguridad de red y para solucionar fallas de red.

John the Ripper: John the Ripper es una herramienta legendaria para descifrar contraseñas que contiene múltiples algoritmos de ataque de contraseña. Aunque originalmente fue escrito exclusivamente para Unix, John the Ripper ahora está disponible en varias plataformas de sistema operativo. Una de sus características más útiles es su capacidad de detectar automáticamente el tipo de "hash" de cifrado de contraseña. La versión gratuita de John the Ripper disponible en Kali admite el descifrado de muchos algoritmos de hash de contraseña, pero no tantos como su contraparte comercial.

Nmap: Nmap, abreviatura de mapa de red o mapeador de red, es una herramienta de hacking común que es esencial para las pruebas de penetración. Nmap permite al usuario escanear una red para todos los hosts y servicios de red conectados, proporcionando una vista detallada de la estructura y los miembros de la red. Además, Nmap proporciona una lista del sistema operativo instalado de cada host, así como sus puertos abiertos. Esto permite al usuario concentrarse en vulnerabilidades conocidas durante la explotación.

Aircrack-ng: Aircrack-ng es el paquete de software por excelencia para el análisis inalámbrico y las pruebas de penetración, centrándose en los protocolos de encriptación Wi-Fi (WEP), acceso protegido Wi-Fi (WPA) y WPA2-PSK. Esta herramienta presenta análisis de paquetes inalámbricos, inyección de paquetes, análisis de redes inalámbricas y herramientas de descifrado de contraseñas cifradas. Aircrack-ng requiere hardware de interfaz de red que admita la funcionalidad del modo monitor. Kali también presenta una herramienta de piratería inalámbrica basada en gráficos conocida como Fern.

BurpSuite: BurpSuite es una colección de herramientas que se enfoca en la explotación de aplicaciones web. Estos programas interactúan no solo para probar las vulnerabilidades de las aplicaciones, sino también para lanzar ataques.

La lista anterior no es completa, pero es una muestra representativa del poder y la flexibilidad que Kali Linux proporciona como plataforma para pruebas de penetración y para la seguridad informática en general. Kali se puede ejecutar en vivo desde medios ópticos o USB, como un SO independiente en una estación de trabajo de escritorio o portátil, como alternativa en un sistema de arranque múltiple, o dentro de una máquina virtual dentro de otro SO host. El siguiente capítulo describe cómo instalar y configurar Kali en varios sistemas operativos para crear un entorno adecuado para el hacking y las pruebas de penetración.

Capítulo 2. Construyendo Un Entorno De Hacking

Para comenzar el hacking inalámbrico, primero se debe configurar un entorno adecuado para sus herramientas, comenzando, por supuesto, con la instalación de Kali Linux. Existen tres categorías principales para la instalación de Kali Linux, según las necesidades y el hardware del usuario:

1) Instalación de hardware

1 Standalone

2 Arranque dual / múltiple

2) Instalación virtual

3) Instalación de medios externos

Cada tipo de instalación tiene sus propios pros y contras, y la mejor opción depende principalmente del uso previsto del software. Kali no fue escrito para ser un producto de consumo "cotidiano" con el software típico que disfrutan los usuarios ocasionales, por lo que instalarlo como un sistema operativo independiente en una computadora personal solo es práctico si esa máquina en particular se dedicará a actividades de pruebas de penetración. Alternativamente, Kali puede residir en el disco duro en un escenario de arranque dual o arranque múltiple con otras instalaciones del sistema operativo si el espacio lo permite. A menudo, Kali Linux se instala dentro del software de virtualización dentro de otro sistema operativo, ya sea Linux o no. Esta disposición consume más recursos, pero le da al hacker más flexibilidad y le permite practicar ataques en otras máquinas virtuales dentro del host. Kali también se puede utilizar como un sistema operativo "en vivo" de arranque cuando se instala en un medio externo extraíble, como un CD-ROM o una unidad flash USB. Dado que los lectores de discos ópticos se están volviendo extremadamente menos comunes, un medio USB es más práctico para instalaciones externas. Una ventaja de una distribución en vivo es que se puede usar en varias máquinas y algunas de las herramientas forenses digitales incluidas con Kali Linux se ejecutan mejor fuera de la estructura de arranque de una máquina de destino. Este capítulo se centrará en el hardware y los procedimientos de instalación virtual.

Instalación De Kali Linux En Un Disco Duro

Las últimas versiones de Kali Linux tienen los siguientes requisitos mínimos para una máquina host:

1) Disco duro de 10 GB (se recomiendan 20 GB)

2) 512 MB de RAM (se recomienda 1 GB)

El usuario también necesitará un puerto USB o una unidad de CD-ROM para iniciar la instalación. Se recomienda que la máquina host tenga algún tipo de interfaz de red, por supuesto, para actualizaciones de software y conectividad en los esfuerzos de pruebas de penetración.

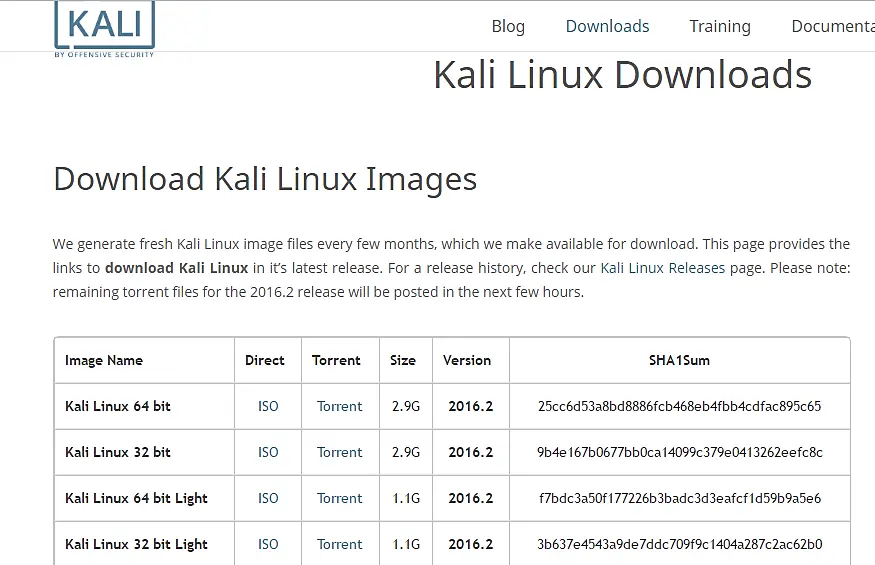

Ya sea que instale Kali Linux como un sistema operativo independiente o en un esquema de arranque múltiple, el primer paso en la instalación es obtener la última imagen de disco compatible con la Organización Internacional de Normalización (ISO) de Offensive Security y copiarla en un medio externo. Puede encontrar una lista de los últimos lanzamientos en

www.kali.org/downloads/

Se recomienda que las imágenes ISO se obtengan del desarrollador, y no de un tercero o fuente de intercambio de archivos, para garantizar la integridad del código.

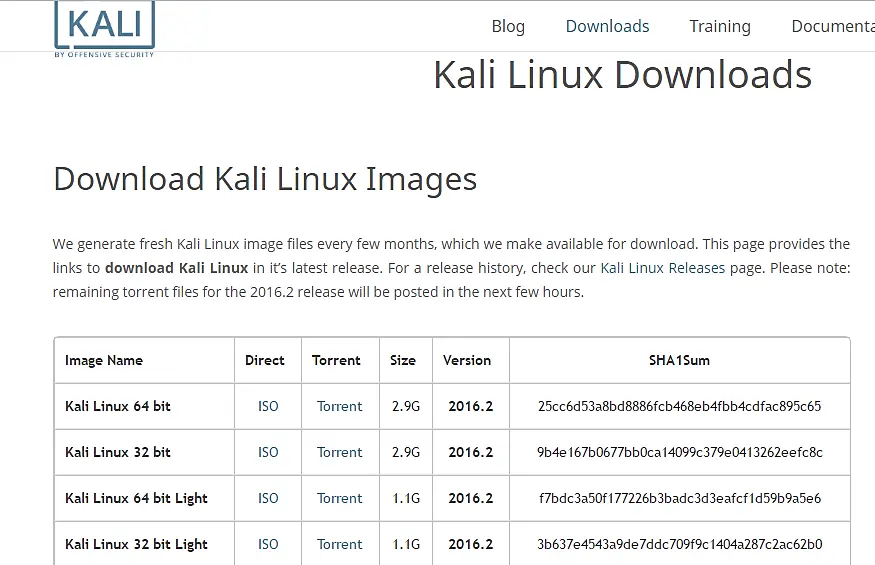

Figura 3 - Página de descarga ISO de Kali Linux (2/2/17)

El ISO está disponible en versiones de 32 bits y 64 bits, dependiendo de la arquitectura del procesador de la máquina host. Tenga en cuenta que la versión de 64 bits no se ejecutará en un procesador de 32 bits. Puede descargar el ISO directamente desde el enlace correspondiente o mediante el enlace torrent si tiene un cliente torrent. Se proporciona un hash SHA1Sum para cada archivo ISO. Una vez que se ha descargado el archivo, se puede leer su hash utilizando el software de checksum y compararlo con la cadena dada. Si las cadenas no coinciden con precisión, entonces el archivo está comprometido y no debe usarse. Este procedimiento de checksum protege contra descargas corruptas o que han sido secuestradas (¡no hay honor entre los ladrones!).

Después de descargar la versión deseada de Kali Linux, grábela en un CD-ROM o cópiela en una unidad flash USB de arranque (siga las instrucciones en la sección X para crear una unidad flash de arranque).

Instalación Independiente

Antes de comenzar una instalación independiente de Kali Linux, es importante comprender que el procedimiento sobrescribirá todos los datos existentes en la unidad host. Esto incluye el sistema operativo previamente existente, si lo hay, así como cualquier otro archivo o software.

Los pasos para una instalación independiente son los siguientes:

1) Garantizar la arquitectura mínima de hardware y chip

Читать дальше