Las habilidades se pueden practicar de forma segura en un entorno autónomo, como una red de área local o una red de área personal, o en un conjunto de máquinas virtuales en red dentro de un solo sistema. Además, hay varios sitios web, tanto gratuitos como de pago, donde los hackers y los profesionales de seguridad pueden practicar métodos ofensivos y defensivos en un espacio libre de consecuencias.

Al igual que cualquier otra habilidad, las habilidades de hacking disminuirán si no se usan, ya sea con práctica o aplicación, de manera regular. Además, nunca puede suponer que una vez que se aprende una habilidad, sigue siendo una habilidad utilizable para siempre. La naturaleza de la piratería y la seguridad es tal que evoluciona constante y rápidamente. Hubo un tiempo, por ejemplo, cuando la inyección de SQL era un ataque simple y común en los sitios web, pero ahora que los administradores se han dado cuenta (y el código del lado del servidor se ha vuelto más seguro) se considera anticuado. Se ha descubierto una vulnerabilidad reciente en las redes Wi-Fi (ver Capítulo 11) que ahora está a la vanguardia. Las habilidades deben actualizarse con los últimos conocimientos y herramientas para que sigan siendo efectivas.

Finalmente, y quizás lo más importante, un hacker siempre debe poner en práctica un buen juicio. Mientras que las habilidades determinan lo que puede hacer un hacker, el juicio determina lo que debe hacer. Gran parte del conocimiento y las habilidades necesarias para el hacking implican la comprensión de múltiples conceptos avanzados. Aunque la sociedad moderna es muy inteligente desde el punto de vista técnico, la mayoría de las personas con las que se encuentra en la vida diaria no tienen una fracción del conocimiento necesario para comprender, y mucho menos ejecutar, incluso los trucos más simples. Esto coloca a los hackers en un club bastante exclusivo, dándole al principiante una sensación embriagadora de poder e invencibilidad. Sin embargo, junto con todo el conocimiento técnico que viene con el estudio del hacking, también debe llegar a comprender los diversos riesgos y consecuencias. Es tentador querer saltar primero y practicar sus habilidades recién descubiertas, pero todas las acciones deben templarse primero con preguntas sobrias.

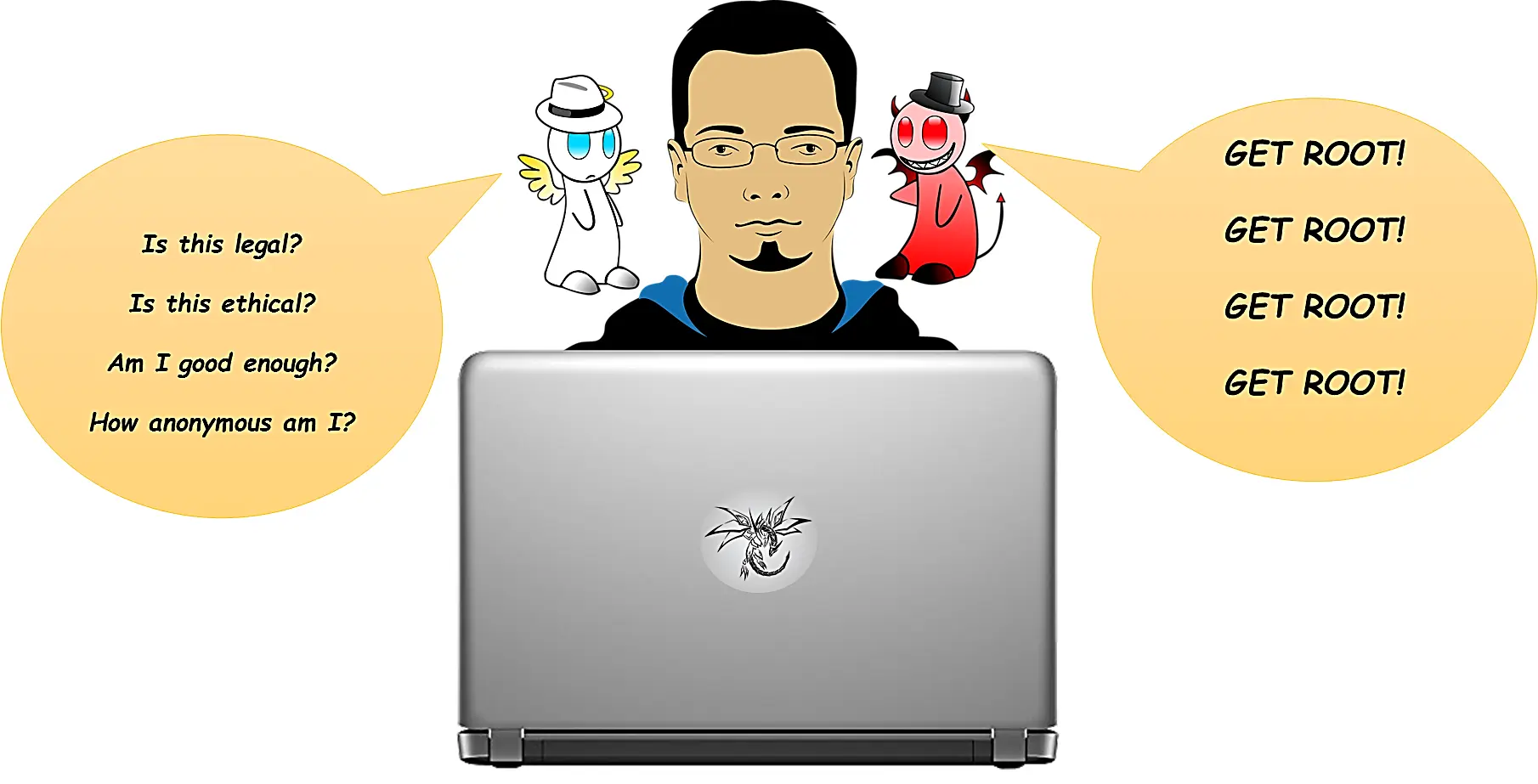

Un hacker debe tener objetivos claros en mente antes de embarcarse en cualquier esfuerzo, incluso aquellos destinados solo a la práctica. Todas las acciones deben llevarse a cabo con la debida consideración de los propios estándares éticos, las expectativas de la comunidad y las posibles consecuencias (ver el dilema en la Figura 1). Un error común para los principiantes es sobreestimar su nivel de anonimato. Un error aún más grave es sobreestimar su nivel de habilidad. Un ataque mal ejecutado puede revelar la identidad del hacker o causar daños involuntarios o pérdida de datos en un sistema objetivo. Se necesita tiempo para alcanzar un nivel adecuado de competencia y competencia para cualquier tarea, y la impaciencia puede arruinarlo todo.

Figura 1 - El dilema del hacker

Algunas Palabras De Precaución

Antes de embarcarse en cualquier misión de prueba de penetración, o de otro modo implementar el conocimiento y las habilidades adquiridas de este libro, el lector debe tener en cuenta los siguientes consejos de precaución.

El Rápidamente Cambiante Paisaje

Más que cualquier otro tipo de industria o tecnología, el mundo de las computadoras y las redes de información (en términos de hardware y software) está cambiando rápidamente. Las nuevas versiones, a veces incluso varias versiones más adelante, siempre están en producción antes de que las más actuales lleguen al mercado. Por lo general, no es posible predecir cuándo se lanzará una nueva versión, subversión o parche para un paquete dado, o qué cambios vendrán con esa versión. El mundo del software de código abierto, de donde proviene la mayoría de las herramientas de hackers, es especialmente caótico. Las versiones, los parches y la documentación a menudo son realizados por la comunidad de usuarios y no necesariamente se mantienen de forma centralizada con ningún tipo de control de calidad riguroso. Hay varios tipos de distribuciones para sistemas operativos de código abierto y otras herramientas, y no siempre coordinan los cambios en su código fuente. Como resultado de este panorama rápidamente cambiante y a menudo impredecible, cualquier paso individual o sintaxis de comando para un procedimiento en particular está sujeto a cambios en cualquier momento. Además, la implementación de ciertos procedimientos puede diferir, a veces de manera sutil y a veces drásticamente, dependiendo de la naturaleza del hardware o sistema operativo en el que se ejecutan.

Este libro intenta esbozar la información más reciente, más común y más universal, y proporciona advertencias en las que se sabe que los procedimientos difieren. Sin embargo, el lector debe estar preparado para el hecho de que a menudo hay una gran cantidad de soluciones de problemas y refinamiento de pasos individuales que viene junto con la implementación de muchos de los procedimientos presentados en este libro. Cuando se producen errores o resultados inesperados, hay recursos disponibles de forma gratuita en Internet para obtener información actualizada. Los mejores lugares para verificar son los sitios web anfitriones para el software en cuestión y varios hackers en línea o tableros de mensajes de software. En la mayoría de los casos, alguien más ya ha encontrado y publicado una solución al problema que usted tenga.

Los Límites Del Anonimato

Este libro discute varias herramientas y métodos diferentes para que los hackers (o incluso los usuarios casuales de Internet) mantengan un cierto grado de anonimato. Estos procedimientos van desde ocultar u ofuscar la dirección IP o MAC de uno hasta acceder a recursos a través de canales encriptados o de múltiples saltos. Sin embargo, es importante comprender que la naturaleza de la comunicación hace que sea prácticamente imposible para cualquier persona mantener el 100% de anonimato. Una parte motivada y bien financiada, ya sea un delincuente o una organización gubernamental (o ambas, en algunos casos) a menudo puede determinar la información que está buscando. En muchos casos, solo se necesita un único error menor por parte de la persona que desea permanecer en el anonimato para revelar su ubicación o identidad. La naturaleza de las actividades de esa persona generalmente determinará los recursos que otros están dispuestos a dedicar para encontrarlos. Todavía es posible mantener un alto grado de confianza en el anonimato implementando adecuadamente varios métodos simultáneamente. En muchos casos, esto hará que el tiempo que lleve localizar a alguien sea prohibitivo y costoso. La conclusión es que nunca debes asumir que estás completamente seguro o anónimo.

Ramificaciones Legales Y Éticas

Hacking para principiantes presenta un análisis detallado de los diversos problemas legales y éticos que deben considerarse antes de emprender la piratería informática como un pasatiempo o una carrera. Este libro presenta información de manera práctica y alienta al usuario a usar el conocimiento adquirido con cuidado y diligencia. Ninguna de las herramientas o procedimientos descritos en este libro son ilegales o incluso poco éticos cuando se usan en el contexto adecuado. De hecho, son cruciales para comprender la naturaleza de las amenazas modernas a la seguridad de la información y protegerse contra ellas. Además, es común y aconsejable realizar ataques contra los propios sistemas para identificar y corregir vulnerabilidades. Intentar acceder o comprometer un sistema sin el permiso del propietario no se recomienda, especialmente para principiantes sin experiencia, y podría tener graves consecuencias, incluido el enjuiciamiento penal. Asegúrese de comprender las leyes y sanciones, que pueden variar según el país y la localidad, y, como se mencionó anteriormente, no cuente con el anonimato para protegerlo.

Читать дальше