Ramificações legais e éticas

Hacking for Begginers apresenta uma análise detalhada das várias questões legais e éticas que devem ser consideradas antes de se iniciar o hacking de computador como hobby ou carreira. Este livro apresenta informações de maneira prática, incentivando o usuário a usar o conhecimento adquirido com cuidado e diligência. Nenhuma das ferramentas ou procedimentos descritos neste livro são ilegais ou mesmo antiéticos, quando usados no contexto adequado. Na verdade, eles são cruciais para a compreensão da natureza das ameaças modernas à segurança da informação e protegê-las contra aquelas. Além disso, é comum e aconselhável realizar ataques contra os próprios sistemas para identificar e corrigir vulnerabilidades. Tentar acessar ou comprometer um sistema sem a permissão do proprietário não é recomendado, especialmente para iniciantes inexperientes, e pode levar a consequências graves, incluindo processos criminais. Certifique-se de entender as leis e penalidades - que podem variar de acordo com o país e a localidade - e, conforme mencionado acima, não conte com o anonimato para protegê-lo.

Para começar a hackear sem fio, é preciso primeiro se familiarizar com as ferramentas desta atividade. Nenhuma ferramenta é mais valiosa, especialmente para um hacker iniciante, do que o Linux Kali. Um conjunto de software de análise e penetração gratuito, estável, bem mantido e surpreendentemente completo, Kali evoluiu no cadinho das distribuições de código aberto Linux e emergiu como o rei de todos os sistemas operacionais para hackers. Este sucessor da notória distribuição BackTrack tem tudo que um hacker precisa, de novatos a especialistas experientes.

Uma Breve História Do Unix E Linux

No início dos anos 1970, o Unix, - abreviação de UNICS (Uniplexed Information and Computing Service) - um sistema operacional (SO), evoluiu de um projeto extinto da AT&T Bell Labs para fornecer acesso de usuários simultâneos a serviços de computadores mainframe. Conforme o Unix se tornou mais formalizado e cresceu em popularidade, ele começou a substituir os sistemas operacionais nativos em algumas plataformas comuns de mainframe. Originalmente escrito em linguagem assembly, a reformulação do Unix na linguagem de programação C aumentou sua portabilidade. Eventualmente, várias versões do Unix, incluindo algumas para microcomputadores, surgiram no mercado comercial. Vários derivados populares do sistema operacional, chamados de “semelhantes ao Unix”, tomaram forma nas décadas seguintes, incluindo o Mac OS da Apple, Solaris da Sun Microsystem e BSD (Berkeley Software Distribution).

Os esforços para criar uma versão disponível gratuitamente do Unix começaram na década de 1980 com o projeto GNU (“GNU's Not Unix”) General Public License (GPL), mas não conseguiram produzir um sistema viável. Isto levou o programador finlandês Linus Torvalds a lidar com o desenvolvimento de um novo kernel Unix (o módulo de controle central de um sistema operacional) como um projeto de estudante. Usando o sistema operacional educacional semelhante ao Unix, o Minix, Torvalds codificou com sucesso um kernel do sistema operacional em 1991, tornando o código-fonte disponível gratuitamente para download público e manipulação sob a GNU GPL. O projeto foi eventualmente denominado Linux (uma combinação do primeiro nome de Torvalds, “Linus”, com “Unix”).

Embora o termo Linux se referisse inicialmente apenas ao kernel desenvolvido por Torvalds, acabou designando qualquer pacote de sistema operacional baseado no kernel Linux. Sendo um esforço de código aberto, várias distribuições Linux evoluíram ao longo das décadas com conjuntos exclusivos de bibliotecas de software, drivers de hardware e interfaces de usuário. A flexibilidade e a eficiência do Linux levaram à sua ampla adoção por entusiastas da computação e algumas grandes organizações, tanto como medida de redução de custos quanto para contornar o monopólio dos sistemas operacionais pela Microsoft.

Uma vez que os softwares para consumidores finais e empresariais mais populares são escritos para plataformas Microsoft e Apple, o Linux nunca teve a onipresença ou apelo comercial dos sistemas operacionais Windows e Macintosh. No entanto, a flexibilidade, portabilidade e natureza de código aberto do Linux o tornam ideal para a criação de distribuições leves e altamente personalizadas, atendendo a propósitos muito específicos. Estas distribuições são construídas normalmente a partir do kernel - instalando apenas as bibliotecas e componentes mínimos necessários para atingir os propósitos do hardware a ser usado como host. Esta abordagem produz pacotes de sistema operacional que usam o mínimo de memória, armazenamento e recursos de processador e têm menos vulnerabilidades de segurança. Linux, e a sintaxe e estrutura Unix nas quais é baseado, é uma parte essencial do kit de ferramentas e da base de conhecimento de um hacker moderno.

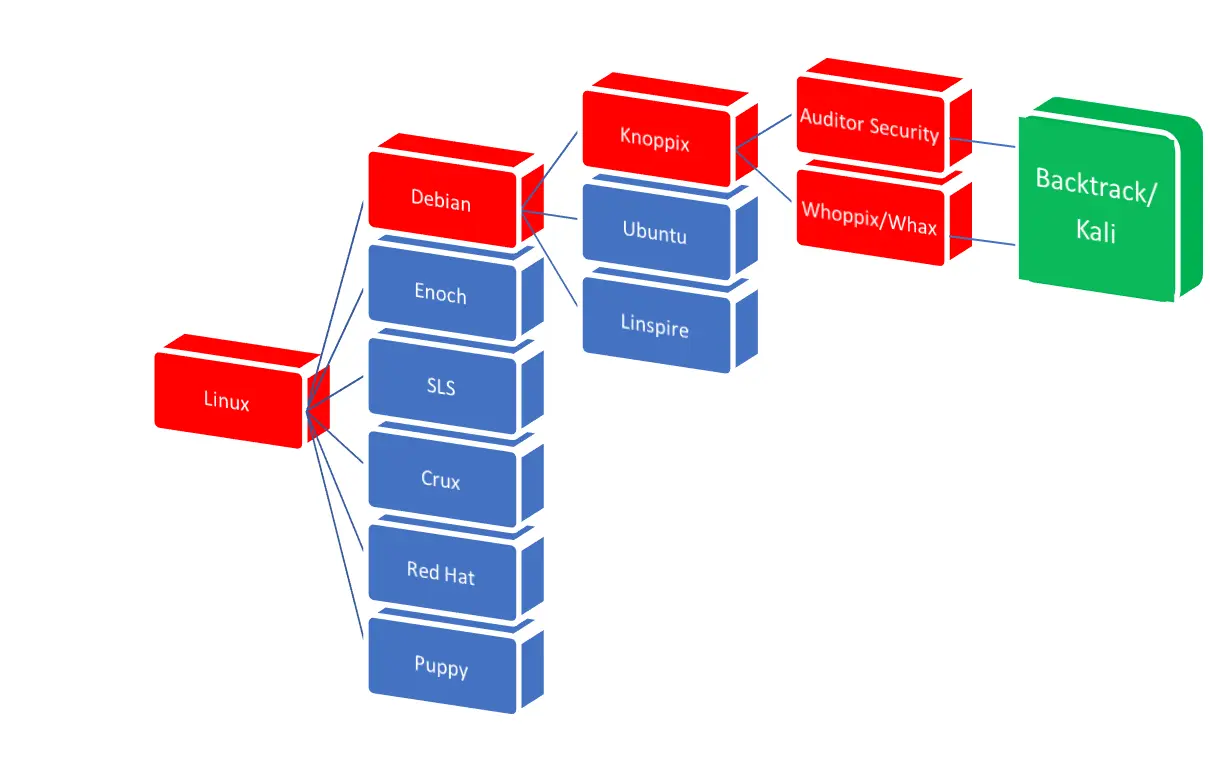

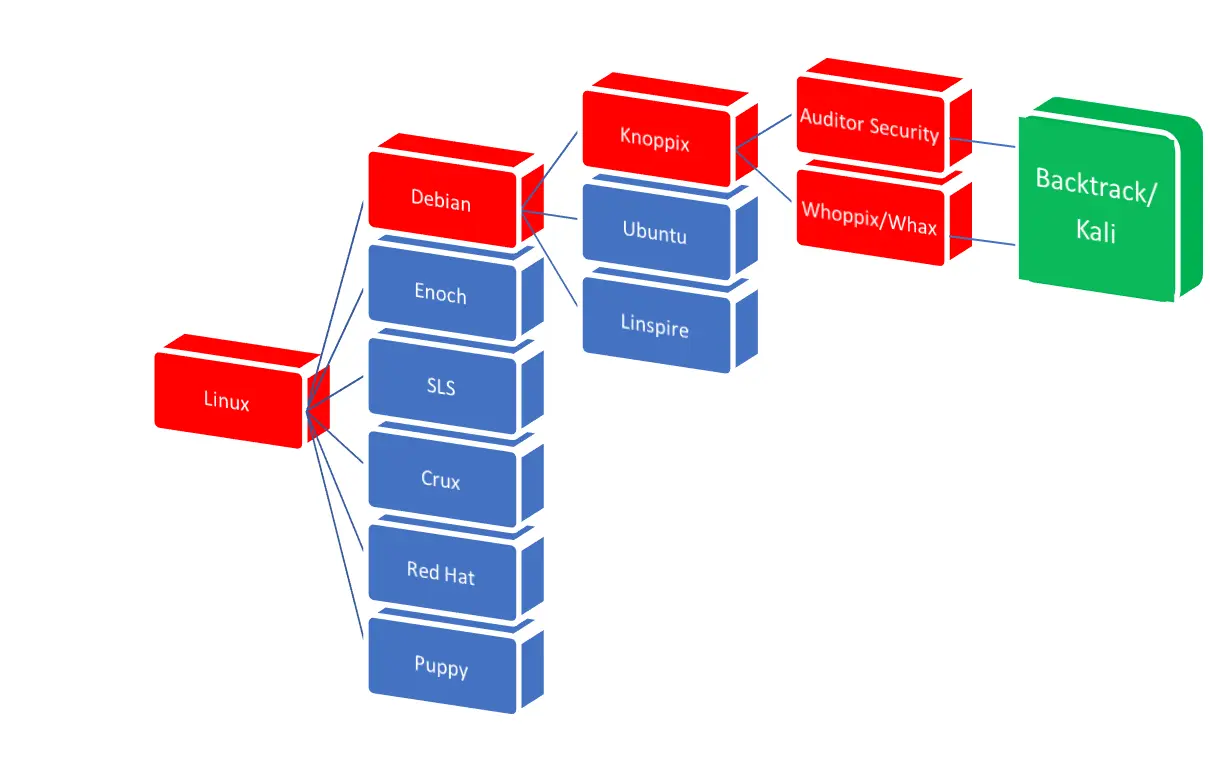

Centenas de distribuições individuais de Linux comerciais e de código aberto surgiram e atualmente funcionam em tudo, desde pequenos dispositivos pessoais, como telefones e relógios inteligentes, até computadores pessoais, servidores de mainframe e hardware militar. A maioria destas distribuições se ramificou a partir de um punhado de pacotes Linux iniciais, incluindo Debian, Red Hat e SLS.

O Debian, um dos primeiros projetos de distribuição aberta do Linux, foi criado conscientemente para permanecer livre e aberto enquanto mantendo altos padrões de qualidade. O Debian teve vários lançamentos de distribuição principais próprias, além de dezenas de projetos spinoff que usam o kernel Debian e sua base de biblioteca. Enquanto dois destes projetos, Linspire e Ubuntu (uma distribuição muito popular) eram voltados principalmente para usuários domésticos de PC, o projeto Knoppix foi projetado para ser executado ao vivo a partir de uma mídia externa, como um CD-ROM. Isto - juntamente com sua capacidade de interface com uma grande variedade de hardware - fez do Knoppix uma ferramenta ideal para solução de problemas, resgate de dados, recuperação de senha e outras operações de utilitários. O Knoppix foi uma base natural para desenvolver as várias sub-distribuições forenses, de segurança e testes de penetração que foram subsequentemente geradas.

Duas distribuições baseadas em Debian Knoppix focadas em testes de penetração foram WHAX (anteriormente Whoppix) e Auditor Security Collection. Ambos os projetos rodaram em CD's e apresentavam um grande repositório de ferramentas de teste de penetração. O WHAX e o Auditor Security finalmente se fundiram na notória distribuição conhecida como BackTrack.

O abrangente pacote de segurança ofensiva e defensiva incluído no Linux BackTrack o tornou a ferramenta de escolha para amadores, profissionais de segurança, testadores de penetração legítimos e hackers black hat. O desenvolvedor do BackTrack, Offensive Security, acabou reescrevendo a distribuição, renomeando o projeto como Linux Kali . Os pacotes de instalação do Kali e as imagens da máquina virtual estão disponíveis gratuitamente. A Offensive Security também oferece cursos pagos em segurança usando Kali, bem como certificações profissionais e um ambiente de teste de penetração online.

Figura 2 - Evolução do Linux Kali

Ferramentas Kali

Читать дальше