Quase todo o software necessário para os procedimentos mais comuns de hacking é gratuito, de código aberto e facilmente obtido. Estas ferramentas estão disponíveis para download abertamente e são atualizadas com frequência. A maioria destas ferramentas é suportada por uma rica comunidade de usuários entusiasmados, um excelente recurso para dicas e solução de problemas. É importante que os hackers mantenham seus softwares atualizados com as versões e patches mais recentes, e monitorem a comunidade para problemas, soluções e casos de uso atuais.

As habilidades do hacker são adquiridas quando o conhecimento e as ferramentas são reunidos para atingir um propósito. No fim das contas, as habilidades de um hacker determinam o que ele pode ou não realizar. Uma vez que se tenha conhecimento e ferramentas, alcançar um bom conjunto de habilidades requer uma coisa ... prática.

As habilidades podem ser praticadas com segurança em um ambiente independente, como uma rede local ou pessoal, ou em um conjunto de máquinas virtuais em rede dentro de um único sistema. Além disso, existem vários sites, gratuitos e pagos, onde hackers e profissionais de segurança podem praticar métodos ofensivos e defensivos em um espaço livre de consequências.

Como qualquer outra habilidade, as habilidades de hacking diminuirão se não forem usadas, seja com treino ou aplicação, regularmente. Além disso, você nunca pode presumir que, uma vez que uma habilidade seja aprendida, ela permanecerá utilizável para sempre. A natureza do hacking e da segurança é tal que evolui constante e rapidamente. Houve um tempo, por exemplo, em que a injeção de SQL era um ataque simples e comum em sites - , mas, agora que os administradores aprenderam (e o código do lado do servidor se tornou mais seguro), é considerado antiquado. Uma vulnerabilidade recente nas redes Wi-Fi foi descoberta (consulte o Capítulo 11) e agora está na vanguarda dos ataques. As habilidades devem ser atualizadas com os conhecimentos e ferramentas mais recentes para permanecerem eficazes.

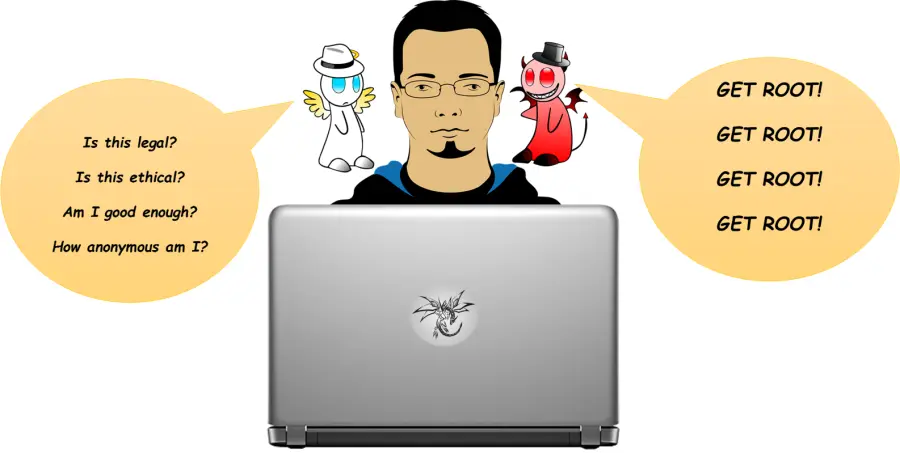

Finalmente, e talvez o mais importante, um hacker deve sempre praticar o bom-senso. Enquanto as habilidades determinam o que um hacker pode fazer, o discernimento determina o que ele deve fazer. Muito do conhecimento e das habilidades necessárias para hackear envolve a compreensão de vários conceitos avançados. Embora a sociedade moderna seja tecnicamente muito habilidosa, a maioria das pessoas que você encontra no dia-a-dia não tem sequer uma fração do conhecimento necessário para entender e muito menos executar até mesmo o mais simples dos hacks. Isto coloca os hackers em um clube bastante exclusivo, dando ao novato uma sensação inebriante de poder e invencibilidade. Junto com todo o conhecimento técnico que vem com o estudo de hacking, no entanto, deveria vir também uma compreensão dos vários riscos e consequências. É tentador querer entrar de cabeça e praticar suas habilidades recém-descobertas, mas todas as ações devem ser primeiro analisadas com perguntas sóbrias.

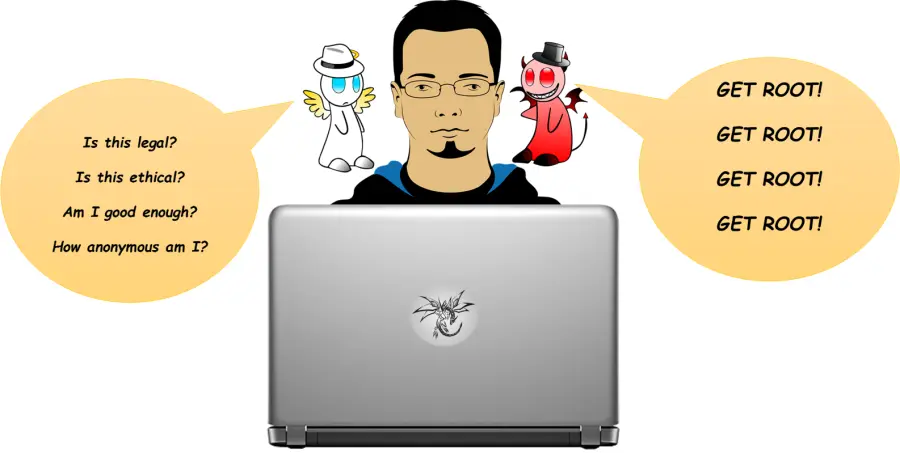

Um hacker deve ter objetivos claros em mente antes de embarcar em qualquer empreendimento, mesmo aqueles destinados apenas à prática. Todas as ações devem ser realizadas levando-se em consideração os próprios padrões éticos de', as expectativas da comunidade e as consequências potenciais (consulte o dilema em Figura 1). Um erro comum para iniciantes é superestimar seu nível de anonimato. Um erro ainda mais grave é superestimar seu nível de habilidade. Um ataque mal executado pode revelar a identidade do hacker ou causar danos não intencionais ou perda de dados no sistema alvo. Leva tempo para atingir um nível apropriado de proficiência e competência para qualquer tarefa, e a impaciência pode arruinar tudo.

Figura 1 - O dilema do hacker

Algumas palavras de cautela.

Antes de embarcar em qualquer missão de teste de penetração ou de qualquer outra forma de implementação do conhecimento e das habilidades adquiridas neste livro, o leitor deve manter em mente o seguinte conselho de advertência.

O panorama em rápida mudança

Mais do que qualquer outro tipo de indústria ou tecnologia, o mundo dos computadores e das redes de informação (tanto termos de hardware quanto software) muda rapidamente. Novas versões - às vezes até várias versões à frente - estão sempre em produção antes mesmo que as mais atuais cheguem ao mercado. Normalmente não é possível prever quando uma nova versão, sub-versão ou patch para um determinado pacote será lançado - ou quais mudanças virão com esse lançamento. O mundo do software de código aberto, de onde vem a maioria das ferramentas de hackers, é especialmente caótico. Versões, patches e documentação são frequentemente conduzidos pela comunidade de usuários e não são necessariamente mantidos de forma centralizada, com qualquer tipo de controle de qualidade rigoroso. Existem vários tipos de distribuições para sistemas operacionais de código aberto e outras ferramentas, e nem sempre se coordenam as mudanças em seus códigos base. Como resultado deste cenário em constante mutação e frequentemente imprevisível, quaisquer etapas individuais ou sintaxe de comando para um determinado procedimento estão sujeitas a alterações a qualquer momento. Além disso, a implementação de certos procedimentos pode ser diferente, às vezes de maneiras sutis e às vezes drasticamente, dependendo da natureza do hardware ou sistema operacional em que estão sendo executados.

Este livro tenta alinhar as informações mais recentes, comuns e universais e fornece advertências onde os procedimentos são diferentes. No entanto, o leitor deve estar preparado para o fato de que há, geralmente, uma grande variedade de solução de problemas e refinamento de etapas individuais que acompanham a implementação de muitos dos procedimentos apresentados neste livro. Quando ocorrem erros ou resultados inesperados, existem recursos disponíveis gratuitamente na Internet para obtenção de informações atualizadas. Os melhores lugares para procurar são os sites de hospedagem do software em questão, vários hackers online ou fóruns de mensagens de software. Na maioria dos casos, outra pessoa já encontrou e publicou uma solução para o problema que você está enfrentando.

Este livro discute várias ferramentas e métodos diferentes para hackers (ou mesmo apenas usuários casuais da Internet) manterem um grau de anonimato. Estes procedimentos vão desde ocultar ou ofuscar o endereço IP ou MAC de alguém até acessar recursos por meio de canais criptografados ou multi-hop. No entanto, é importante entender que a natureza da comunicação torna virtualmente impossível para qualquer pessoa manter 100% de anonimato. Uma parte motivada e bem financiada, seja uma organização criminosa ou governamental (ou ambas, em alguns casos), pode muitas vezes obter as informações que está procurando. Em muitos casos, basta um pequeno erro da parte da pessoa que deseja permanecer anônima para que sua localização ou identidade seja revelada. A natureza das atividades desta pessoa geralmente determinará os recursos que outros estão dispostos a dedicar para encontrá-la. Ainda é possível manter um alto grau de confiança no anonimato com a implementação de vários métodos simultaneamente. Em muitos casos, isto tornará o tempo necessário para rastrear alguém proibitivo e caro. O resultado final é que você nunca deve presumir que está completamente seguro ou anônimo.

Читать дальше