Жуан Гомес - Мир математики. т.2. Математики, шпионы и хакеры. Кодирование и криптография

Здесь есть возможность читать онлайн «Жуан Гомес - Мир математики. т.2. Математики, шпионы и хакеры. Кодирование и криптография» весь текст электронной книги совершенно бесплатно (целиком полную версию без сокращений). В некоторых случаях можно слушать аудио, скачать через торрент в формате fb2 и присутствует краткое содержание. Город: Москва, Год выпуска: 2014, ISBN: 2014, Издательство: ООО «Де Агостини», Жанр: Математика, на русском языке. Описание произведения, (предисловие) а так же отзывы посетителей доступны на портале библиотеки ЛибКат.

- Название:Мир математики. т.2. Математики, шпионы и хакеры. Кодирование и криптография

- Автор:

- Издательство:ООО «Де Агостини»

- Жанр:

- Год:2014

- Город:Москва

- ISBN:978-5-9774-0682-6; 978-5-9774-0639-0 (т. 2)

- Рейтинг книги:5 / 5. Голосов: 1

-

Избранное:Добавить в избранное

- Отзывы:

-

Ваша оценка:

Мир математики. т.2. Математики, шпионы и хакеры. Кодирование и криптография: краткое содержание, описание и аннотация

Предлагаем к чтению аннотацию, описание, краткое содержание или предисловие (зависит от того, что написал сам автор книги «Мир математики. т.2. Математики, шпионы и хакеры. Кодирование и криптография»). Если вы не нашли необходимую информацию о книге — напишите в комментариях, мы постараемся отыскать её.

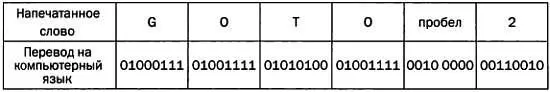

Эволюционируя вместе с развитием высоких технологий, ремесло шифрования достигло в XXI веке самой дальней границы современной науки — квантовой механики. И хотя объектом кодирования обычно является текст, инструментом работы кодировщиков была и остается математика.

Эта книга — попытка рассказать читателю историю шифрования через призму развития математической мысли.