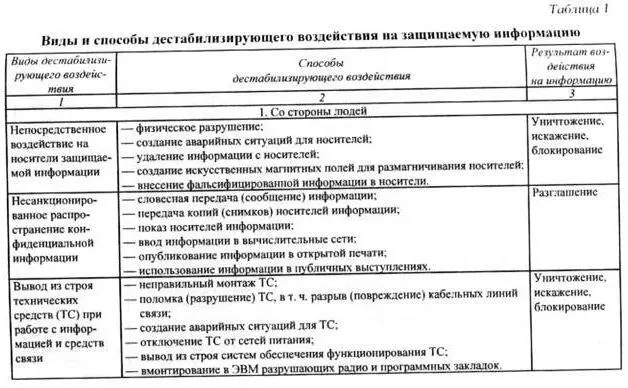

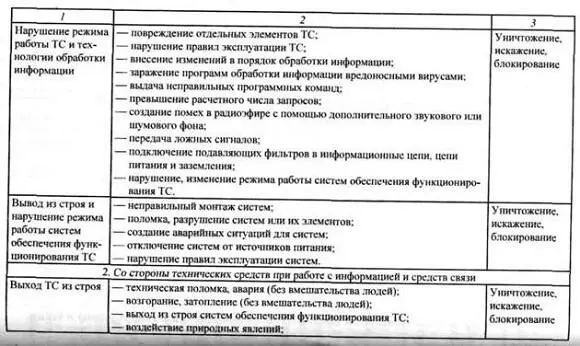

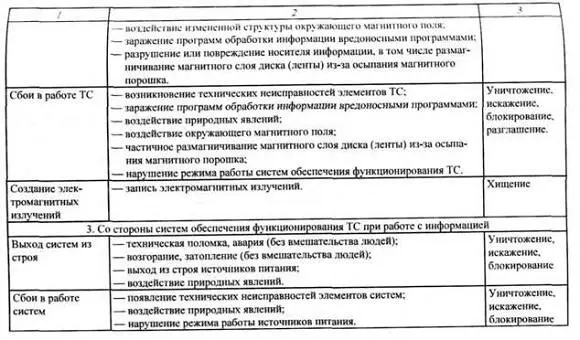

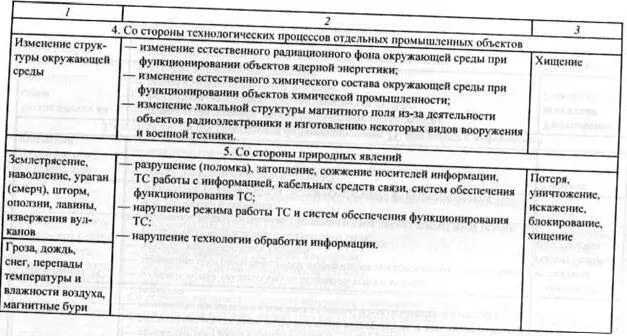

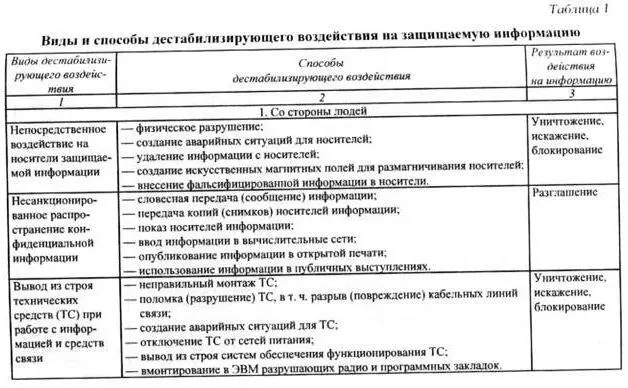

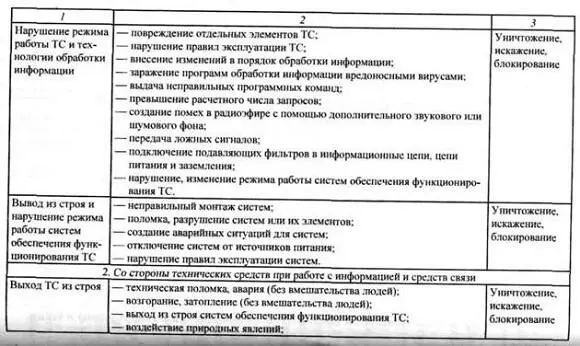

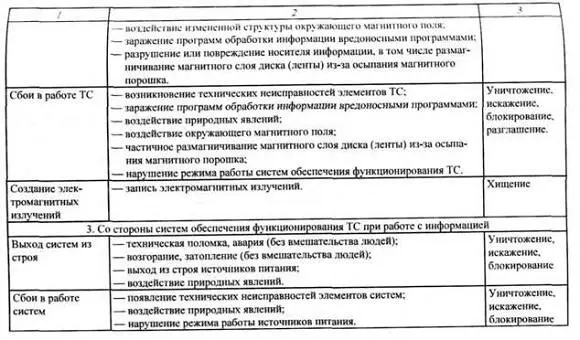

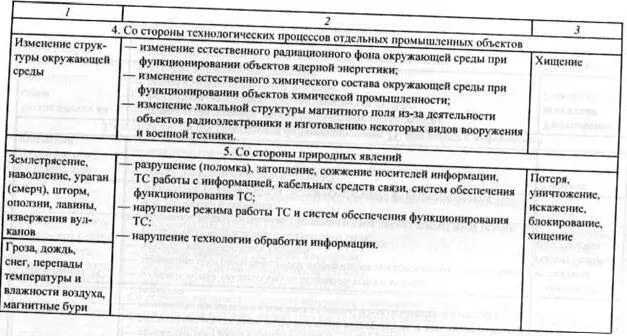

Взаимосвязь причин, условий, а также обстоятельстве источников дестабилизирующего воздействия на информацию представлена в табл. 1.

5. КАНАЛЫ И МЕТОДЫ НЕСАНКЦИОНИРОВАННОГО ДОСТУПА К ИНФОРМАЦИИ

5.1. Выявление каналов доступа к информации

Для того чтобы осуществить дестабилизирующее воздействие на конфиденциальную информацию, людям, не имеющим разрешенного доступа к ней, необходимо его получить. Такой доступ называется несанкционированным. Как правило, несанкционированный доступ бывает преднамеренным и имеет целью оказать сознательное дестабилизирующее воздействие на конфиденциальную информацию.

Несанкционированный доступ, даже преднамеренный, не всегда является противоправным. Чаще всего он, конечно, бывает незаконным, но нередко не носит криминального характера.

Несанкционированный доступ осуществляется через существующий или специально создаваемый канал доступа, который определяется как путь, используя который, можно получить неразрешенный доступ к конфиденциальной информации.

К каналам несанкционированного доступа к конфиденциальной информации относятся:

1. Установление контакта с лицами, имеющими или имевшими доступ к конфиденциальной информации;

2. Вербовка и (или) внедрение агентов;

3. Организация физического проникновения к носителям конфиденциальной информации;

4. Подключение к средствам отображение, хранения, обработки, воспроизведения и передачи информации средствам связи;

5. Прослушивание речевой конфиденциальной информации;

6. Визуальный съем конфиденциальной информации;

7. Перехват электромагнитных излучений;

8. Исследование выпускаемой продукции, производственных отходов и отходов процессов обработки информации;

9. Изучение доступных источников информации;

10. Подключение к системам обеспечения производственной деятельности предприятия;

11. Замеры и взятие проб окружающей объект среды;

12. Анализ архитектурных особенностей некоторых категорий объектов.

Состав реальных для конкретного предприятия каналов несанкционированного доступа к конфиденциальной информации и степень их опасности зависят от вида деятельности предприятия, категорий носителей, способов обработки информации, системы ее защиты, а также от устремлений и возможностей конкурентов. Однако даже если соперники известны, определить их намерения и возможности практически не удается, поэтому защита должна предусматривать перекрытие всех потенциально существующих для конкретного предприятия каналов.

5.2. Соотношение между каналами и источниками воздействия на информацию

Использование того или другого канала осуществляется с помощью определенных, присущих конкретному каналу методов и технологий несанкционированного доступа.

Самым распространенным, многообразным по методам несанкционированного доступа, а потому и самым опасным каналом является установление контакта с лицами, имеющими или имевшими доступ к конфиденциальной информации.

В первую группу входят лица, работающие на данном предприятии, а также не работающие на нем, но имеющие доступ к конфиденциальной информации предприятия в силу служебного положения (из органов власти, вышестоящих, смежных предприятий и др.). Вторая группа включает уволенных или отстраненных от данной конфиденциальной информации лиц, в том числе продолжающих работать на предприятии, а также эмигрантов и «перебежчиков». Эта группа наиболее опасна, поскольку нередко имеет дополнительные причины для разглашения информации (обида за увольнение, недовольство государственным устройством и др.).

Контакт с этими людьми может быть установлен различными путями, например на семинарах, выставках, конференциях и других публичных мероприятиях. Опосредованный контакт, осуществляемый через посредников (без прямого общения, диалога), устанавливается через коллег, родственников, знакомых, которые и выступают в роли посредников.

Читать дальше