Коллектив Авторов - Цифровой журнал «Компьютерра» № 165

Здесь есть возможность читать онлайн «Коллектив Авторов - Цифровой журнал «Компьютерра» № 165» весь текст электронной книги совершенно бесплатно (целиком полную версию без сокращений). В некоторых случаях можно слушать аудио, скачать через торрент в формате fb2 и присутствует краткое содержание. Жанр: Прочая околокомпьтерная литература, на русском языке. Описание произведения, (предисловие) а так же отзывы посетителей доступны на портале библиотеки ЛибКат.

- Название:Цифровой журнал «Компьютерра» № 165

- Автор:

- Жанр:

- Год:неизвестен

- ISBN:нет данных

- Рейтинг книги:4 / 5. Голосов: 1

-

Избранное:Добавить в избранное

- Отзывы:

-

Ваша оценка:

Цифровой журнал «Компьютерра» № 165: краткое содержание, описание и аннотация

Предлагаем к чтению аннотацию, описание, краткое содержание или предисловие (зависит от того, что написал сам автор книги «Цифровой журнал «Компьютерра» № 165»). Если вы не нашли необходимую информацию о книге — напишите в комментариях, мы постараемся отыскать её.

Колонка IT-рынок Промзона Технологии Инновации

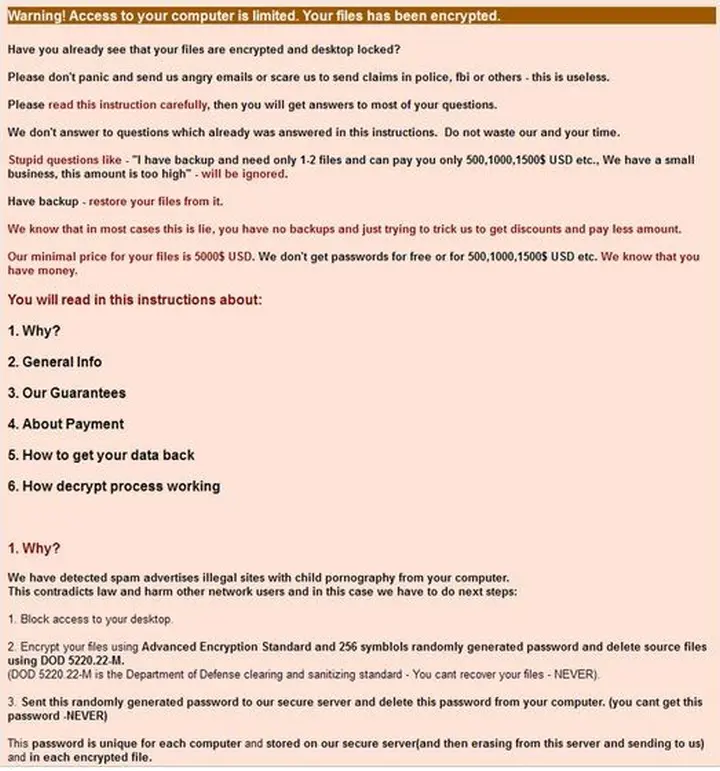

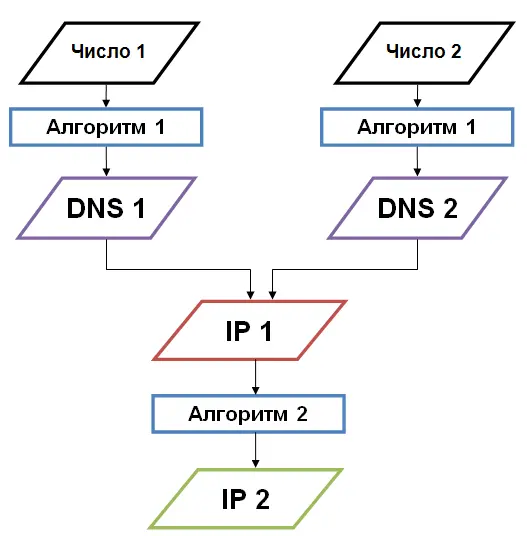

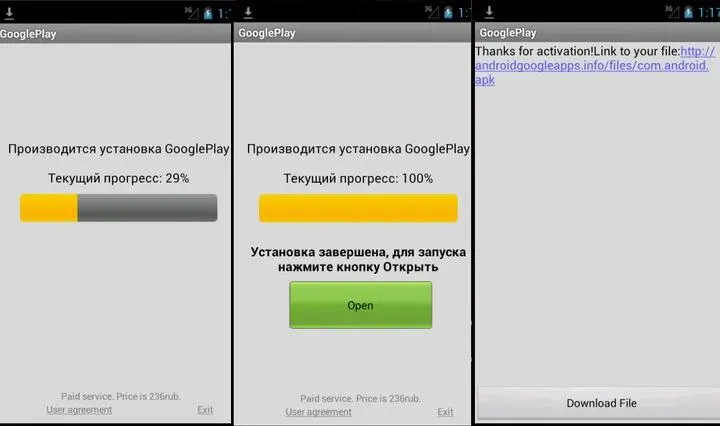

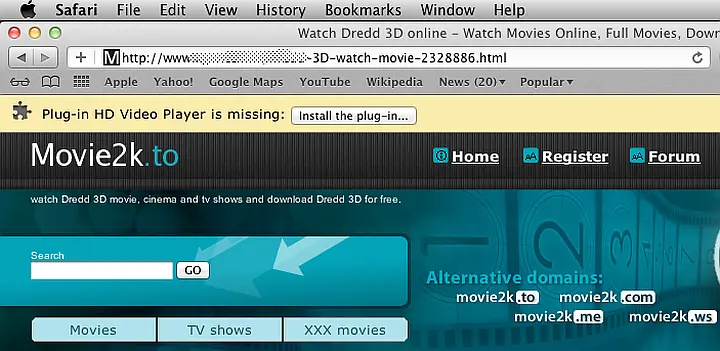

О прошлом и будущем Бетельгейзе Голубятня: Продолжение яблочного мастхэва и очередной аудиоквиз Не ходите, дети, в Финляндию музыку играть, а теперь уже — и в Германию (агония исполинского беспредела копирастии) Бросать или не бросать: всегда ли нужно добиваться цели или стоит изучить искусство отступления? Наблюдаемый мир: Почему о редкостном астрономическом событии нам больше всего говорит домашняя цифровая техника Голубятня: Прогресс желаний в IT-царстве — почти нирвана, что в железе, что в софте! Триумф первой ночи: историческая победа аспиранта Супапа Киртсаенга над крупнейшим в мире издательством учебной литературы John Wiley & Sons Жабий яд, неудачный опыт хождения в бизнес и сомнение относительно инновационных перспектив университетской науки Рекламные войны: как Google провоцирует пользователей На крыше мусороперерабатывающего завода в Копенгагене разместится горнолыжная трасса Новое поколение домашних роботов: теперь они чистят водостоки, окна и бассейны Фонарик Flash Communicator транслирует крики о помощи азбукой Морзе Вторая жизнь заброшенных зданий: музей на месте электростанции и парк развлечений на территории бывшей АЭС Китайцы открывают сеть супермаркетов дополненной реальности У вас никогда не будет летающего автомобиля и путёвки на Марс, но это ничего Очки Google: остановите киборгов или станьте одним из них Пар и свисток: Как информационные технологии исправляют смертельно опасные перекосы развития индустриальной эпохи Софт завтрашнего дня: как изменились и изменятся программы, которыми мы пользуемся Карманный знахарь: как быть с мобильными приложениями для быстрой (и неправильной) диагностики? Генеративный арт: когда художник убирает руки Тонны электропроводов на свалку, или История создания технологии резонансной передачи энергии Невидимые иллюзии: cемь доказательств того, что вы не различите спецэффекты в кино и реальность Ни словом сказать, ни пером описать: что такое хэштег и для чего он понадобился Фейсбуку? Две операционные системы Google: как подружатся Chrome OS и Android Кибернокаут для Южной Кореи: кто и как «уронил» банки и ТВ — и выдержит ли Россия такой удар? Десять перспективных технологий, о которых через несколько лет узнают все По магнитному хайвею вон, или Почему «Вояджер» никак не улетит из Солнечной системы Табун иноходцев: десять самых оригинальных и популярных троянов современности Технопарки и бизнес-инкубаторы — «сапожники без сапог» Как найти «правильного» софаундера? Почему в России фактически нет инновационных менеджеров? Как доказать инвестору, что стартап «выстрелит» именно сегодня Эта камера никогда не разрядится, в любых условиях Макс Лакмус: «Российский краудфандинг вырастет во что-то очень интересное»