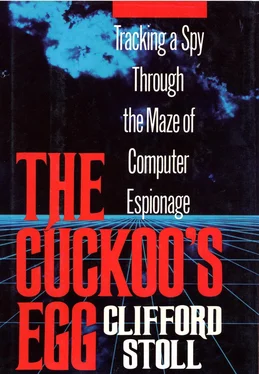

Он отредактировал файл паролей и вдохнул жизнь в три мертвых атрибута. Поскольку ни один из них не был уничтожен, то файлы этих пользователей и их учетная информация оставались в системе. Украв полномочия суперпользователя, хакер отредактировал общесистемный файл паролей. Он и не пытался разгадать шифр пароля Горана — просто стер его. Теперь же, когда пароль отсутствовал, хакер запросто мог воспользоваться им.

Затем хакер исчез. Что он замышляет?

Минутой спустя, он вновь появился, используя имя Горана, но сменив пароль на «Бенсон». Когда Роджер Горан попытается воспользоваться нашим ЮНИКС-компьютером, он здорово удивится, обнаружив, что старый пароль недействителен.

Понятно, почему хакер крал старые атрибуты доступа. Если бы он позарился на действующие, то стали бы поступать жалобы на невозможность войти в систему с привычными паролями… Именно поэтому мой противник охотился за никем не используемыми атрибутами. Мародер!

Украв атрибуты Горана, он затем заграбастал атрибуты Уитберга. Значит, что у него по крайней мере четыре набора атрибутов — Свентека, Уитберга, Горана и Марк. А кто знает, сколько всего? И для каких систем?

Работая под псевдонимом Уитберга, хакер через Милнет попытался соединиться с тремя системами, принадлежащими ВВС. Подождав минутку, он принялся просматривать файлы наших сотрудников. Ученые статьи, нудные технические предложения и описания процесса измерения сечения ядра изотопа бериллия навеяли на него сон. Взлом компьютеров — не тот путь, который ведет к власти, славе и позволяет постигнуть вековую мудрость. Неудовлетворенный, он покрутился вокруг восьмого ЮНИКСа, но Дэйв его надежно запечатал. Разочаровавшись, он распечатал список удаленных компьютеров, доступных из нашей лаборатории. Ничего секретного — имена, номера телефонов и электронные адреса тридцати машин, расположенных в Беркли.

В ожидании очередной атаки я думал, что придется опять ночевать под столом. В этот вечер хакер не появился. Появилась Марта. Она прикатила около семи и привезла термос с овощным супом и шитье (чтобы я не сидел без дела). Стеганое одеяло — непростая штука. Каждый треугольник, квадрат и параллелограмм нужно подогнать по размеру, отгладить и пришить. А как отличить лоскуток от обрезка? Облик творения начинает проявляться только после того, как лоскутки пришиты и обрезки выброшены. Вроде вычисления хакера.

В 11–30 я прекратил слежку. Если хакер явится в полночь, то принтеры сами засекут его.

На следующий день хакер появился только один раз. Я проворонил его, обедая с Мартой в кафе на углу, где джазмены наяривали мелодии 30-х годов. Повеселей, чем ловить хакера. Певец надсаживался в шлягере: «Все любят мою крошку, а моя крошка любит только меня». Марта сказала: «Бред. Выходит, „крошка“ и певец — одно и то же лицо».

— Как так?

— Смотри, понятие «все» включает в себя и «мою крошку». А так как «все любят мою крошку», то значит, «крошка любит саму себя». Затем говорится, что «крошка любит только меня». Поэтому крошка, любящая себя, не может никого больше любить. Следовательно, крошка и певец — одно и то же лицо.

Сразу и не понять. Певца не учили логике. Меня тоже.

Когда я вернулся с обеда, хакер исчез, оставив бумажный хвост распечатки. Первое, что я обнаружил — он не захватил права суперпользователя. Посмотрел, кто из системщиков работает на машине, и проверил список активных процессов. Однако в дыру не полез. Продолжил «ловлю рыбки» через Милнет.

Одиночный компьютер, отрезанный от внешнего мира, нечувствителен к таким атакам. Однако такой отшельник не слишком ценен: он не способен реагировать на происходящие вокруг события. Максимальная выгода от использования компьютеров достигается тогда, когда они взаимодействуют с людьми, механизмами и друг с другом. Сети позволяют совместно использовать данные, программы и обмениваться электронной почтой. Что происходит в компьютерной сети? Что компьютеры говорят друг другу?

Большая часть персональных компьютеров занимается удовлетворением нужд своих владельцев и не испытывает потребности в общении. Для обработки текстов, вывода бухгалтерских документов, игр и вправду нет необходимости связываться с другими машинами. Но прицепите модем, и вы узнаете о последних биржевых новостях, всяких прочих событиях и слухах. Подключение к другому компьютеру — мощное расширение возможностей.

Сети формируют сообщества. Специалисты в области физики высоких энергий обсуждают жизнь и смерть субатомных частиц, сплетничают о кандидатах на Нобелевскую премию. По незасекреченным военным сетям передаются заказы на армейские ботинки, финансовые требования и слухи о том, кто будет командиром базы. Где-то идет обмен приказами и сплетнями особой важности, например, с кем спит командир базы.

Читать дальше

Конец ознакомительного отрывка

Купить книгу

![Джон Уиндэм - День триффидов [День триффидов. Куколки. кукушки Мидвича. Кракен пробуждается]](/books/85014/dzhon-uindem-den-triffidov-den-triffidov-kukolk-thumb.webp)