Брендан МакКей из Австралийского Национального университета постарался продемонстрировать необоснованность метода Дроснина путем поиска эквидистантных последовательностей в «Моби Дике» и обнаружил тринадцать сообщений, касающихся убийства известных людей, в том числе Троцкого, Ганди и Роберта Кеннеди. Более того, в текстах на иврите просто обязано быть исключительно огромное число эквидистантных последовательностей, потому что в них преимущественно нет гласных. А это означает, что толкователи могут вставлять гласные в тех местах, которые кажутся им подходящими, благодаря чему задача получения предсказаний упрощается.

Приложение D

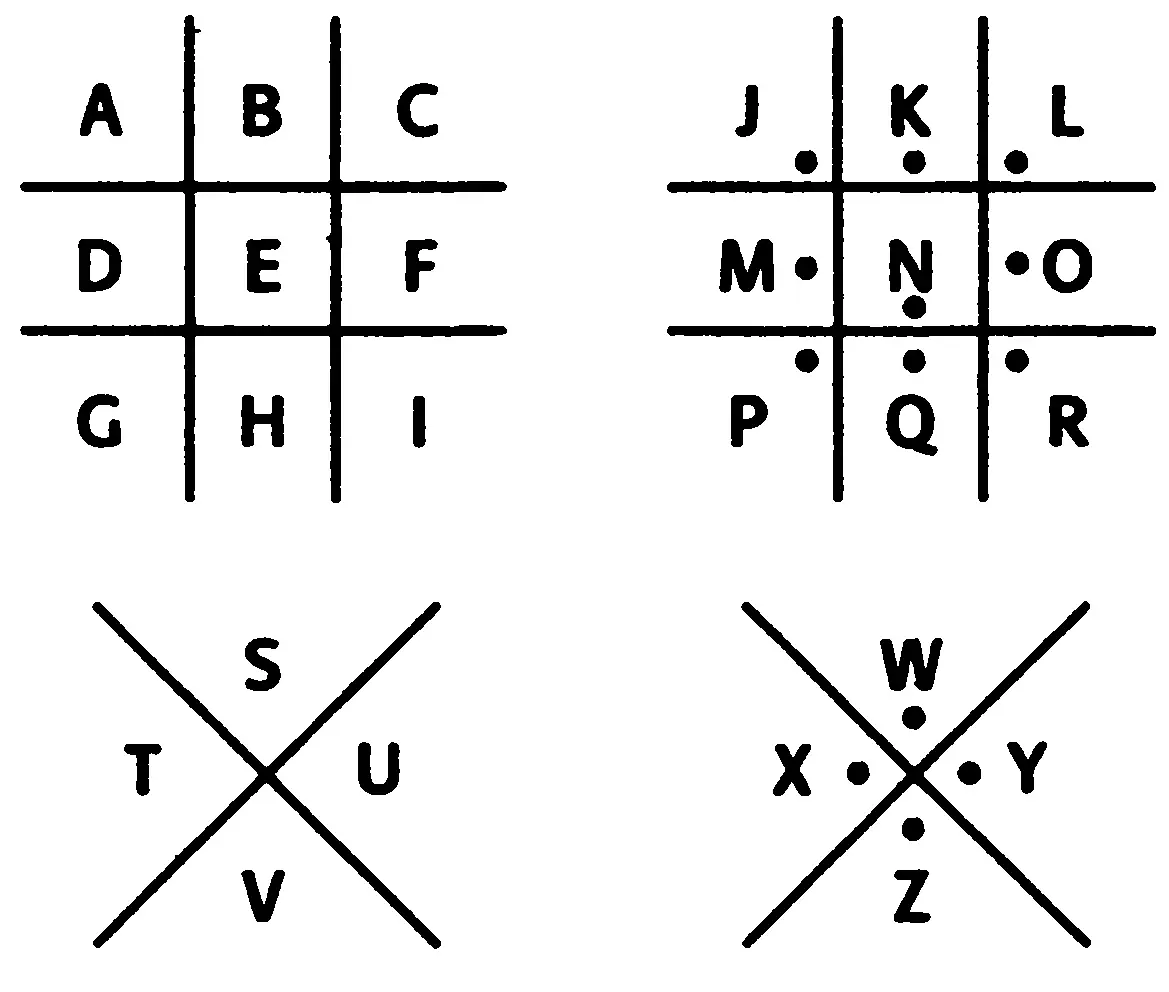

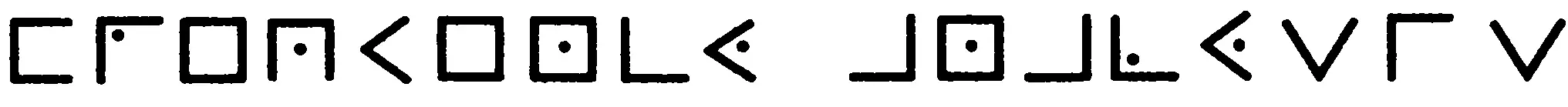

Шифр Pigpen

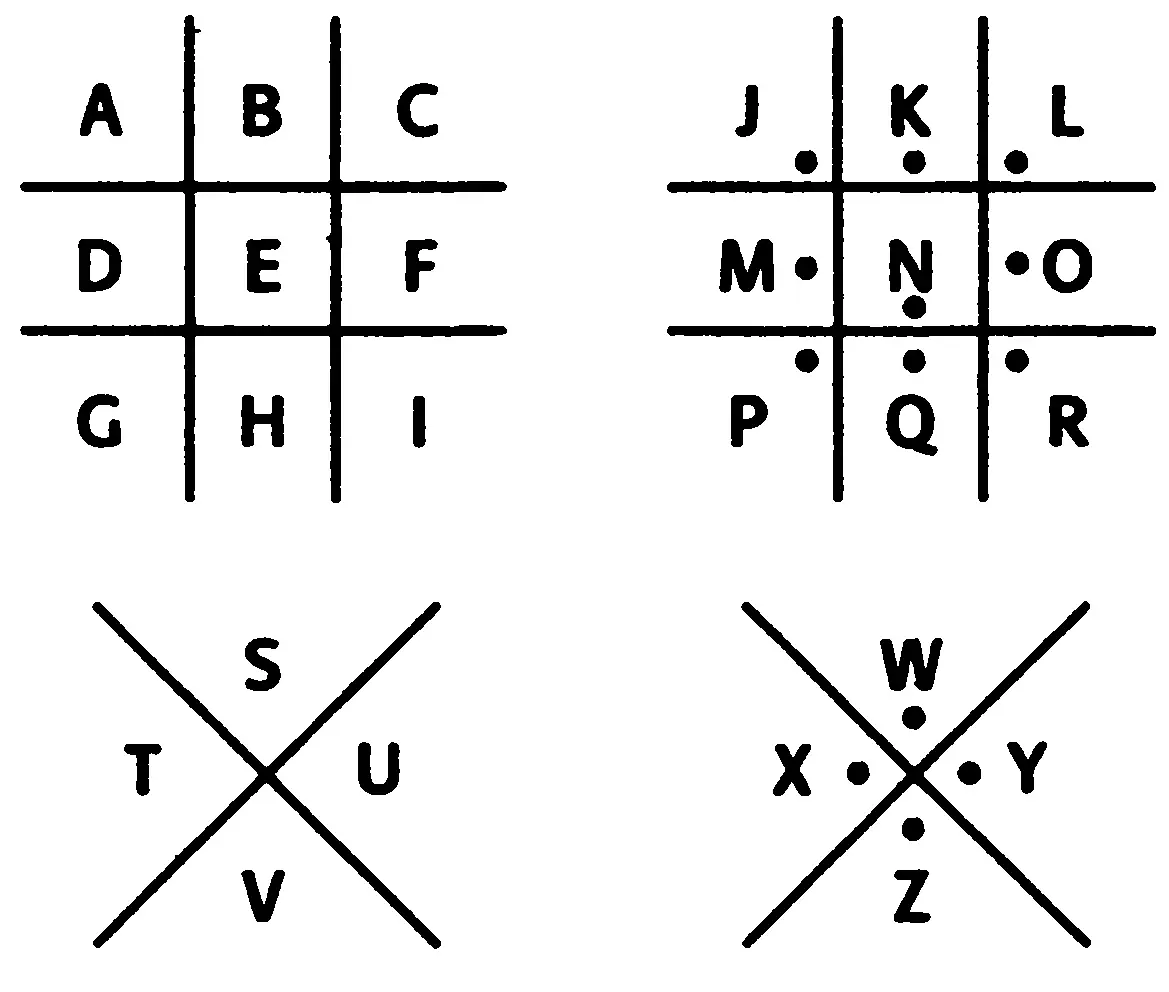

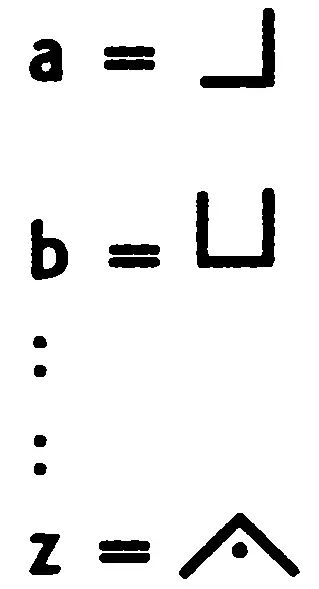

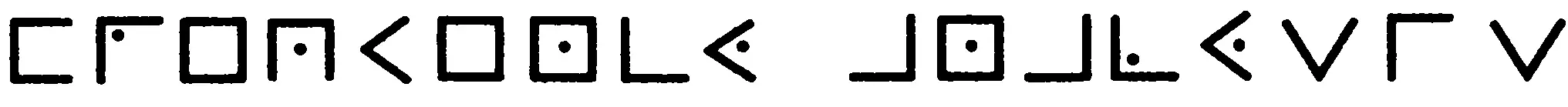

Одноалфавитный шифр замены, существовавший в том или ином виде в течение целых столетий. Шифр Pigpen, например, использовался франкмасонами для обеспечения секретности своих документов еще в восемнадцатом веке, но и по сей день применяется школьниками. В шифре не производится замена одной буквы другой; здесь каждая буква заменяется символом по следующему образцу.

Чтобы зашифровать определенную букву, определите ее местонахождение в одной из четырех сеток, а затем нарисуйте ту часть сетки, которая соответствует этой букве. Таким образом:

Если вы знаете ключ, то расшифровать шифр Pigpen легко. Если же нет, то его легко взломать с помощью:

Приложение E

Шифр Плейфера

Шифр Плейфера стал известным благодаря Леону Плейферу, первому барону Плейферу из Сент-Эндрюса, однако придумал его сэр Чарльз Уитстон, один из первооткрывателей электрического телеграфа. Оба они жили неподалеку друг от друга, буквально через Хаммерсмитский мост, и нередко встречались, чтобы поделиться своими мыслями о криптографии.

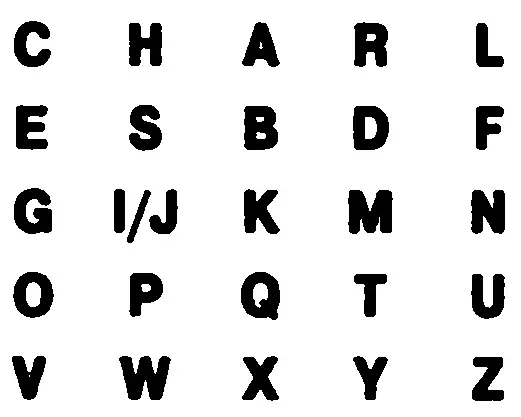

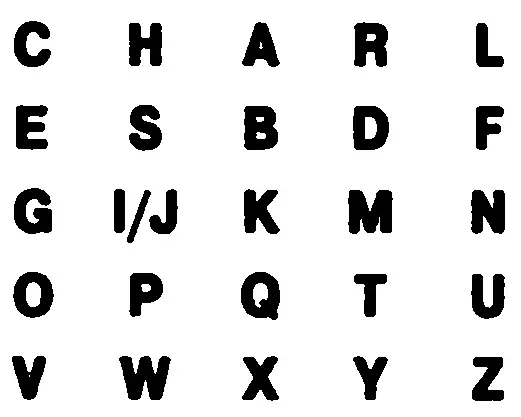

В шифре каждая пара букв открытого текста заменяется другой парой букв. Чтобы зашифровать и передать сообщение, отправитель и получатель должны вначале условиться между собой о ключевом слове. К примеру, в качестве ключевого слова мы можем использовать имя Уитстона — CHARLES. Затем, перед тем как приступить к зашифровыванию, буквы алфавита, начиная с ключевого слова, вписываются в квадрат 5 x 5, при этом буквы Iи Jобъединяются вместе:

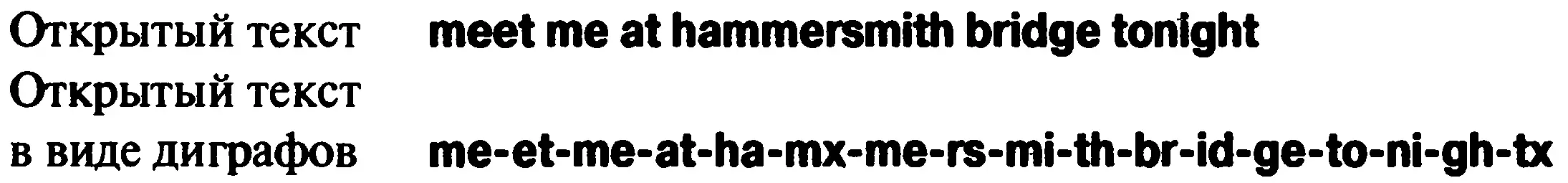

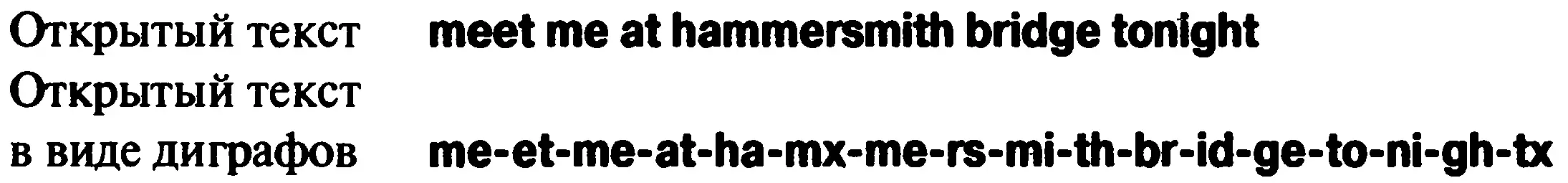

Далее сообщение разбивается на пары букв, или диграфы. Во всех диграфах обе буквы должны быть различными. Для этого, как показано в следующем примере, в слове hammersmithмежду удвоенной буквой m вставляется дополнительная буква х. Кроме того, к концу предложения дописывается еще одна дополнительная буква х, чтобы вместо остающейся одиночной буквы также получался диграф:

Теперь можно приступать к зашифровыванию. Все диграфы относятся к одной из трех категорий: (а) обе буквы находятся в одной строке, (б) обе буквы находятся в одном столбце, (в) обе буквы находятся в разных строках и столбцах. Если обе буквы находятся в одной строке, то каждая из них заменяется соседней, стоящей справа от нее буквой; таким образом miпреобразуется в NK. Если одна из букв находится в конце строки, то она заменяется первой буквой строки; тем самым niстановится GK. Если обе буквы находятся в одном столбце, то каждая из них заменяется буквой, находящейся непосредственно под ней; так что вместо geполучается OG. Если одна из букв является нижней буквой столбца, то она заменяется верхней буквой столбца; таким образом vезаменяется на CG.

Если же буквы диграфа находятся в разных строках и столбцах, шифровальщик поступает по-другому. Чтобы зашифровать первую букву, двигайтесь вдоль строки, в которой находится первая буква, пока не достигнете столбца, в котором находится вторая буква; после чего замените первую букву буквой, находящейся на пересечении этой строки и столбца. Чтобы зашифровать вторую букву, двигайтесь вдоль строки, в которой находится вторая буква, пока не достигнете столбца, в котором находится первая буква; после чего замените вторую букву буквой, находящейся на пересечении этой строки и столбца. Таким образом, mестанет GD,а еtпреобразуется в DO.Полностью зашифрованное сообщение примет вид:

Читать дальше