Разработчики поступили просто: наличие бесплатной версии привлекает к проекту новых пользователей, которые добавляют свои сигнатуры в базу данных сообщества и тестируют на своем оборудовании непроверенное программное обеспечение. Версию Free можно установить обычным образом на жесткий диск или на USB-устройство хранения информации. Единственное ограничение этой версии – невозможность удаления найденных вредоносных файлов (производится только проверка компьютера). Зато ее можно производить любое количество раз для подстраховки, запуская вручную или по расписанию, и в случае обнаружения проблем принимать меры с помощью других утилит, описанных в данной книге.

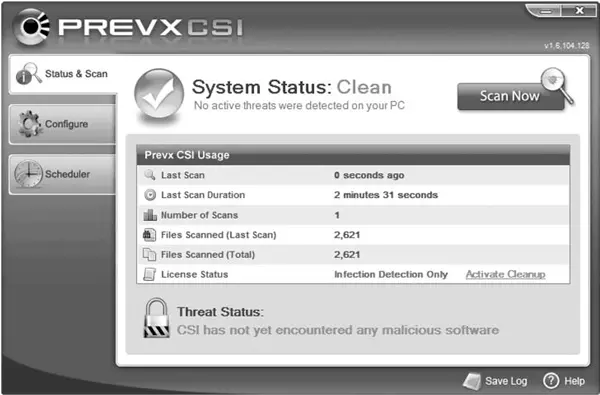

Установка Prevx1 не вызывает сложностей, но для верификации требуется подключение к Интернету. Запустите исполняемый файл, подтвердите согласие с лицензией, установив флажок и нажав кнопку Continue(Продолжить). Начнется сканирование системной области, по окончании которого будет выведен результат (рис. 5.12).

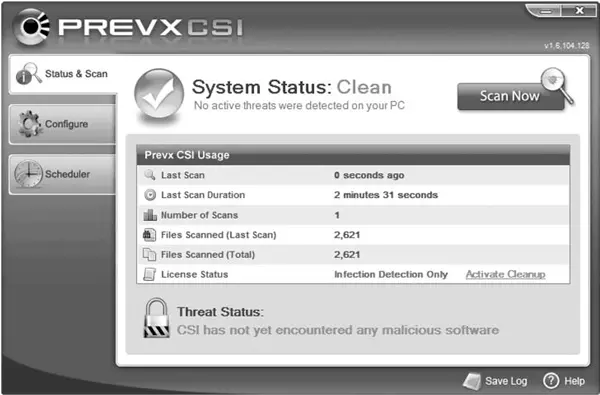

Рис. 5.12.Консоль управления Prevx CSI

Обратите внимание на сообщение после System Status. Если значок напротив окрашен в зеленый цвет и подписан Clean, это означает, что на компьютере не обнаружено вредоносных программ. Если значок красный и подпись Infected– на компьютере найдены вредоносные программы и следует принять меры. Если на компьютере будет обнаружена неизвестная программа, значок окрасится в желтый предупреждающий цвет, в этом случае пользователь должен быть внимателен, так как это может быть вредоносная программа.

Prevx должен обновлять локальную базу по мере необходимости, если соединение производится через прокси-сервер, его настройки следует указать на вкладке Configureв поле Activate Proxy Support. Автоматическую проверку системы можно установить на вкладке Scheduler. Установите флажок Scan my system everyи с помощью раскрывающихся списков, расположенных справа, укажите периодичность и время проверки. Можно выбрать ежедневную проверку ( Day) или указать на один из дней недели. Чтобы проверка производилась, если компьютер был выключен, установите флажок If my computer is not powered is on at the scheduled time. Для проверки компьютера после загрузки системы установите Scan automatically on bootup.

Глава 6

Потенциально опасные программы

Терминология и теория

Борьба с потенциально опасными программами

До этой главы речь шла в основном о программах, наносящих компьютеру явный вред. Однако в последнее время в прессе все чаще появляется информация не о вирусах и хакерских атаках, а о шпионских и рекламных модулях. Разберемся, что представляют собой продукты этого класса, и научимся с ними бороться.

6.1. Терминология и теория

В начале 1990-х годов были популярны вирусы и другие программы, целью которых было разрушение информации или просто шутка. Интернет развивался, количество пользователей быстро увеличивалось, и, главное, в Интернет пришли большие деньги. Появились организации и компании, заинтересованные в сборе маркетинговой информации и рекламе пользователю. Бизнес освоил новую сферу – Интернет. Чтобы совершить покупку, уже не нужно ехать с деньгами в магазин: достаточно зайти на сайт, заполнить форму и указать номер кредитной карточки – товар доставят домой. Естественно, появились желающие завладеть такой информацией.

Спрос порождает предложение, поэтому появились программы, предназначенные для вышеописанных целей. Прежде всего необходимо разобраться с терминологией. Устоявшихся терминов пока нет, и категорию опасности различным классам программ каждый производитель присваивает по-своему. Термин Malware произошел от слияния двух английских слов – malicious (плохое, злобное) и software (программное обеспечение). Им обозначают все программы, наносящие вред компьютеру, на котором они выполняются, или другим компьютерам в сети. Сюда входят сетевые и почтовые черви, компьютерные вирусы, троянские программы, хакерские утилиты, шпионские и рекламные модули и пр.

Шпионские модули, или Spyware , собирают информацию о компьютере и предпочтениях пользователя: посещаемых интернет-ресурсах, поисковых запросах, версии операционной системы и веб-браузера, используемом программном обеспечении, IP-адресе компьютера, с которого пользователь выходит в Интернет, и другие данные, которые можно использовать для рекламных кампаний. Они же могут применяться для кражи кодов и паролей доступа к ресурсам, электронных денег, номеров кредитных карт и иногда для уничтожения информации. В эту категорию иногда включают программы, предназначенные для перенаправления пользователя к своим собственным ресурсам. Для этого подменяется начальная страница загрузки браузера, фальсифицируются результаты поиска в Интернете, причем иногда с использованием подставного веб-сайта, внешне похожего на известный поисковый ресурс. Некоторые антивирусные компании, например «Лаборатория Касперского», относят к Spyware следующие элементы.

Читать дальше

Конец ознакомительного отрывка

Купить книгу