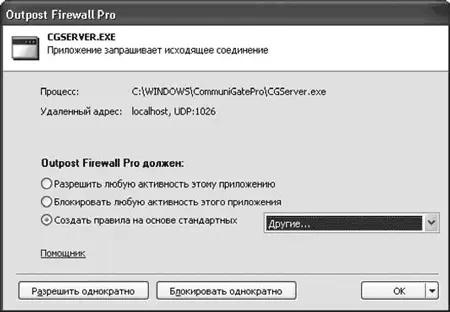

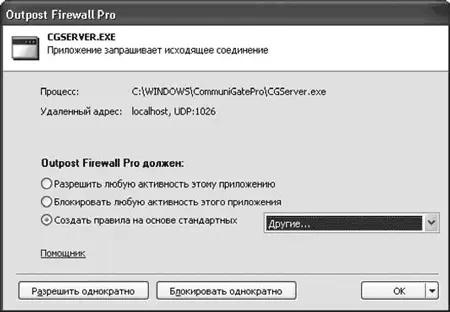

Рис. 4.3.Приложение пытается получить доступ в Сеть

Дополнительно при включенном модуле Anti-Spyware анализируется запрос, и если все нормально, рядом с именем приложения появляется метка Шпионских программ не обнаружено. На основании полученной информации пользователь может принять одно из следующих решений:

• Разрешить любую активность этому приложению– приложение заносится в список доверенных, и все запрошенные им соединения автоматически разрешаются;

• Запретить любую активность этому приложению– приложение получает статус запрещенного, и все соединения автоматически блокируются;

• Создать правило на основе стандартных– большинству приложений необходим доступ в Сеть только по определенным протоколам и портам; в поставке Outpost имеются шаблоны, которые можно использовать при создании правил для таких приложений, – этом случае приложение будет ограничено указанными протоколами;

• Разрешить однократноили Блокировать однократно– если вы сомневаетесь в назначении программы, то можете однократно разрешить или запретить ей доступ в Сеть и проследить за реакцией приложения.

Нажав на ссылку Помощник, вы можете получить более подробную информацию о процессе, помогающую принять правильное решение, в том числе полученную с сайта разработчиков. В меню кнопки ОКможно активизировать Режим автообучения.

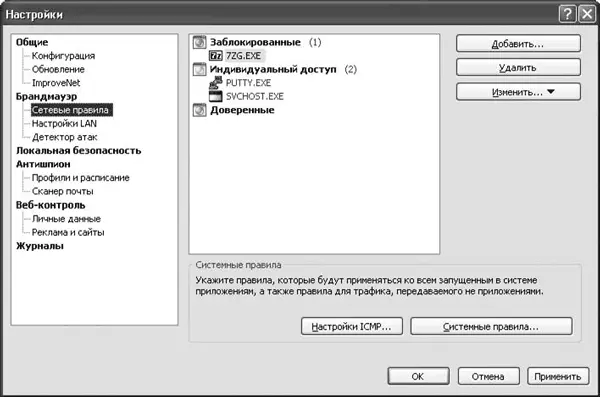

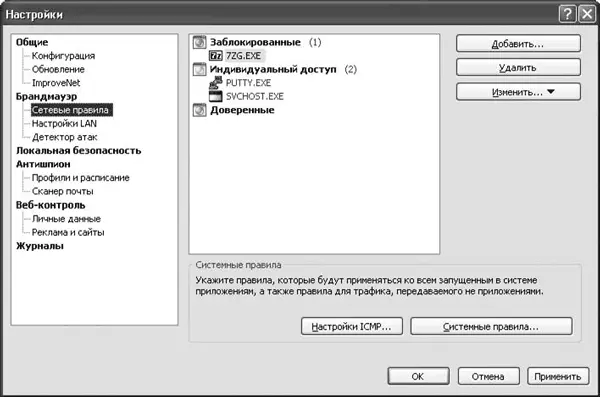

Для такого приложения вы также можете создать собственное правило c описанием. Для примера создадим правило для веб-браузера Firefox. В контекстном меню, вызываемом щелчком правой кнопкой мыши на значке в области уведомлений, выберите пункт Настройки, в появившемся окне (рис. 4.4) перейдите на вкладку Брандмауэр → Сетевые правилаи нажмите кнопку Добавить.

Рис. 4.4.Окно создания сетевых правил

Программа попросит указать путь к исполняемому файлу. С помощью файлового менеджера перейдите в каталог, куда был установлен Firefox (по умолчанию это C:\Program Files\Mozilla Firefox), где выберите файл firefox.exe. По умолчанию приложение попадает в категорию Заблокированные; чтобы разрешить ему выход в Сеть, в контекстном меню выберите пункт Всегда доверять этому приложению.

В этом случае приложение получит полный доступ. Чтобы настроить его поведение более тонко, в том же меню выберите пункт Использовать правила. Появится окно Редактор правил, где на вкладке Сетевые правиланужно нажать кнопку Новое. В появившемся окне отредактируйте правило, указав событие (направление, адрес и порт) и параметры (оповещать, активизировать динамическую фильтрацию, не регистрировать). Щелчком на подчеркнутой ссылке в поле Расшифровка правиламожно изменить значения параметров.

После окончания периода обучения, то есть когда все правила созданы и пользователь больше не получает запросов, необходимо перейти в Фоновый режимработы. В этом случае брандмауэр работает в невидимом для пользователя режиме, не отображая значок в области уведомлений. Благодаря этому, например, родители могут незаметно для ребенка блокировать нежелательный трафик и контролировать работу в Сети. В данном режиме Outpost Firewall потребляет меньшее количество ресурсов.

Для перехода в фоновый режим вызовите окно настроек. На вкладке Общиев раскрывающемся списке Выберите режим загрузкиустановите Фоновый. Чтобы никто не смог изменить настройки брандмауэра, на этой же вкладке установите переключатель Защита паролемв положение Включитьи задайте пароль.

Кроме Режима обучениясуществуют следующие политики (они доступны в контекстном меню значка в области уведомлений):

• Блокировать все– все соединения блокируются; эту политику можно использовать, например, для временного отключения компьютера от Сети;

• Режим блокировки– блокируются все соединения, кроме разрешенных; после этапа обучения стоит использовать именно эту политику;

• Режим разрешения– разрешаются все соединения, кроме запрещенных;

• Выключить– работа Outpost Firewall, в том числе и детектор атак, приостанавливается, все соединения разрешены.

Читать дальше

Конец ознакомительного отрывка

Купить книгу