Размер: 2,7 Мбайт.

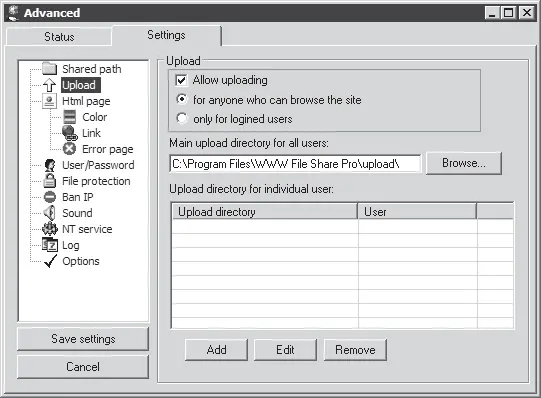

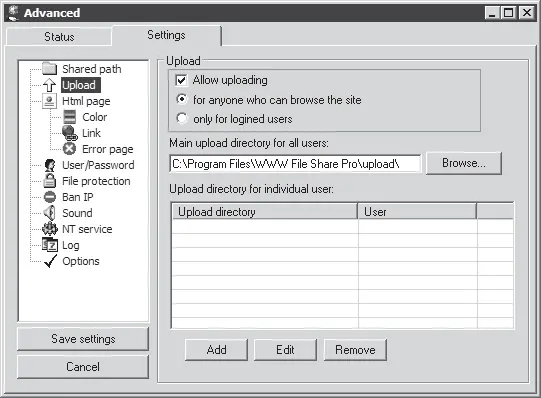

Эта программа предназначена для открытия и настройки на компьютере простого HTTP-сервера, который можно применять для обмена файлами с другими пользователями. Все, что нужно сделать для начала работы, – указать в настройках программы папку, в которую будут загружаться файлы, и директорию, доступ к которой будет открыт другим (рис. 2.38). При этом адресатам устанавливать WWW File Share Pro совсем не обязательно – зная адрес, который генерирует программа, они могут скачивать файлы из указанной вами папки просто при помощи своего браузера.

Рис. 2.38. Настройки программы WWW File Share Pro

Чтобы ограничить допуск к своим ресурсам, вы можете установить пароль на доступ к серверу целиком, защитить паролем некоторые файлы и папки или разрешить загрузку только зарегистрированным пользователям. Кроме того, можно запрещать доступ по IP-адресу.

Глава 3

Безопасность в Интернете

Еще десять лет назад каждый компьютерщик знал, что основным источником распространения различных вирусов являются дискеты. Сегодня все изменилось и вредоносные программы проникают на компьютеры в основном через Интернет.

С каждым днем проблема информационной безопасности становится все более актуальной, а вред, причиняемый вирусами нового поколения, – все более ощутимым. Разработчикам антивирусного программного обеспечения очень сложно оперативно выпускать обновления для своих продуктов, а системные администраторы не всегда успевают своевременно реагировать на новые эпидемии.

В этой главе мы рассмотрим самые современные решения для борьбы с вирусами и другими вредоносными модулями, которые могут причинить вред компьютеру.

Существует очень большое количество разновидностей вредоносных модулей – от сравнительно безопасных, заданием которых является отсылать по указанному адресу ссылки, находящиеся в папке Избранное зараженного компьютера, до таких, которые крадут пароли, нарушают стабильную работу браузера и т. д. Все подобные модули обозначаются общим словом Malware, что является сокращением от Malicious Software, то есть вредоносные программы. К ним, в частности, относятся следующие.

• Adware – рекламные модули, которые могут проявляться в виде баннеров, всплывающих окон, несанкционированной установки программ рекламного характера и т. д.

• Browser Hijack – модули, которые направлены на изменение некоторых компонентов браузера: это задание стартовой страницы, установка прокси-сервера, добавление ссылок в Избранное, инсталляция панели инструментов и т. д.

• Dialers – программы, которые без ведома пользователя начинают соединяться с Интернетом посредством коммутируемого соединения. При этом набираются номера, соединение с которыми будет стоить пользователю больших денег.

• Keyloggers – программы, фиксирующие все нажатия клавиш на клавиатуре и отсылающие созданный лог-файл по заданному почтовому адресу. Такие модули могут также делать копии экрана зараженного компьютера через определенные промежутки времени.

• Trojan Horses – троянские кони, или «логические бомбы». Троянский конь может выполнять на компьютере различные действия – от самых безобидных до опаснейших. Например, он может выдвинуть лоток привода компакт-дисков, заставить указатель мыши произвольно перемещаться по экрану, показывать сообщение с нецензурными выражениями. На этом действие троянского коня не заканчивается – он может красть, удалять или изменять файлы и т. д. Впрочем, возможности этого вируса зависят от фантазии «доброжелателя», приславшего его.

Примечание

Обычно троянский конь не функционирует сам по себе, а прикрепляется к какой-нибудь программе, например internat.exe. Одна из разновидностей троянских коней предназначена для удаленного администрирования. Как правило, такие кони состоят из двух частей: сервера и клиента. Одна часть остается у хакера, а другая отсылается жертве. Когда вирус активизируется на удаленной машине, уровень сетевой безопасности снижается до нуля, поскольку такой компьютер полностью оказывается во власти недоброжелателя. Существуют также троянские кони, собирающие все пароли с компьютера и отсылающие их по указанному адресу. Самый популярный способ распространения троянского коня – по электронной почте.

• Spyware – шпионские модули, собирающие ту или иную конфиденциальную информацию.

Читать дальше

Конец ознакомительного отрывка

Купить книгу