• Specify Restricted Applications – запретить запуск указанных пользователем программ. Запрет устанавливается как на название программы, так и на ее расположение. Иными словами, пользователь сможет обойти запрет, если переименует или переместит исполняемый файл программы.

Чтобы запретить доступ к указанным программам, нужно присвоить значение 1 параметру REG_DWORD-типа DisallowRun, расположенному в ветви реестра HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer. После этого достаточно создать параметр строкового типа в ветви реестра HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\DisallowRun. Значение параметра должно определять название программы, запуск которой нужно запретить. Имя же параметра должно соответствовать порядковому номеру запрещаемой программы (например, 1 для первой программы).

• Specify the Applications that can Run – запретить доступ ко всем программам, кроме указанных в списке.

Чтобы разрешить доступ только к указанным программам, нужно присвоить значение 1 параметру REG_DWORD-типа RestrictRun, расположенному в ветви реестра HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer. После этого достаточно создать параметр строкового типа в ветви реестра HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\RestrictRun. Значение параметра должно определять название программы, запуск которой нужно разрешить. Имя же параметра должно соответствовать порядковому номеру запрещаемой программы (например, 1 для первой программы).

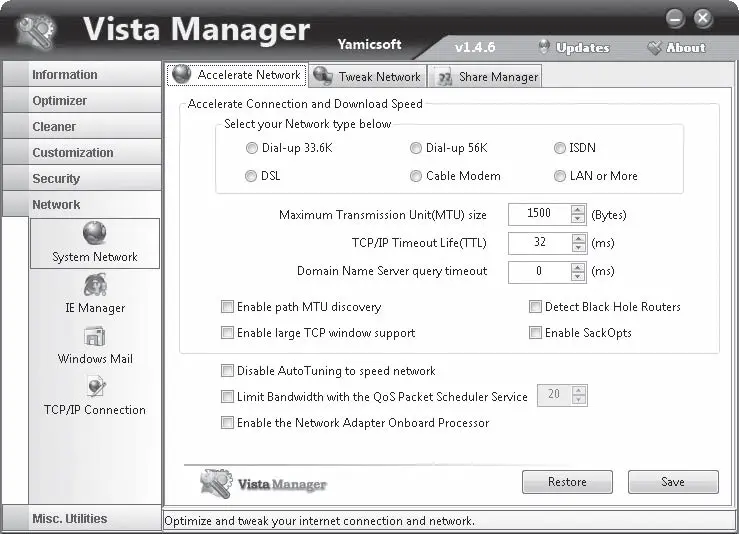

Раздел Network, подраздел System Network

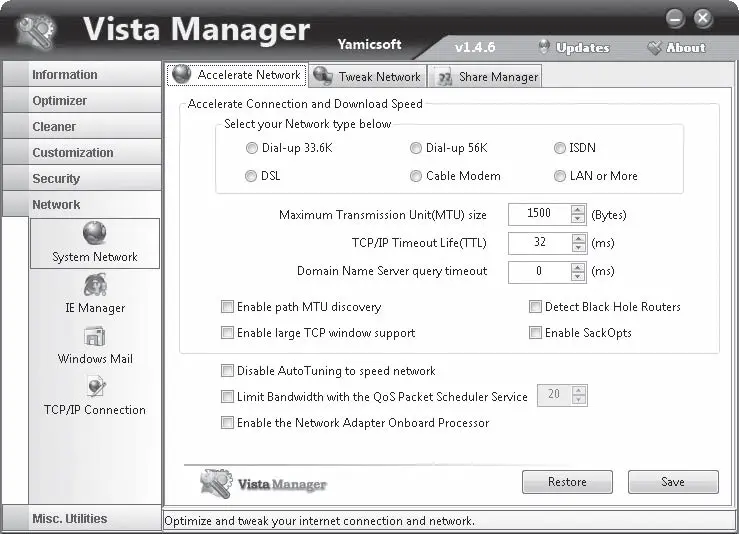

Содержимое данного раздела состоит из трех вкладок: Accelerate Network, Tweak Network и Share Manager (рис. 5.39). Вкладка Accelerate Network является копией подраздела Internet Tweaks раздела Optimizations программы Dtweak Pro (единственное исключение – большее количество предопределенных профилей для настройки в зависимости от типа сети). По этой причине содержимое данной вкладки мы рассматривать не будем.

Рис. 5.39. Подраздел System Network раздела Network

• Hide computer from the Browser list – позволяет скрыть имя данного компьютера из списка обозревателя сети. Благодаря этому станет невозможным сканирование портов компьютера, если атакующий точно не знает IP-адрес компьютера.

При установке данного флажка параметру REG_DWORD-типа Hidden ветви HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters присваивается значение 1. Его также можно изменить с помощью команды NET CONFIG SERVER /HIDDEN:YES.

• Hide Entire Network in Network Neighborhood – дает возможность скрыть из Сетевого окружения значок Вся сеть и другие значки сетевых компьютеров. При установке данного флажка параметру REG_DWORD-типа NoEntireNetwork, расположенному в ветви реестра HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Network, присваивается значение 1.

• Preventing from performing network resource auto-discovery – не выполнять автоматический поиск сетевых папок и принтеров. При установке данного флажка параметру REG_DWORD-типа NoNetCrawling, расположенному в ветви HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced, присваивается значение 1.

• Allow users to connect to this computer by Remote Desktop – разрешить/запретить доступ к удаленному рабочему столу данного компьютера (разрешить подключение к данному компьютеру с помощью программы mstsc.exe).

• Disable default Admin and Disk Drives share server – удалить общие скрытые папки (папки вида <���раздел диска>$, а также папку Admin$). При установке данного флажка параметру REG_DWORD-типа AutoShareWks, расположенному в ветви реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters, присваивается значение 0.

• Restrict IPC$ anonymous user access – при установке данного флажка параметру REG_DWORD-типа AutoShareServer, расположенному в ветви реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters, присваивается значение 0. Назначение параметра аналогично назначению рассмотренного выше параметра AutoShareWks, однако он применяется на серверных операционных системах Windows.

• Restrict access over anonymous connections – запрещает анонимным пользователям выполнять перечисление учетных записей SAM и общих ресурсов. При установке данного флажка параметру REG_DWORD-типа RestrictAnonymous, расположенному в ветви HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa, присваивается значение 1.

Изменить значение этого параметра можно и политикой Сетевой доступ: не разрешать перечисление учетных записей SAM и общих ресурсов анонимными пользователями, расположенной в разделе Конфигурация компьютера → Конфигурация Windows → Параметры безопасности → Локальные политики → Параметры безопасности.

• Disable recent shares in Network Places – не добавлять в папку Сеть удаленные общие папки, к которым пользователи обращались ранее. При установке данного флажка параметру REG_DWORD-типа NoRecentDocsNetHood, расположенному в ветви HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer, присваивается значение 1.

Читать дальше

Конец ознакомительного отрывка

Купить книгу