Отключить механизм кэширования паролей можно, присвоив значение 1 параметру REG_DWORD-типа DisablePasswordCaching, расположенному в ветви реестра HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings.

• Show Verbose Security Status Messages – при входе/выходе из системы отображать расширенные сведения о выполняемых в данный момент действиях. Такую настройку мы уже встречали в предыдущих твикерах реестра.

• Disable Password Caching – запретить кэширование паролей. Для этого параметру REG_DWORD-типа DisablePwdCaching, расположенному в ветви реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Network1, присваивается значение 1.

• Allow Portables to Undock Before Logon – позволяет запретить отстыковку портативного компьютера от док-станции с помощью специальной кнопки док-станции, если ни один пользователь не вошел в операционную систему (отображается окно приветствия). Для этого параметру REG_DWORD-типа UndockWithoutLogon, расположенному в ветви реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System, присваивается значение 0.

Его также можно изменить с помощью политики Устройства: разрешать отстыковку без входа в систему, расположенной в разделе Конфигурация компьютера → Конфигурация Windows → Параметры безопасности → Локальные политики → Параметры безопасности оснастки Редактор объектов групповой политики.

• Require Alphanumeric Windows Password – запретить пароли только с одними символами алфавита либо с одними цифрами. Для этого параметру REG_DWORD-типа AlphanumPwds, расположенному в ветви реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Network, присваивается значение 1.

• Disable the Lock Workstation Button – запретить блокировку компьютера. Для этого параметру REG_DWORD-типа DisableLockWorkstation, расположенному в ветви реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System, присваивается значение 0.

Его можно изменить и с помощью групповой политики Запретить блокировку компьютера, расположенной в разделе Конфигурация пользователя → Административные шаблоны → Система → Варианты действий после нажатия CTRL+ALT+DEL оснастки Редактор объектов групповой политики.

• Disable the Auto Logon Shift Override Feature – отключить работу клавиши Shift в окне приветствия (при входе пользователя в систему). Для этого параметру REG_DWORD-типа IgnoreShiftOverride, расположенному в ветви HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon, присваивается значение 1.

• Require Users to Press Ctrl+Alt+Delete Before Logon – требовать нажатия сочетания клавиш Ctrl+Alt+Delete перед тем, как появится окно приветствия с предложением ввести логин пользователя и пароль для входа в систему. Для этого параметру REG_DWORD-типа DisableCAD, расположенному в ветви HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon, присваивается значение 0.

Его также можно изменить с помощью политики Интерактивный вход в систему: не требовать нажатия CTRL+ALT+DEL, расположенной в разделе Конфигурация компьютера

• Конфигурация Windows → Параметры безопасности → Локальные политики

• Параметры безопасности оснастки Редактор объектов групповой политики.

• Restrict Showing the Last Username – не отображать в окне приветствия имя пользователя, который последним заходил в систему. Данную настройку мы уже встречали в предыдущих твикерах.

• Use Active Authentication for Unlock and Screen Saver – определяет, сможет ли пользователь разблокировать работу компьютера с помощью кэшированных учетных данных или всегда необходимо проверять введенные учетные данные пользователя на контроллере домена (если компьютер входит в состав домена Active Directory). Для этого изменяется значение параметра REG_DWORD-типа ForceUnlockLogon, расположенного в ветви реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon.

Значение этого параметра можно изменить и с помощью политики Интерактивный вход в систему: требовать проверки на контроллере домена для отмены блокировки компьютера, расположенной в разделе Конфигурация компьютера → Конфигурация Windows → Параметры безопасности → Локальные политики → Параметры безопасности.

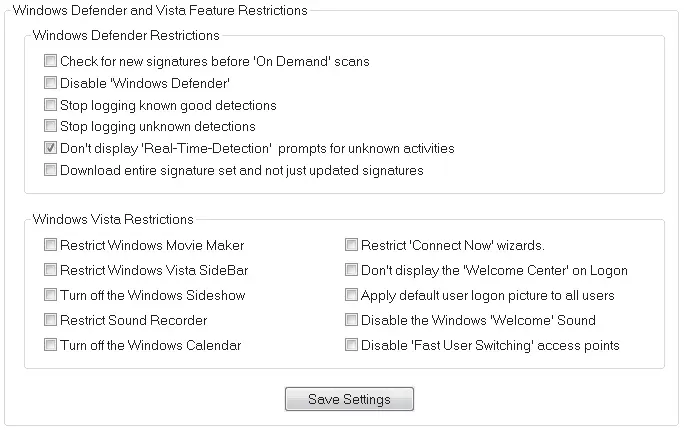

Раздел Security, подраздел Defender

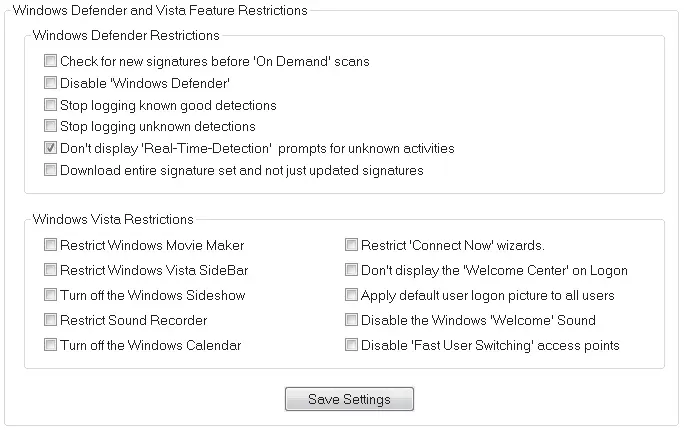

Содержит набор настроек программы Защитник Windows, а также ряд ограничений на работу различных компонентов операционной системы (рис. 5.19). Все эти настройки дублируют собой отдельные групповые политики консоли gpedit.msc. Например, настройки программы Защитник Windows хранятся в групповых политиках раздела Компоненты компьютера_Административные шаблоны → Компоненты Windows → Защитник Windows.

Рис. 5.19. Подраздел Defender раздела Security

Раздел Security, подраздел Firewall Control

Отображает программы-исключения, которым стандартный брандмауэр Windows разрешает взаимодействовать с Интернетом (рис. 5.20). Помимо просмотра списка этих программ, программа Vista Smoker Pro разрешает добавлять новые программы-исключения, а также удалять существующие.

Читать дальше

Конец ознакомительного отрывка

Купить книгу