Чтобы определить IP того, кто общается с вами посредством ICQ, достаточно воспользоваться программой UIN2IP (http://www.soanet.org/other/uin2ip.zip).

Вот список некоторых функций UIN2IP:

• автоматическое обновление листа;

• автоматическое копирование IP-адреса в буфер при двойном щелчке кнопкой мыши на соответствующей позиции списка;

• возможность срочного обновления;

• автоматический запуск программы вместе с Windows.

Определение IP через электронную почту

Чтобы определить IP компьютера, с которого было отправлено письмо, достаточно просмотреть заголовок сообщения (head или RFC-заголовок). Например, у сообщения почтового сервиса http://www.mail.ru заголовок сообщения выглядит так:

From 693236.6714442@zotomerk.com Thu Mar 16 11:34:22 2006

Return-path: <693236.6714442@zotomerk.com>

Received: from [66.62.45.146]

(port=43649 helo=MIT4.zotomerk.com)

by mx19.mail.ru with esmtp

id 1FJnw5-000Evs-00

for pioner_sky@mail.ru; Thu, 16 Mar 2006 11:34:21 +0300

Received-SPF: none (mx19.mail.ru: 66.62.45.146 is neither permitted nor denied by domain of zotomerk.com) client-ip=66.62.45.146; envelope-from=693236.6714442@zotomerk.com; helo=MIT4.zotomerk.com;

Received: by MIT4.zotomerk.com id h34iiu07blk5 for ; Thu, 16 Mar 2006 00:43:24 -0800 (envelope-from <693236.6714442@zotomerk.com>)

Message-Id:

Reply-To:

From: TVolution

Subject: Watch TV on your PC in 2 minutes

Date: Thu, 16 Mar 2006 00:34:21 -0800

X-Complaints-To:

Mime-Version: 1.0

Content-Type: multipart/alternative;

boundary=-mImzJpqgfrAbCdTJKDtgumIIm

Status:

To:

X-Spam: Not detected

Третья строка данного заголовка содержит IP-адрес компьютера (66.62.45.146), с которого было отправлено сообщение.

Как найти настоящего отправителя письма

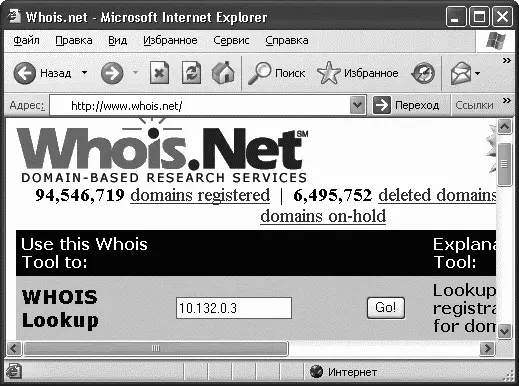

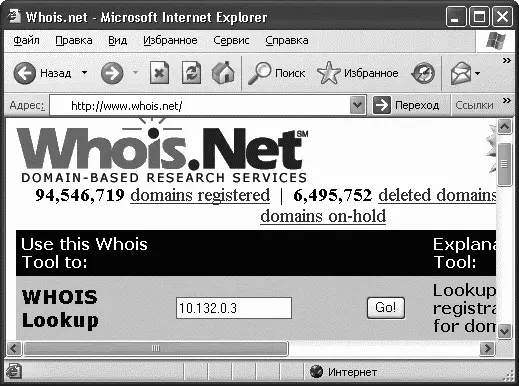

Просмотрев заголовок письма и определив IP-адрес машины, теоретически можно узнать, кто настоящий отправитель. Сделать это можно, воспользовавшись службой Whois (http://www.whois.net). Она позволяет по IP определить провайдера, его выдавшего, географическое положение и многое другое, вплоть до адреса администратора домена (рис. 5.6).

Рис. 5.6. Служба Whois

Чтобы воспользоваться службой Whois, необходимо зайти на веб-сайт http://www.whois.net и в открывшемся окне ввести интересующий вас IP.

5.6. Безопасная электронная почта: шифруем сообщения

Вы, наверное, заметили, что очень часто при переходе на какой-либо сайт, где требуется регистрация и введение личных данных, в строке Адрес привычный http:// меняется на https:// и в нижней части окна Internet Explorer появляется значок в виде желтого замка. С этого момента передача данных осуществляется посредством SSL.

Ни для кого не секрет, что передача почтовых сообщений посредством протоколов POP3 (Post Office Protocol версии 3 – популярный протокол для получения сообщений электронной почты) и SMTP (Simple Mail Transfer Protocol – простейший протокол передачи сообщений) не обеспечивает должного уровня защиты и в ряде случаев ставит под сомнение факт конфиденциальной передачи данных.

Если передаваемые вами данные можно отнести к разряду критических, да и вообще, вы хотите быть уверенным в том, что никто, кроме получателя, не прочитает сообщение, то самое время вспомнить про протоколы защищенной связи. Одним из таких протоколов является SSL – открытый стандарт для создания безопасных каналов подключения, предотвращающих утечку важных конфиденциальных сведений, например таких, как номера кредитных карт. Данный протокол в основном используют для проведения электронных финансовых операций через Интернет, хотя предназначен он для работы и с другими службами Интернета.

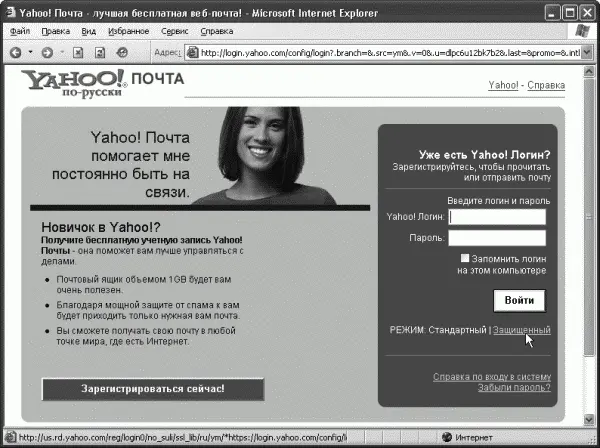

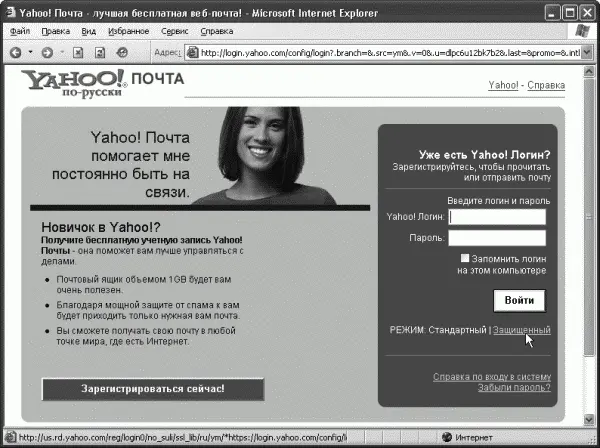

Из почтовых серверов, поддерживающих SSL-шифрование, можно привести «Yahoo! Почту». Отправка защищенных почтовых сообщений через него проста: достаточно лишь зайти на свой почтовый ящик в режиме Защищенный (рис. 5.7).

Рис. 5.7. Для работы через SSL достаточно выбрать защищенный режим

5.7. Безопасность паролей

Одной из причин утечки информации (это относится как к индивидуальным пользователям, так и к крупным предприятиям) являются слабые пароли или их полное отсутствие. Данное обстоятельство открывает возможность применения специализированных программ для подбора паролей, которые получили широкое распространение и довольно часто используются представителями компьютерного андеграунда. Помимо слабых паролей, которые, по статистике, используются в 70 % случаев, необходимо упомянуть и об алгоритмах шифрования, криптографическая устойчивость которых часто оставляет желать лучшего. Ко всему прочему следует добавить множественные уязвимости операционной системы. В данном разделе рассмотрим возможности специализированных программ для нелегального получения паролей.

Читать дальше

Конец ознакомительного отрывка

Купить книгу