Коллектив Авторов - Цифровой журнал «Компьютерра» № 195

Здесь есть возможность читать онлайн «Коллектив Авторов - Цифровой журнал «Компьютерра» № 195» весь текст электронной книги совершенно бесплатно (целиком полную версию без сокращений). В некоторых случаях можно слушать аудио, скачать через торрент в формате fb2 и присутствует краткое содержание. Жанр: Прочая околокомпьтерная литература, на русском языке. Описание произведения, (предисловие) а так же отзывы посетителей доступны на портале библиотеки ЛибКат.

- Название:Цифровой журнал «Компьютерра» № 195

- Автор:

- Жанр:

- Год:неизвестен

- ISBN:нет данных

- Рейтинг книги:5 / 5. Голосов: 1

-

Избранное:Добавить в избранное

- Отзывы:

-

Ваша оценка:

Цифровой журнал «Компьютерра» № 195: краткое содержание, описание и аннотация

Предлагаем к чтению аннотацию, описание, краткое содержание или предисловие (зависит от того, что написал сам автор книги «Цифровой журнал «Компьютерра» № 195»). Если вы не нашли необходимую информацию о книге — напишите в комментариях, мы постараемся отыскать её.

Колонка IT-рынок Промзона Технологии Гид

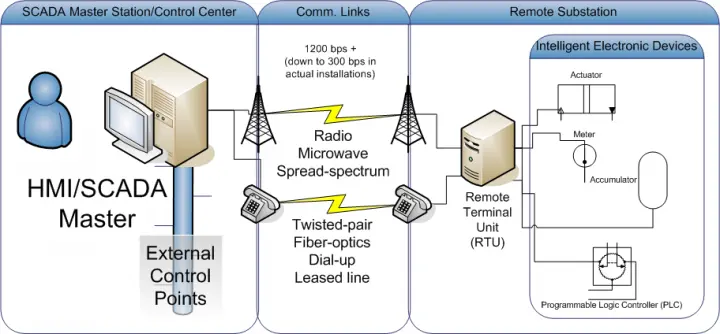

Голубятня: «Тихоокеанский рубеж» — католическая экскурсия от экзорсизма к народному искусству Многофункциональный исполнитель желаний экономкласса в силикетовом сейфе или халате Интернет и подрастающее поколение: эволюция от Франкенштейна к Йеху Меморандум Дилмы — анализ и перспективы Обиженная на Америку HTC уходит в Китай: ждёт ли её там кто-нибудь? «Бобби» против торрентов, или Что такое PIPCU Голубятня: «Молоток.Ру» — долгий путь от услуги к харассменту Могут ли ИТ помочь семейному счастью, или Чем стоит заняться государству вместо «Электронного правительства» Волшебный инструмент Short Squeeze О цвете кожи: опыт обсуждения одной адаптации человека с обоснованием далекоидущих выводов о специфике действия экологических факторов Четыре сценария российского интернет-будущего Для чего стартапы уходят в море — и почему это не решает всех земных проблем? Минкомсвязь, или Бессмысленный полёт мотылька в опасной близости от лампы Отчислена! Начавшийся учебный год нанёс ещё один удар по персоналке Два взгляда на будущее велосипедов Гибрид мышки и сенсорного пера Современный стул для классической библиотеки: Оксфордский университет подвёл итоги конкурса на дизайн новых стульев Стена из Lego в швейцарском офисе Google в зависимости от освещения показывает разных героев «Звёздных войн» NailDisplay: напёрсток с OLED-дисплеем в качестве дополнения к смартфону TapTap: браслет, передающий прикосновения на расстоянии Семь забавных «пасхальных яиц», или спрятанных сюрпризов, в сервисах Google Трудно быть героем: почему Ассанжу не понравилась «Пятая власть» Через «интернет вещей» к «интернету всего» Удалённая деэлектрификация: как погасить огни большого города с ноутбука Проклятье аккумуляции, или Почему не слышно про супермаховик? Новые бионические протезы будут передавать тактильные ощущения Виртуальная реальность: на пути к Шлему Ужаса Робот и эхо далёкой войны Как T-Mobile US отменила международный роуминг и почему нам рано о подобном даже мечтать Превращаем смартфон или планшет под управлением Android в сервер