Пожалуйста, не надо все сначала!

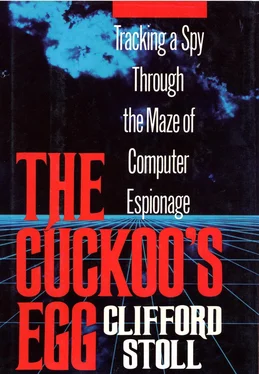

Начальник моей лаборатории, однако, настойчиво приказал изолировать нашу систему от сети. Следующие две недели мы обшаривали программное обеспечение наших систем, находя троянских коней и потайные пароли. Хакер проник в незащищенный компьютер, которым пользовалась пара астрономов, исследовавших инфракрасные излучения. Они не заботились о безопасности… им надо было только подключаться к сети. Поскольку я обменивался с ними программами, мы выставили наши системы одинаково, так, чтобы не нужен был пароль при передаче информации из их компьютера в мой. Хакер угадал пароль для их системы ЮНИКС. Оттуда он стал суперпользователем и проскользнул в мой компьютер.

Через пару дней этот сукин сын позвонил мне. Сказал, что его имя Дэйв. Он из Австралии.

— Я решил показать, что ваша безопасность не сильна!

— Но я не хочу закрывать мой компьютер, — ответил я. — Я доверяю другим астрономам.

— Вы думаете, хакеры плохие. Нет!

— Вы пробрались в мой компьютер, чтобы доказать, что хакеры хорошие?

— Именно, — ответил Дэйв. — Мы помогаем вам, находя огрехи в безопасности.

Недавно тайная полиция, ФБР и полиция Австралии выследили трех австралийских хакеров. Обвиненные в воровстве телефонных услуг и в проникновении в компьютеры, они попали за решетку. Одного из них звали Дэйв.

Ну вот — космический телескоп на орбите. И Обсерватория на Гавайях почти закончена — другой отличный телескоп, для которого мне хотелось бы разрабатывать программы. Я мог бы принести пользу не только в роли охотника или жертвы. Есть ли где-нибудь местечко для астронома, который ненароком сбился на компьютерное волшебство?

Если вас заинтересовали технические подробности, прочтите мою статью «Выслеживание хитрого хакера» («Stalking the Wily Hacker») в майском 1988 года выпуске журнала Communications of the ACM. Это академическая статья, описывающая методы, использованные хакером для проникновения в компьютеры.

Кроме того, я описал, как отслеживать хакеров, в работе «Чем кормите троянского коня?» («What Do You Feed a Trojan Horse?»), опубликованной в Трудах X научной конференции по компьютерной безопасности (сентябрь 1987). Поскольку я писал эту статью, когда хакер еще активно проникал в компьютеры, она о том, как отслеживать сети, и не касается наших проблем.

Чтобы найти некоторые подробности об АНБ и их проблемах компьютерной безопасности, читайте «Загадочный дворец» («The Puzzle Palace») Джеймса Бэмфорда. Бэмфорд описывает кульминацию войны между теми, кто создает программы, и теми, кто их разрушает; должно быть, он получил немалое удовольствие, выпытывая эти подробности у суперсекретного агентства. Книга Дэвида Кана «Взломщики кода» («The Codebreakers») — замечательное описание и история шифрования, которая рассказывает, как компьютеры используют криптографию для защиты своих данных. В «Глубокой черноте» («Deep Black») Уильям Е. Барроуз пишет главным образом о секретных наблюдениях со спутников-шпионов, но показывает также и использование компьютеров в шпионаже.

В качестве более земного, но конкретного и полезного описания проблем и методов компьютерной безопасности читайте «Оборонные секреты. Разделение данных»; это можно найти в Конгрессе США, отделе технологического налогообложения, OTA-CIT-310. Еще больше технических деталей дано в книге Дороти Деннис «Криптография и безопасность данных». Хакер, вероятно, не смог бы пробраться в нашу систему, если бы мы читали (и применяли) «Безопасность системы ЮНИКС», написанную Вудом и Коганом. Имеется также доклад Дэвида Карри «Повышение безопасности вашей системы ЮНИКС». Название говорит само за себя; спрашивайте доклад по адресу ITSTD-721-FR-90-21 SRI International, 333 Ravenswood Avenue, Menlo Park, CA 94025.

Проблемы компьютерной безопасности обычно обсуждаются первыми на конференциях по сетям Интернет и Юзнет. Имеются доступные всему миру электронные доски объявлений: там часто появляются первые слухи о возникающих проблемах. Чтобы узнать о последних проблемах компьютерной безопасности, посмотрите материалы конференций Unix-wizards, Info-vax, Security, TCP-IP и Virus-L. Прошла небольшая дискуссия на конференции Risk-forum, где участники обсуждают социальные вопросы, относящиеся к компьютерам. Состоялось также несколько конфиденциальных конференций по безопасности; участие в них «только по приглашениям» иллюстрирует паранойю, окружающую эту сферу. Есть также анонимные и пиратские доски объявлений; они редко содержат полезную информацию, но наглядно демонстрируют, что на уме у некоторой части нашего населения.

Читать дальше

Конец ознакомительного отрывка

Купить книгу

![Джон Уиндэм - День триффидов [День триффидов. Куколки. кукушки Мидвича. Кракен пробуждается]](/books/85014/dzhon-uindem-den-triffidov-den-triffidov-kukolk-thumb.webp)