Примером инструментария для построения экранирующих шлюзов является TIS Firewall Toolkit компании Trusted Information Sys– tems.

В гибридных системах, таких как Firewall-1 компании Sun Micro– systems, появляются новые возможности, такие как отслеживание передачи информации в рамках датаграммных протоколов.

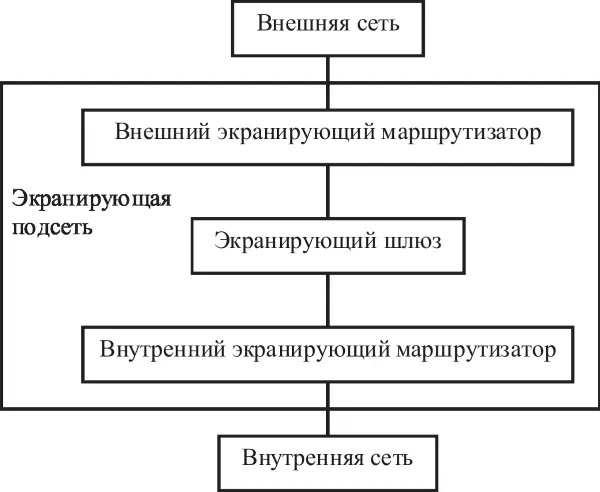

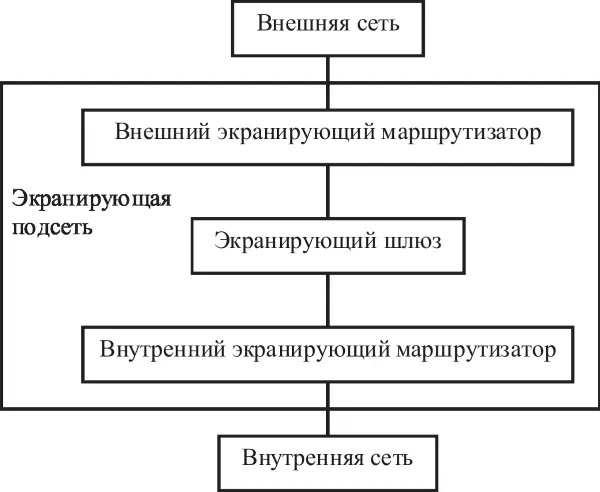

Важным понятием экранирования является зона риска, которая определяется как множество доступных злоумышленнику систем после преодоления межсетевого экрана или какого-либо из его компонентов. Как правило, для повышения надежности защиты межсетевой экран реализуют как совокупность элементов, при этом «взлом» одного из них еще не открывает доступ ко всей внутренней сети. Пример конфигурации многокомпонентного межсетевого экрана представлен на Рис. 6.

В большинстве случаев экранирующая система должна:

1. Обеспечивать безопасность внутренней (защищаемой) сети и полный контроль над внешними подключениями и сеансами связи.

2. Обладать мощными и гибкими средствами управления для полного и простого воплощения в жизнь политики безопасности организации. Экранирующая система должна обеспечивать простую реконфигурацию системы при изменении структуры сети.

3. Работать незаметно для пользователей локальной сети и не затруднять выполнение ими легальных действий.

4. Работать эффективно и успевать обрабатывать весь входящий и исходящий трафик на максимальных режимах. Это необходимо для того, чтобы не было воздействий DOS-атак на firewall.

5. Обладать свойствами самозащиты от любых несанкционированных воздействий, так как межсетевой экран является ключом к конфиденциальной информации в организации.

6. Если у организации имеется несколько внешних подключений, в том числе и в удаленных филиалах, система управления экранами должна иметь возможность централизованно обеспечивать для них проведение единой политики безопасности.

7. Иметь средства авторизации доступа пользователей через внешние подключения. Типичной является ситуация, когда часть персонала организации должна выезжать, например, в командировки, и в процессе работы им требуется доступ, по крайней мере к некоторым ресурсам внутренней компьютерной сети организации. Система должна надежно распознавать таких пользователей и предоставлять им необходимый вид доступа.

Рис. 6.Многокомпонентный экран

Экранирование позволяет поддерживать доступность сервисов внутри информационной системы, уменьшая или вообще ликвидируя нагрузку, инициированную внешней активностью. Уменьшается уязвимость внутренних сервисов безопасности, поскольку первоначально злоумышленник должен преодолеть межсетевой экран, где защитные механизмы сконфигурированы особенно тщательно. Экранирование дает возможность контролировать информационные потоки, направленные во внешнюю систему или сеть, обеспечивая режим конфиденциальности.

Экранирование в сочетании с другими мерами безопасности использует идею многоуровневой защиты. За счет этого внутренняя сеть подвергается риску только в случае преодоления нескольких, по-разному организованных защитных рубежей.

Наличие инструмента межсетевого экранирования позволяет использовать его и для контроля доступа к информационным ресурсам организации по коммутируемым каналам связи. Для этого необходимо использовать устройство, называемое терминальным сервером. Терминальный сервер представляет собой программно-аппаратную конфигурацию.

Конфигурация межсетевого экрана с экранирующей подсетью является одной из наиболее надежных, так как имеет три уровня защиты:

1) внешний экранирующий маршрутизатор;

2) экранирующий шлюз;

3) внутренний экранирующий маршрутизатор.

Слабые места каждой из этих систем различны. Экранирующая подсеть позволяет простое включение коммутируемых каналов связи в общий контур обеспечения безопасности. Критичным будет эффективность работы экранирующего шлюза, его способность эффективно перерабатывать проходящую через межсетевой экран информацию. Это требует установки программного обеспечения с малыми потерями в производительности системы на экранирующий компьютерный шлюз, который достаточно надежно защищен встроенными средствами операционной системы.

Используемые межсетевые экраны должны иметь следующие основные требования:

Читать дальше

Конец ознакомительного отрывка

Купить книгу