Преимущество новейшей двухдиапазонной технологии 2, 4Ггц и 5Ггц, состоит в возможности организовывать сети общего доступа в публичных местах (образовательных заведениях и пр.). Устройство незаменимо для беспроводных сетей в аэропортах, кафе, универмагов, университетов и мест с большой концентрацией людей.

DWL-6000AP также может выполнять роль моста между сетями 802.11a и 802.11b, или связывать их с традиционными, «проводными» сетями, для чего в устройстве есть встроенный порт 10/100 Ethernet.

Часть 8.

Руководство «сетевика»: Wi-Fi Protected Access (WPA)

Глава 1.

Все зависит от элементов в уравнении

WPA представляет собой подмножество технологий из грядущего стандарта 802.11i, который комитет Wi-Fi Alliance называет WPA2. Комитет Wi-Fi Alliance посвятил WPA целый раздел сайта для продвижения нового стандарта в жизнь. Так что если вам нужна подробная информация из первых рук, то вы знаете, где её найти.

Достаточно полезным документом можно назвать презентацию для средств массовой информации, показанную на последней выставке Networld+Interop в апреле. Презентация даёт как подноготную WPA, так и информацию о составляющих элементах технологии.

Там же даётся простое «уравнение» расчёта WPA:

WPA = 802.1X + EAP + TKIP + MIC

То есть WPA является суммой нескольких элементов.

Глава 2.

Аутентификация пользователя

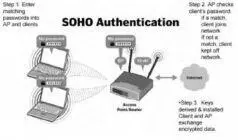

Стандарт WPA использует 802.1x и Расширенный протокол аутентификации (Extensible Authentication Protocol, EAP) в качестве основы для механизма аутентификации. Аутентификация требует, чтобы пользователь предъявил свидетельства/мандат (credentials) того, что ему позволено получать доступ в сеть. Для этого права пользователя проверяются по базе данных зарегистрированных пользователей. Для работы в сети пользователь должен обязательно пройти через механизм аутентификации.

База данных и система проверки в больших сетях обычно принадлежат специальному серверу — чаще всего RADIUS. Однако, поскольку применение WPA подразумевается всеми категориями пользователей беспроводных сетей, стандарт имеет упрощённый режим, который не требует использования сложных механизмов.

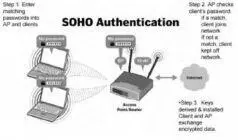

Этот режим называется Pre-Shared Key (WPA-PSK) — при его использовании необходимо ввести один пароль на каждый узел беспроводной сети (точки доступа, беспроводные маршрутизаторы, клиентские адаптеры, мосты). До тех пор, пока пароли совпадают, клиенту будет разрешён доступ в сеть.

Несмотря на то, что предшественник WPA, протокол WEP, не имел каких-либо механизмов аутентификации вообще, ненадёжность WEP заключается в криптографической слабости алгоритма шифрования. Как указано в этом прекрасно написанном документе от RSA Security, ключевая проблема WEP кроется в слишком похожих ключах для различных пакетов данных.

Части TKIP, MIC и 802.1X уравнения WPA играют свою роль в усилении шифрования данных сетей с WPA. В следующей выдержке из документации Wi-Fi Alliance WPA дан хороший обзор того, как они работают вместе: TKIP увеличивает размер ключа с 40 до 128 бит и заменяет один статический ключ WEP ключами, которые автоматически создаются и распространяются сервером аутентификации. TKIP использует иерархию ключей и методологию управления ключами, которая убирает предсказуемость, использовавшеюся взломщиками для снятия защиты ключа WEP.

Для этого TKIP усиливает структуру 802.1X/ EAP. Сервер аутентификации, после принятия мандата пользователя (credential), использует 802.1X для создания уникального основного ключа (двустороннего) для данного сеанса связи. TKIP передаёт этот ключ клиенту и точке доступа, затем настраивает иерархию ключей и систему управления, используя двусторонний ключ для динамического создания ключей шифрования данных, которые используются для шифрования каждого пакета данных, которые передаются по беспроводной сети во время сеанса пользователя. Иерархия ключей TKIP заменяет один статический ключ WEP на примерно 500 миллиардов возможных ключей, которые будут использоваться для шифрования данного пакета данных.

Проверка целостности сообщений (Message Integrity Check, MIC) предназначена для предотвращения захвата пакетов данных, изменения их содержимого и повторной пересылки. MIC построена на базе мощной математической функции, которую применяют отправитель и получатель, а затем сравнивают результат. Если он не совпадает, то данные считаются ложными и пакет отбрасывается.

Читать дальше