Количество возможных слов, словосочетаний, слоганов и их комбинаций с учетом синонимов даже на простых примерах при одновременном выявлении информационных угроз различной направленности измеряется тысячами. Чем полнее это множество, тем больше вероятность выявления угрозы на раннем этапе ее зарождения. Но для человека-оператора отследить развитие процесса по всем направлениям не представляется возможным. Поэтому задача автоматизации факта выявления изменений в частотах повторения новостных тематик и оперативного удобного представления результатов оператору является актуальной и практически значимой.

Обозначим через x i— слово/словосочетание, относящееся к i новостной тематике.

V j(x i) — число новостных сообщений, содержащих x i, в течение j временного периода (j — в зависимости от решаемой задачи, может быть порядковым номером минуты, часа, суток, неделей и т. п.), так, например,

V 1(x i) — число новостных сообщений, содержащих x i, за первый час наблюдения;

V 2(x i) — число новостных сообщений, содержащих x i, за второй час наблюдения;

V j(x i) — число новостных сообщений, содержащих x i, за j-ый час наблюдения и т. д.

Тогда величина:

V j(x i) 1= V j+1(x i) — V j(x i)

характеризует направление развития числа новостных сообщений, а величина:

V j(x i) 2= V j+1(x i) 1— V j(x i) 1= V j+2(x i) — 2V j+1(x i) + V j(x i)

свидетельствует об устойчивости процесса.

При этом должен существовать интервал, для которого, начиная с некоторого t 1, выполняется V j(x i) > V 0.

Таким образом, задача сводится к формированию множества {x i}, формированию множества доверенных источников ({y i} — ресурсов сети Интернет), по которым будет осуществлен регулярный сбор данных о {x i} с последующей оценкой значений V j(x i) 1и V j(x i) 2по разным временным интервалам (Δt).

Считаем, что информационная угроза имеет место, если значения V j(x i) 1и V j(x i) 2превышают некоторый порог и выполняется V j(x i) > V 0, начиная с некоторого j и до текущего временного интервала не менее, чем для Р% временных интервалов [15] По нашим оценкам P=60.

.

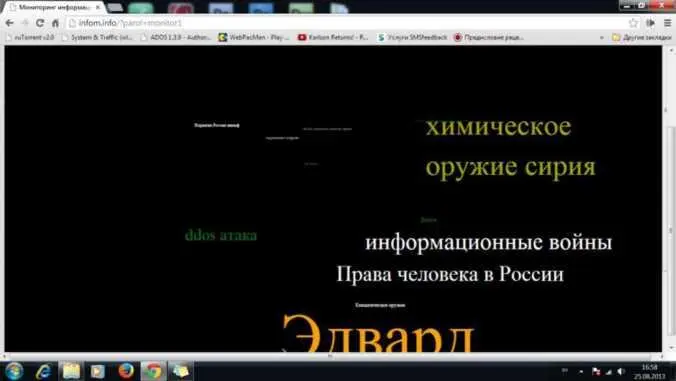

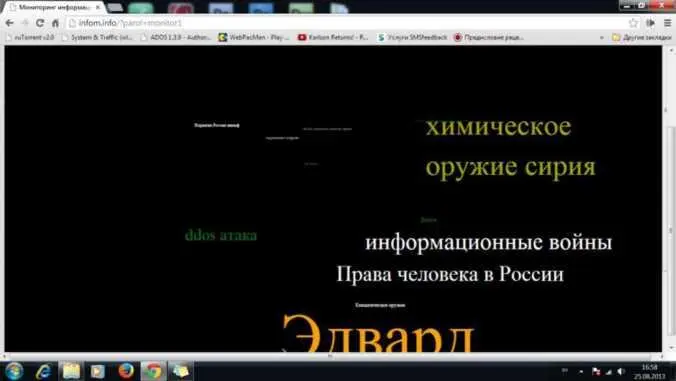

В ходе предварительных исследований был создан специальный макет, на котором изучались представленные выше результаты и предложения. Ниже приведен скриншот экрана макета.

Для макета было использовано следующее множество {x i}:

— химическое оружие Сирия;

— права человека в России;

— Эдвард Сноуден;

— нарушение воздушного пространства;

- Россия нарушение морских границ;

- информационные войны;

- климатическое оружие;

- Курильские острова;

- Норвегия Россия шельф.

В качестве множества {y i— новостных ресурсов сети Интернет — было взято множество новостных ресурсов Google и отфильтровано с помощью службы Google по адресной рассылке новостных сообщений заданной тематики. Сегодня подобные рассылки можно получать у любого серьезного новостного ресурса (yandex.ru, mail.ru, Би-би-си и др.). При необходимости дополнительно можно сделать собственный поисковик, ориентированный на конкретные доверенные ресурсы.

В качестве специальных эффектов были использованы цвета и форма подачи материалов в виде «облака тегов». Цвета выбраны следующие:

— белый — число новостных сообщений находится в заданных (естественных) границах;

— желтый — число новостных сообщений выходит за пределы границы (верх);

— зеленый — число новостных сообщений выходит за пределы границы (вниз);

— красный — число новостных сообщений значительно нарастает (V J(x i) 1и V j(x i) 2больше установленных значений).

В том случае, если появляются сообщения с предупреждающей окраской, оператор всегда может перейти к детальному исследованию новостного процесса.

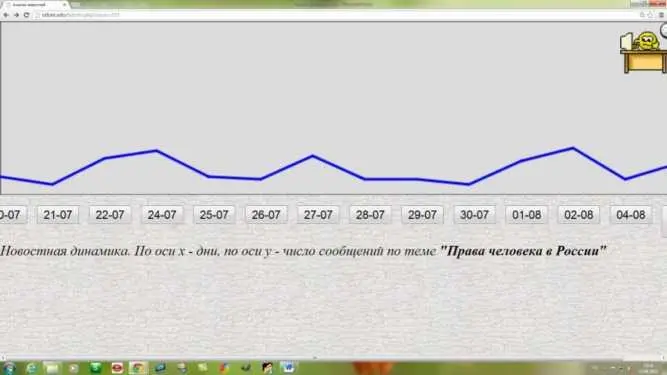

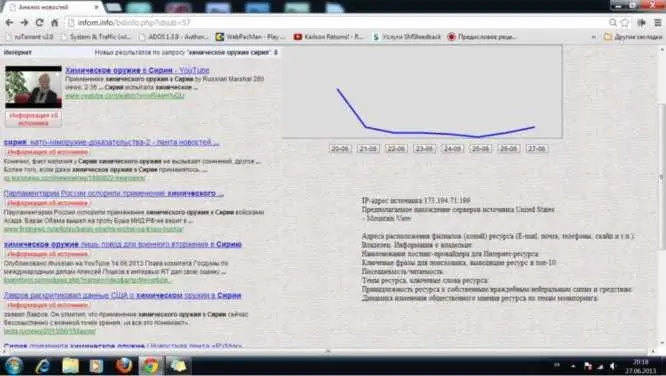

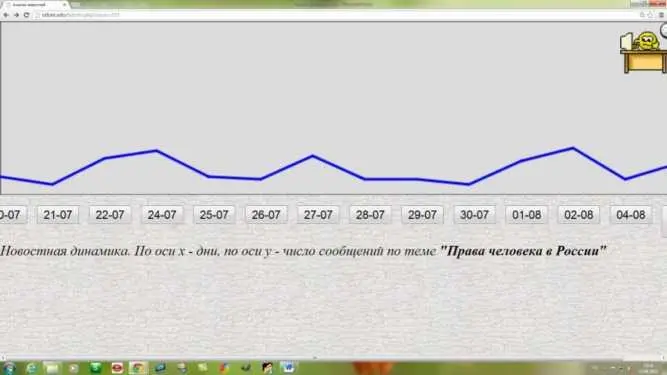

По вертикальной оси — число новостных сообщений, по горизонтальной — время в выбранном масштабе, в данном случае — день-месяц. По нажатию соответствующей кнопки оператору представляются ссылки на все новости данного дня:

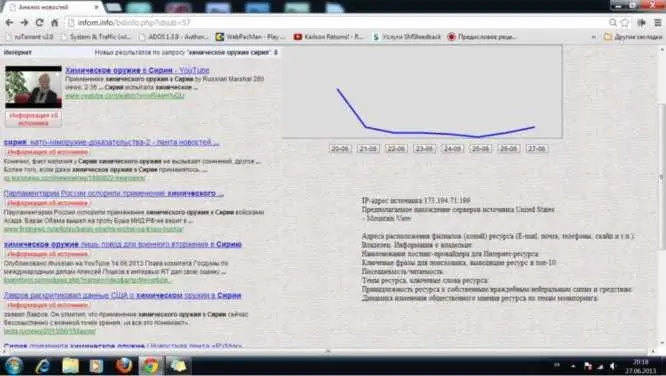

На вышеприведенном экране макета оператор может непосредственно по ссылке перейти на сайт, где размещена новость, а также посмотреть информацию об источнике (специальная красная кнопка «Информация об источнике»). При нажатии на эту кнопку в правой нижней части экрана высветится следующая информация:

Читать дальше