✓ Зашифровать перед отправкой– письмо будет зашифровано с использованием электронного публичного ключа адресата. Этот параметр не нужно включать, иначе программа будет искать ключ для каждого адресата, но, как показывает практика, зашифрованная переписка ведется с 2–3 адресатами, остальные криптографию не используют, поэтому и шифровать каждое сообщение не нужно.

Вернемся в меню Криптография и безопасность. Для подписи вашего письма выберите команду Подписать перед отправкой. А если желаете отправить зашифрованное сообщение, то выберите команду Зашифровать перед отправкой. При этом у вас должен быть публичный ключ человека, которому вы будете отправлять зашифрованное сообщение.

Из подменю OpenPGP(см. рис. 5.22) можно выбрать дополнительные опции подписи и шифрования:

✓ Подписать блок– будет подписан фрагмент письма;

✓ Подписать весь текст– будет подписано все письмо;

✓ Зашифровать весь текст– весь текст письма будет зашифрован;

✓ Подписать и зашифровать весь текст –название команды, надеюсь, не нуждается в комментариях.

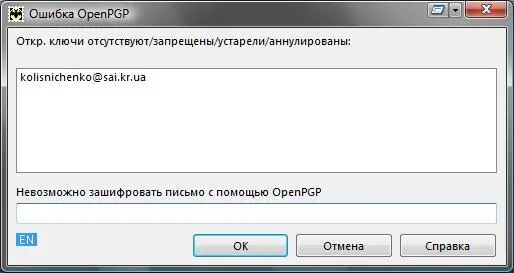

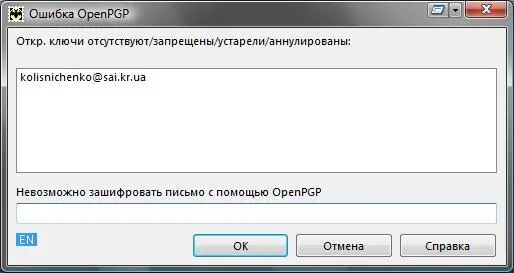

Все. Осталось только нажать кнопку Отправить. Если вы выбрали команду Зашифровать перед отправкой, но публичный ключ адресата не установлен, вы увидите вот такое окошко (рис. 5.24).

Рис. 5.24.Отсутствует публичный ключ…

Что делать, надеюсь, вы уже догадались. Из меню OpenPGPвыберите команду Управление ключами OpenPGP. Затем в открывшемся окне выберите команду Ключи | Импорти укажите файл с публичным ключом вашего адресата. Где его взять? Можно попросить, чтобы он его сгенерировал специально для вас, или же просмотрите его сайт, блог, страничку в социальной сети – возможно публичный ключ уже ждет вас. Очень важно, чтобы ключ вашего адресата не устарел, иначе даже при его наличии все равно отправить зашифрованное сообщение не получится.

Мы рассмотрели встроенную в The Bat! систему OpenPGP. Однако почтовые программы часто поддерживают и другую систему криптографии – S/MIME. Если быть предельно точным, то S/MIME используется не для шифрования, а для цифровой подписи сообщения электронной почты. По адресу: http://ht.ua/pub/77116.htmlвы сможете познакомиться с S/MIME и узнать, как подписывать с ее помощью сообщения (на примере почтового клиента Outlook Express).

5.4.4. Получение подписанных или зашифрованных сообщений

Представим, что вы получили подписанное кем-то сообщение. Вы хотите проверить, верна ли цифровая подпись. Щелкните на письме в списке писем двойным щелчком. Откроется окно просмотра письма, в нем из пункта меню Криптография и безопасностьвыберите команду Проверить подпись(можно также нажать комбинацию клавиш ++).

Если сообщение зашифровано, выберите команду Расшифроватьили нажмите комбинацию клавиш ++.

5.5. Руководство для параноика

Я обещал, что расскажу, как соединить воедино все три способа защиты электронной почты. Первым делом нам понадобятся:

✓ cерверы SMTP/POP с поддержкой безопасных соединений. Можно использовать, например, сервис Mail.Ru;

✓ почтовый ящик с надежным паролем. О том, как создать надежный пароль, будет сказано в главе 8 (не спешите переходить к ней – изменить пароль вы успеете всегда);

✓ почтовый клиент, позволяющий установить прокси-сервер, поддерживающий безопасные соединения и криптографию. Лучше всего для этого подходит Mozilla Thunderbird. Почтовый клиент нужно установить на зашифрованный раздел жесткого диска. О шифровании дисков мы поговорим в главе 10 (возможно, ее лучше прочитать прямо сейчас, а потом вернуться сюда);

✓ установленная и работающая версия Tor.

Теперь, когда все готово к работе, нужно произвести только окончательную настройку:

1. Почтовый клиент настраиваете на использование безопасных соединений (чуть ранее было сказано, как это сделать) и на подключение к Интернету через прокси-сервер Tor (localhost:9050).

2. Проверяете, работает ли ваша связка. Попробуйте получить сообщения и отправить кому-то сообщение (можно на ваш второй ящик). Если все работает нормально, можно приступить к следующему этапу.

3. Используя средства почтового клиента, создайте пару ключей. Публичный ключ разместите в Интернете, например на вашей страничке в социальной сети, на вашем сайте, в вашем блоге на LiveJournal. Одним словом, публичный ключ нужно сообщить как можно большему количеству людей – тогда все они смогут отправлять вам зашифрованные сообщения. От того, что вы создадите пару ключей, но вашего публичного ключа не будет знать никто, проку не выйдет.

Читать дальше

Конец ознакомительного отрывка

Купить книгу