Ключи также можно использовать для электронной подписи ваших сообщений – чтобы получатель мог точно убедиться, что сообщение было послано именно вами, а не злоумышленником от вашего имени.

Итак, с помощью криптографии с открытым ключом мы решаем сразу несколько проблем:

✓ подписываем свои сообщения электронной подписью, и получатель сможет убедиться, что сообщение отправили именно вы, а не кто-то другой;

✓ шифруем отправляемые сообщения так, что расшифровать их сможет только адресат;

✓ получаем зашифрованные сообщения, написанные другими пользователями с использованием нашего открытого ключа;

✓ нам нет нужды заботиться о поддержке почтовым сервером безопасных соединений. Если таковые поддерживаются, их можно использовать в качестве дополнительной защиты, а если нет, то криптография с открытым ключом – чуть ли не единственный способ передачи зашифрованных сообщений;

✓ даже если кто-то перехватит ваше сообщение (не важно где – или по пути на сервер, или на самом сервере), прочитать он его не сможет, поскольку у него нет вашего приватного ключа.

Итак, криптография с открытым ключом – самый надежный способ защиты корреспонденции. Но есть в нем и некоторое неудобство. В частности все ваши адресаты должны тоже создать ключи, необходимые для шифрования и расшифровки сообщений, и пользоваться ими в переписке постоянно, иначе никакого толку не будет. Судите сами – вы отправляете сообщение с шифрованием, а вам отвечают без шифрования, да еще и с цитированием. В результате вся переписка видна невооруженным глазом…

Можно комбинировать все три способа: использовать криптографию, безопасные соединения и Tor. Впрочем, последний пригодится, если вам нужно не только шифрование, но и анонимность. Поскольку первый и третий способы не подразумевают смену IP-адреса, в отсутствие Tor сообщения будут ходить зашифрованными, но будет видно, кто их получает и кто отправляет.

Ну, хватит теории, пора приступить к практической реализации описанных способов защиты почтовых отправлений.

5.2. Использование безопасных соединений

Выберите сервер, поддерживающий безопасные соединения. Помня о "плохом админе", не стоит выбирать локальный корпоративный сервер или почтовик провайдера. Лично я использую cервис Mail.ru, и мне его вполне достаточно (алгоритм шифрования RSA с ключом 2048 битов). Осталось только настроить почтовый клиент.

5.2.1. Настройка The Bat!

Начну с The Bat! – моего любимого почтового клиента для Windows.

Примечание

Я понимаю, что использовать в таком режиме The Bat! не вполне не рационально – ведь код этой программы закрыт. И хотя 100-процентную гарантию никто дать не может, "черных дыр" в ней, вроде бы, не замечено.

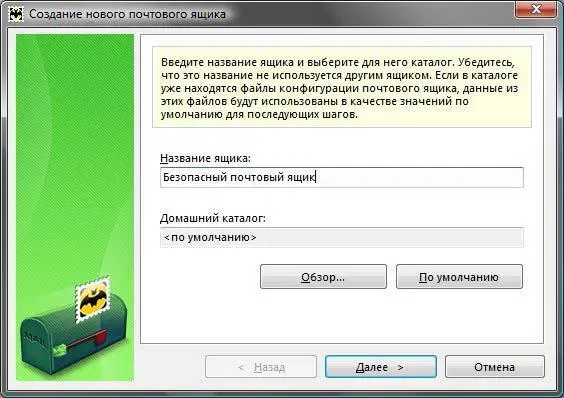

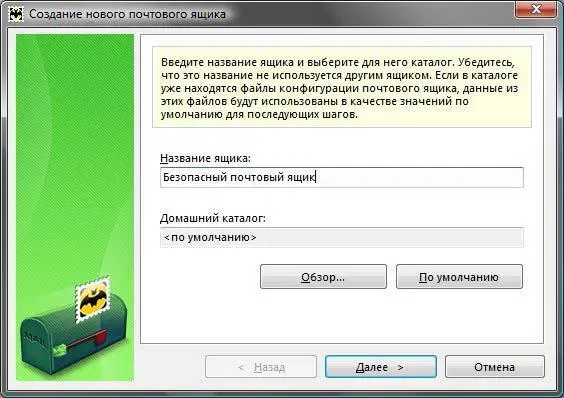

Из меню Ящиквыберите команду Новый почтовый ящик. Введите название создаваемого почтового ящика и нажмите кнопку Далее(рис. 5.1).

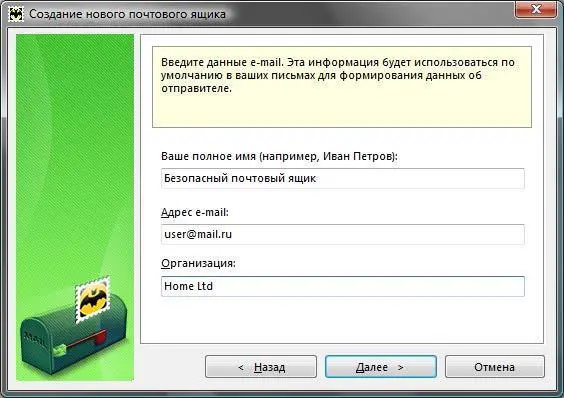

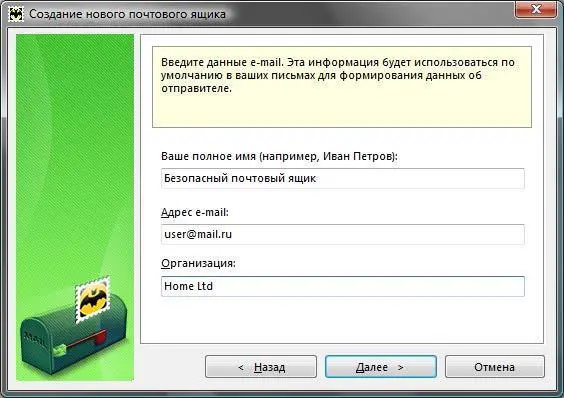

Далее введите ваш e-mail и название организации, если настраиваете рабочий электронный адрес (рис. 5.2).

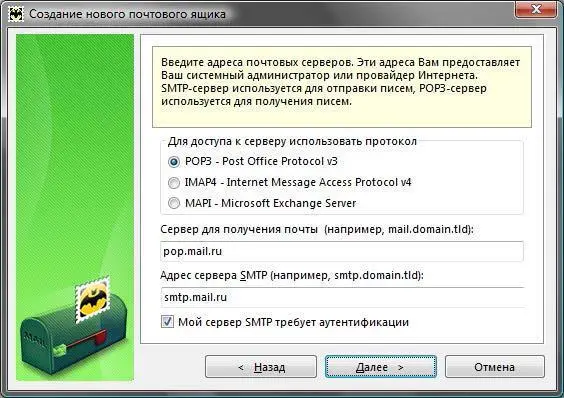

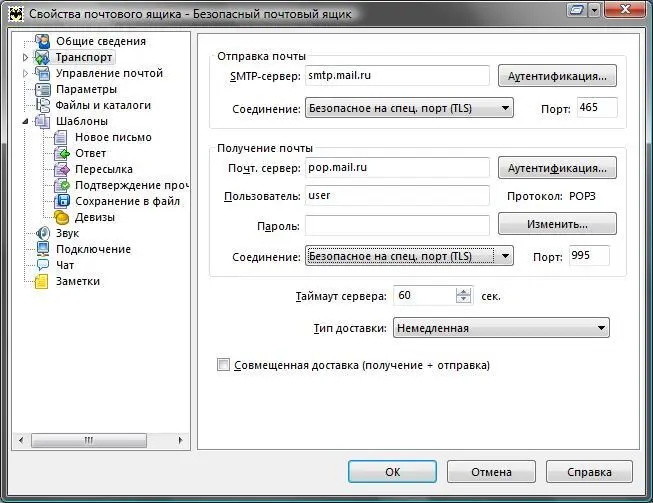

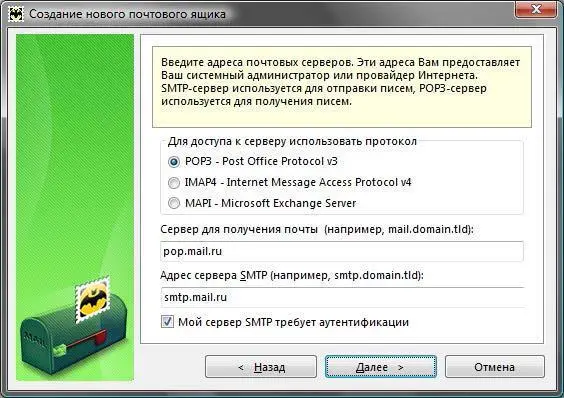

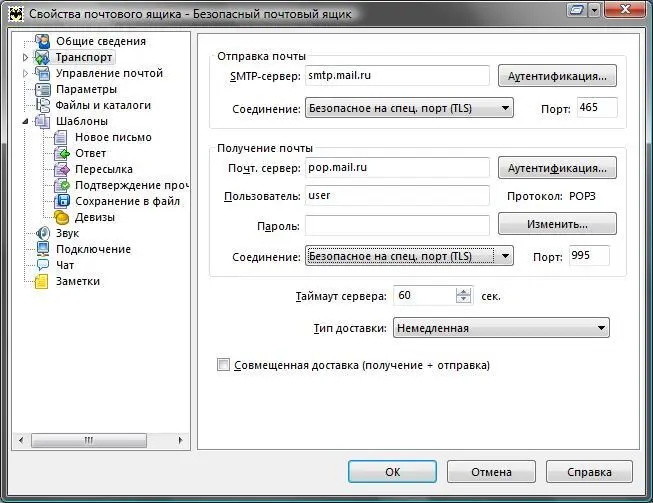

Далее в качестве сервера для получения почты укажите pop.mail.ru , в качестве SMTP-сервера (отправка почты): smtp.mail.ru . Установите флажок Мой сервер SMTP требует аутентификации. В общем, все параметры следует установить, как показано на рис. 5.3.

Рис. 5.1.Создание нового почтового ящика в The Bat!

Рис. 5.2.Вводим реквизиты e-mail

Рис. 5.3.Параметры серверов для Mail.ru

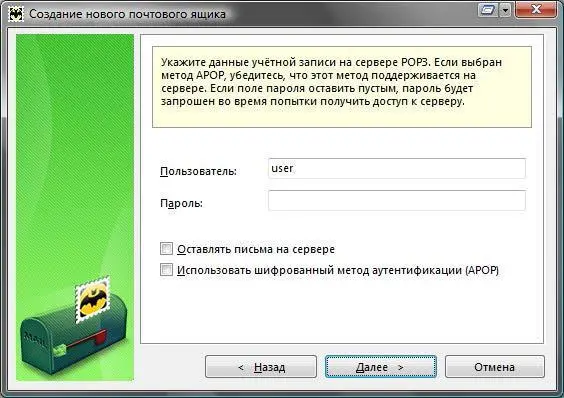

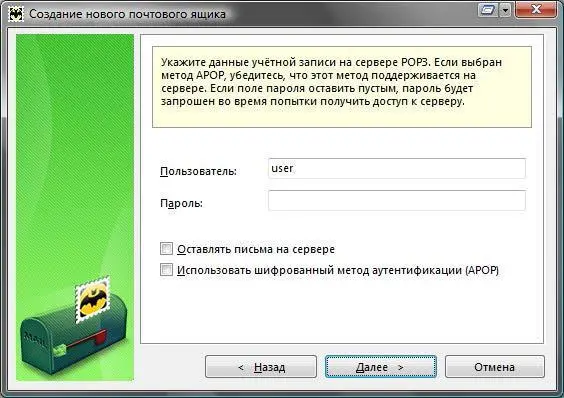

Рис. 5.4.Имя пользователя и пароль для доступа к почтовому ящику

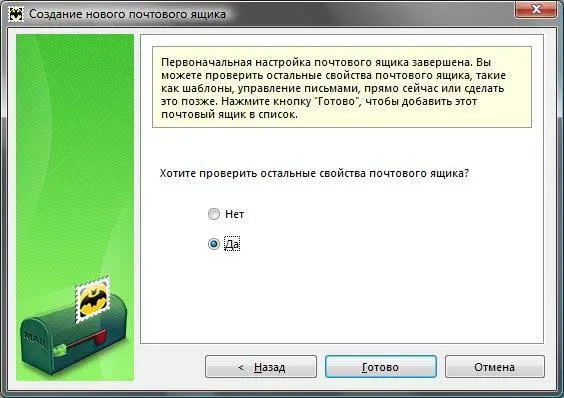

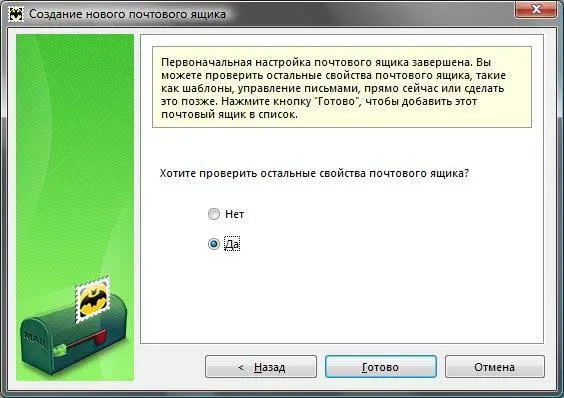

Рис. 5.5.Нужно проверить остальные параметры почтового ящика

Рис. 5.6.Теперь ваш почтовый ящик использует безопасные соединения

Укажите имя пользователя и пароль для доступа к почтовому ящику (рис. 5.4).

Читать дальше

Конец ознакомительного отрывка

Купить книгу